Lernmodul

Schutzobjekte identifizieren

IT-Systeme, Daten und Prozesse im eigenen Arbeitsbereich als Schutzobjekte erfassen.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

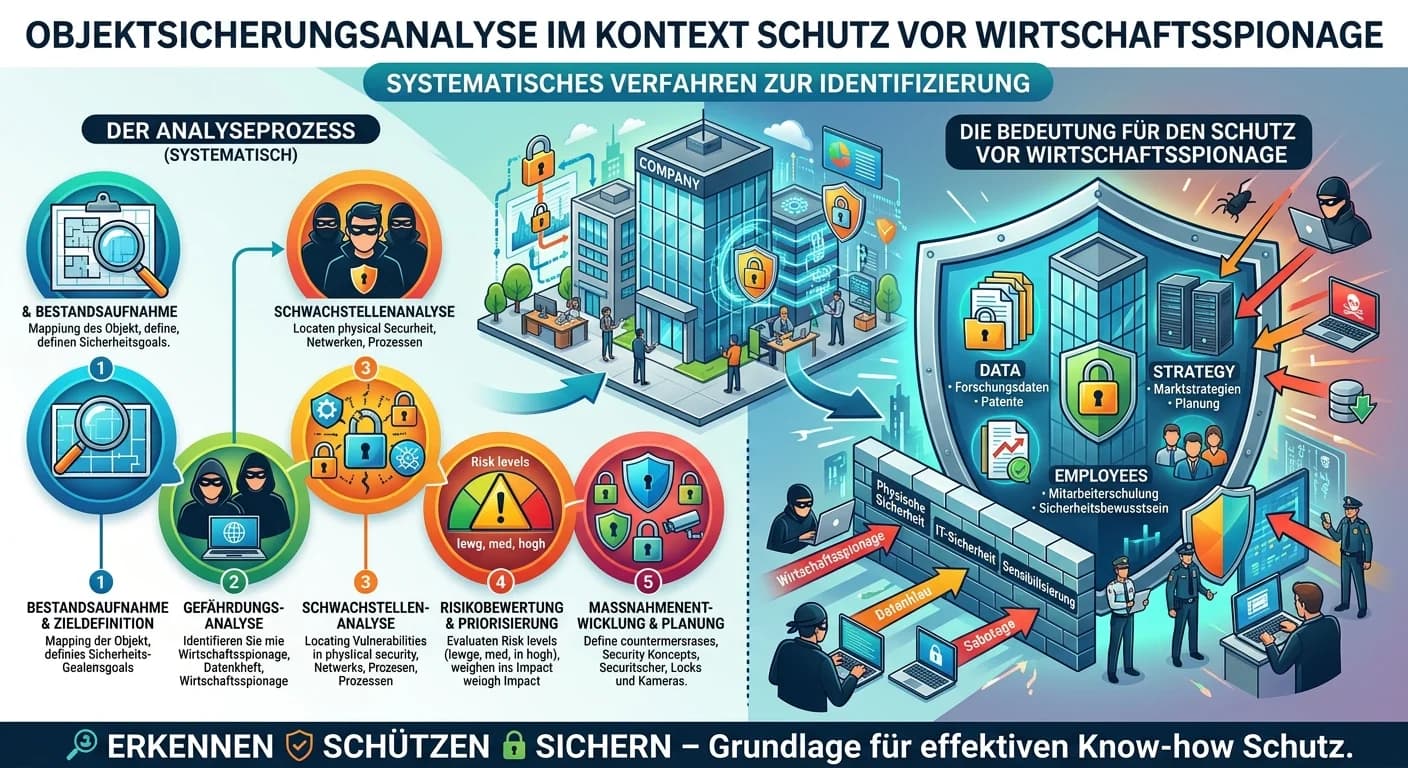

Schutz & Sicherheit: Welche Bedeutung hat die Objektsicherungsana – einfach erklärt

Die Objektsicherungsanalyse ist ein systematisches Verfahren zur Identifizierung und Bewertung von Sicherheitsrisiken und Schwachstellen in einem Objekt oder einer Einrichtung. Im Kontext der Wirtscha

Fachinformatiker: Schutzbedarf IT-Infrastruktur ermitteln – einfach erklärt

Um den Schutzbedarf einer IT-Infrastruktur im Kundengespräch zu ermitteln, gehst du systematisch vor. Zuerst identifizierst du die schützenswerten Assets und deren Bedeutung für den Kunden. Dann defin

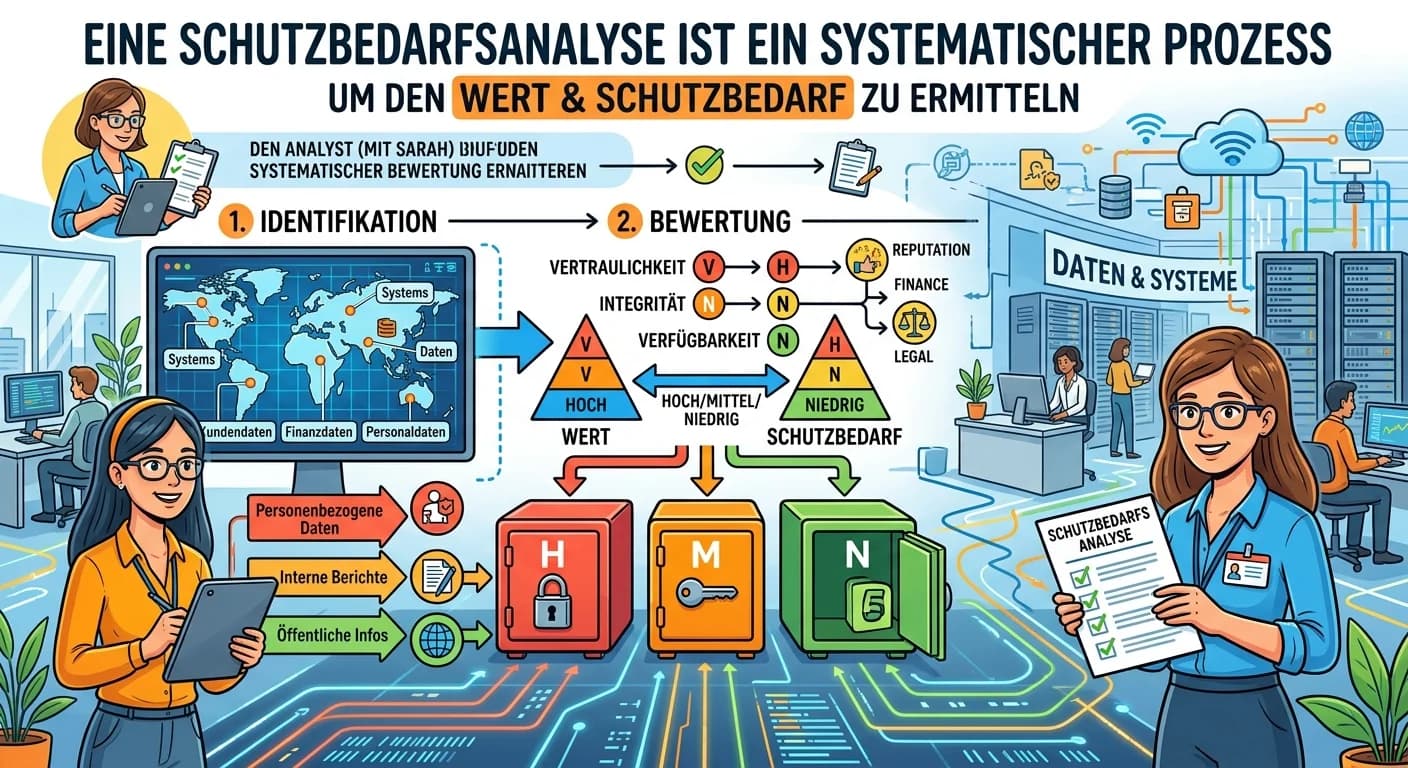

Fachinformatiker: Schutzbedarfsanalyse für IT-Systeme – einfach erklärt

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

Fachinformatiker: Wie bewerten Sie das Sicherheitsniveau nach de – einfach erklärt

Die Bewertung des Sicherheitsniveaus nach der Implementierung von Schutzmaßnahmen ist ein kritischer Schritt, um sicherzustellen, dass die IT-Systeme deines Betriebs tatsächlich vor Bedrohungen geschü

Lernthemen aus anderen Ausbildungen

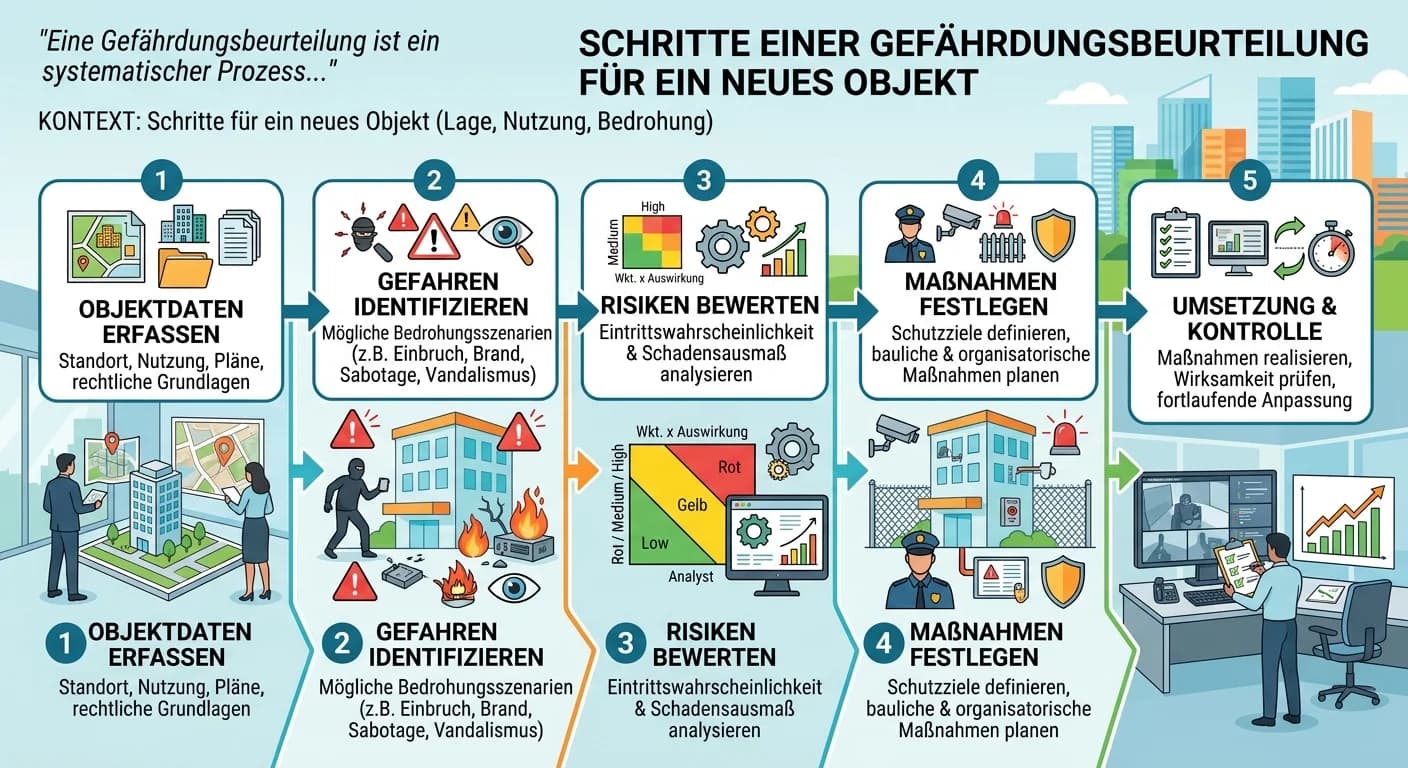

Schutz & Sicherheit: Beschreiben Sie die notwendigen Schritte ein – einfach erklärt

Eine Gefährdungsbeurteilung ist ein systematischer Prozess, um potenzielle Gefahren für ein Objekt zu identifizieren, zu bewerten und geeignete Schutzmaßnahmen abzuleiten. Sie berücksichtigt dabei die

Dialogmarketing: IT-Sicherheit – einfach erklärt

IT-Sicherheitsmaßnahmen am Arbeitsplatz sind entscheidend, um sensible Kundendaten und Unternehmensinformationen zu schützen. Zwei grundlegende und leicht umsetzbare Maßnahmen sind die Verwendung star

Fachinformatiker: Physische Sicherheit in der Schutzbedarfsanalyse – einfach erklärt

Die physische Sicherheit ist ein fundamentaler Bestandteil der Schutzbedarfsanalyse, weil sie die Grundlage für die Verfügbarkeit, Integrität und Vertraulichkeit von Daten und Systemen bildet. Wenn Se

Fachinformatiker: Datenkapselung – Konzept & Schutz – einfach erklärt

Datenkapselung bedeutet, dass die internen Daten (Attribute) eines Objekts vor direktem Zugriff von außen geschützt sind. Der Zugriff und die Änderung dieser Daten erfolgen ausschließlich über definie