Wiki wird geladen …

Wiki wird geladen …

394 Artikel

Alle Wiki-Artikel für Fachinformatiker/-in – Prüfungswissen einfach erklärt und auf den Punkt gebracht.

Die Zukunftsfähigkeit einer Systemlösung sicherzustellen bedeutet, dass sie nicht nur die aktuellen Anforderungen erfüllt, sondern auch flexibel genug ist, um sich an zukünftige Entwicklungen und wach

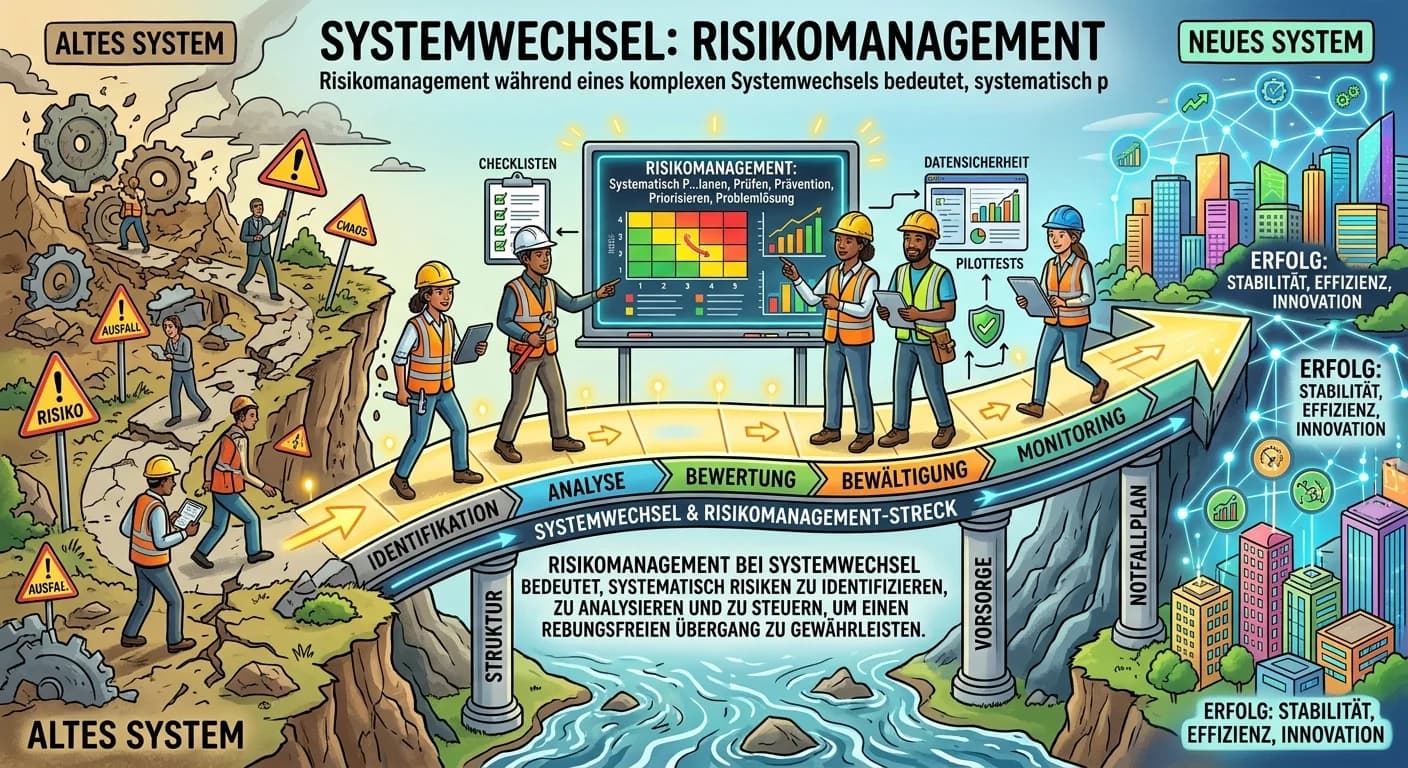

Risikomanagement während eines komplexen Systemwechsels bedeutet, systematisch potenzielle Probleme (Risiken) zu identifizieren, ihre Eintrittswahrscheinlichkeit und ihr mögliches Schadensausmaß zu be

Die Ressourcenplanung für ein Rollout-Projekt umfasst die detaillierte Ermittlung und Bereitstellung des benötigten Personals (Mitarbeiter mit den richtigen Skills) und der technischen Ausstattung (Ha

Ein Abnahmeprotokoll ist ein formelles Dokument, das den erfolgreichen Abschluss und die vertragsgemäße Erfüllung einer Leistung in einem IT-Projekt bestätigt. Es dient als Nachweis, dass der Auftragn

Die Verarbeitung von Kundenrückmeldungen ist ein entscheidender Schritt in der Projektnachbereitung. Sie ermöglicht es, Stärken und Schwächen der Projektdurchführung zu identifizieren, Prozesse zu opt

Ein Soll-Ist-Vergleich ist der Abgleich zwischen dem geplanten Zustand (Soll) und dem tatsächlich erreichten Zustand (Ist) eines Projekts. Er dient dazu, Abweichungen in Bezug auf Zeit, Kosten, Qualit

Der Umgang mit Abweichungen im Projektplan erfordert einen strukturierten Ansatz. Es geht darum, Probleme frühzeitig zu erkennen, ihre Ursachen und Auswirkungen zu analysieren, Lösungsoptionen zu entw

Die Verlässlichkeit der Systemintegration ist absolut entscheidend, weil moderne Unternehmen stark von funktionierenden IT-Systemen abhängen. Jede Störung kann zu erheblichen finanziellen Verlusten, R

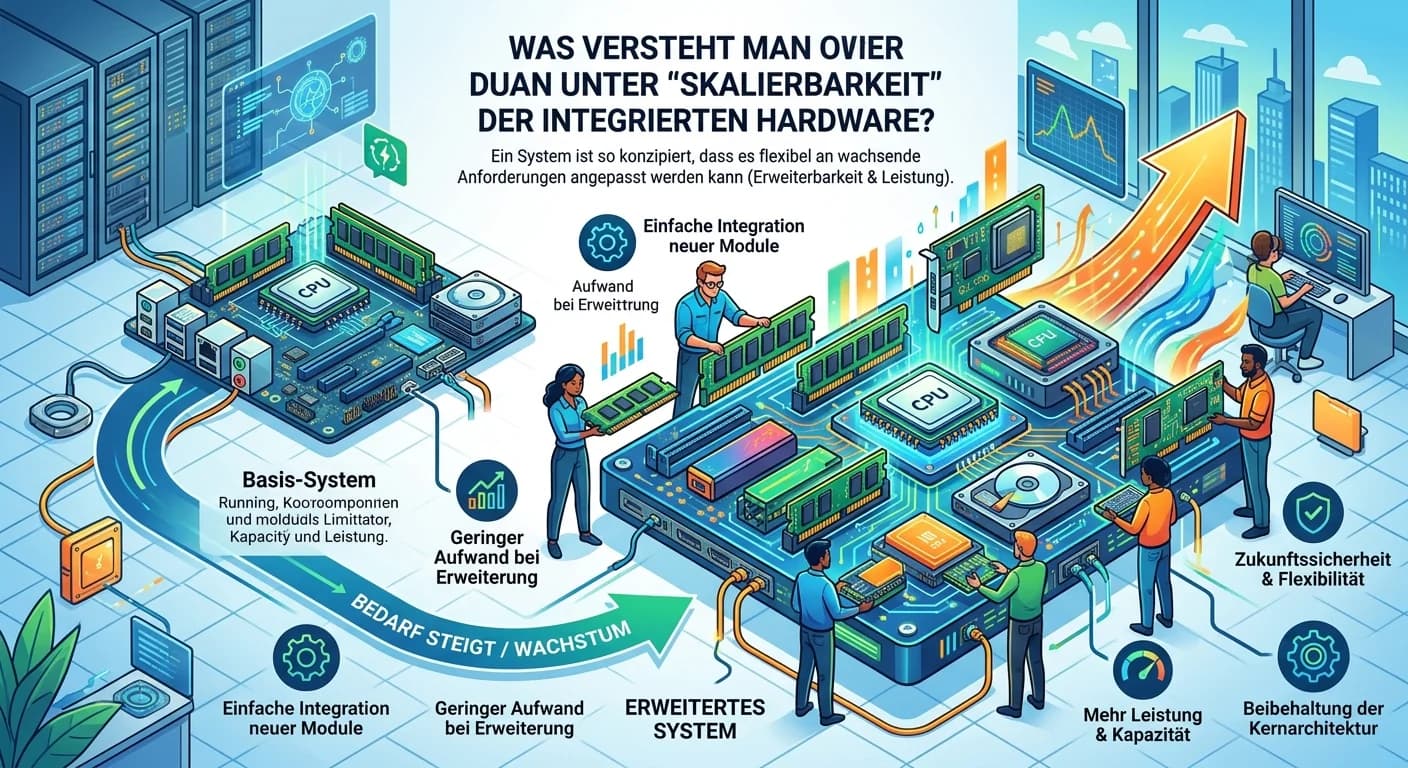

Skalierbarkeit der integrierten Hardware bedeutet, dass ein System so konzipiert ist, dass es seine Leistung oder Kapazität einfach erweitern oder reduzieren kann, indem man Komponenten hinzufügt, ent

Die Wirtschaftlichkeit einer IT-Infrastrukturlösung bewertet, ob der Nutzen die Kosten überwiegt. Dabei werden nicht nur die reinen Anschaffungskosten betrachtet, sondern alle Kosten über den gesamten

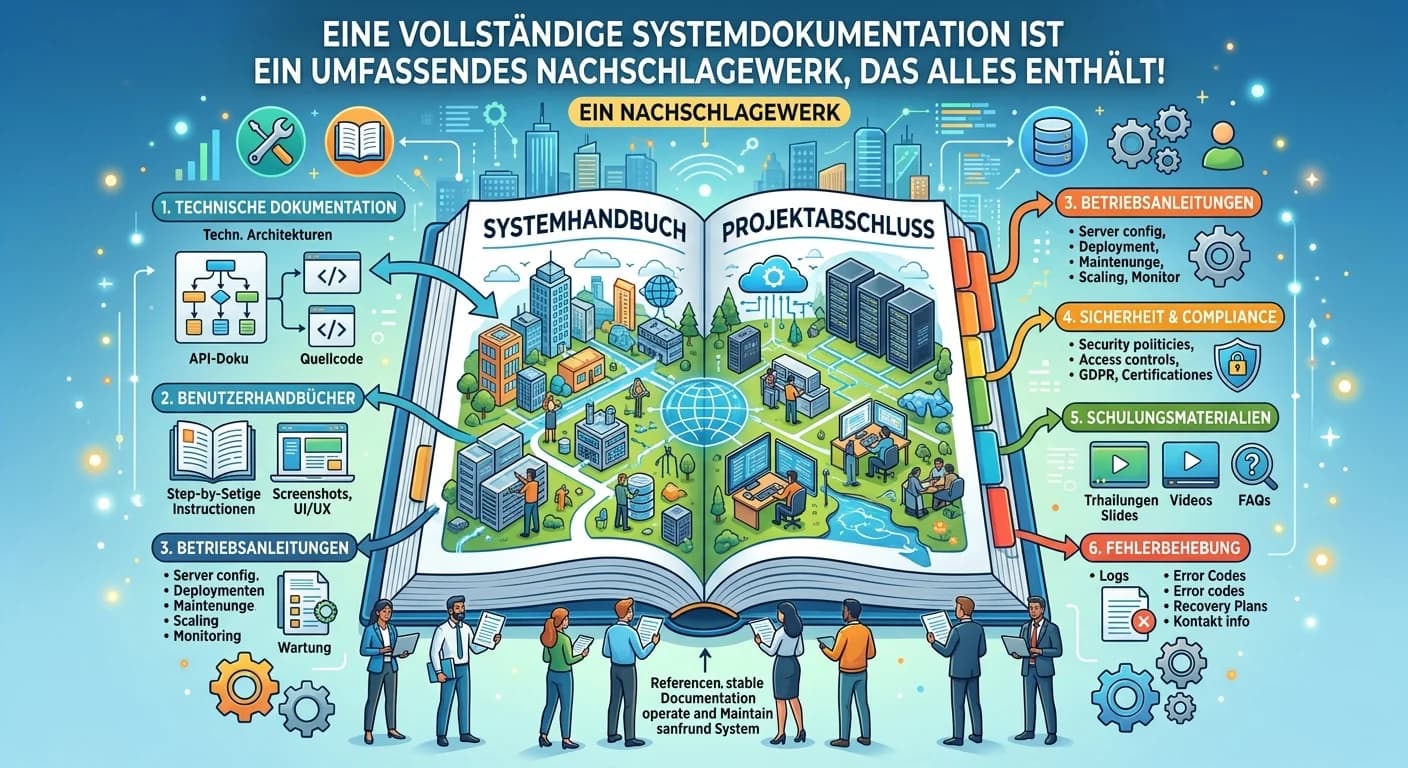

Eine vollständige Systemdokumentation ist ein umfassendes Nachschlagewerk, das alle relevanten Informationen über ein IT-System von der Architektur bis zur Wartung enthält. Sie ist essenziell für den

Um Projektergebnisse professionell zu präsentieren, ist eine sorgfältige Vorbereitung, eine klare Struktur und eine kundenorientierte Kommunikation entscheidend. Es geht darum, den Mehrwert des Projek

Die Qualitätssicherung (QS) in der Implementierungsphase ist entscheidend, um sicherzustellen, dass ein System oder eine Software den festgelegten Anforderungen entspricht, fehlerfrei funktioniert und

Ein vollständiges Angebot für eine Systemintegration muss alle Aspekte abdecken, von der Analyse über die Hardware und Software bis hin zu Installation, Schulung und Support. Es geht darum, dem Kunden

Bei der Einführung eines neuen IT-Systems entstehen für Administratoren vielfältige Schulungsbedarfe. Diese reichen von den technischen Grundlagen über die Bedienung und Konfiguration bis hin zu kompl

Die Sicherstellung des Datenschutzes bei der Migration von Kundendaten erfordert einen systematischen Ansatz, der technische und organisatorische Maßnahmen kombiniert. Es geht darum, die Vertraulichke

Der Vergleich verschiedener Lösungsvarianten wie On-Premise und Cloud ist essenziell, um eine fundierte Entscheidung zu treffen, die den Anforderungen und Zielen des Unternehmens gerecht wird. Es geht

Um die Hardware- und Lizenzkosten für ein Kundenprojekt zu kalkulieren, musst du alle einzelnen Posten detailliert erfassen und addieren. Das bedeutet, du listest jede Hardware-Komponente mit ihrem Pr

Projektziele sind die konkreten, messbaren Ergebnisse, die am Ende eines Projekts erreicht werden sollen. Für die Integration einer neuen Serverlandschaft bedeutet das, genau festzulegen, welche Anfor

Die Anforderungsanalyse ist der Prozess, bei dem die Bedürfnisse und Erwartungen der Stakeholder an ein neues oder zu änderndes System systematisch erfasst, dokumentiert und validiert werden. Sie bild

Sicherheitsleitlinien sind essenziell, um die Informationssicherheit in einem Unternehmen zu gewährleisten. Sie definieren klare Regeln und Verhaltensweisen für alle Mitarbeiter im Umgang mit IT-Syste

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

Die Bewertung des Sicherheitsniveaus nach der Implementierung von Schutzmaßnahmen ist ein kritischer Schritt, um sicherzustellen, dass die IT-Systeme deines Betriebs tatsächlich vor Bedrohungen geschü

Physische Sicherheit ist der Grundstein der gesamten Systemsicherheit. Sie schützt die Hardware und Infrastruktur vor unbefugtem Zutritt, Diebstahl, Sabotage oder Umweltschäden. Wenn Angreifer physisc

Eine Zero-Trust-Architektur ist ein Sicherheitsmodell, das davon ausgeht, dass keine Benutzer oder Geräte, ob innerhalb oder außerhalb des Netzwerks, standardmäßig vertrauenswürdig sind. Jeder Zugriff

Die Ende-zu-Ende-Verschlüsselung (E2EE) ist eine Methode der Datenübertragung, bei der die Daten direkt auf dem Gerät des Senders verschlüsselt und erst auf dem Gerät des Empfängers wieder entschlüsse

Um WLAN-Netzwerke gegen unbefugten Zugriff abzusichern, setzt man im professionellen Umfeld auf den neuesten Standard WPA3 in Kombination mit dem Enterprise-Modus. Dies bietet eine deutlich höhere Sic

Das IT-Sicherheitsgesetz (IT-SiG) ist die zentrale rechtliche Grundlage für die IT-Sicherheit in Deutschland, insbesondere für Betreiber Kritischer Infrastrukturen (KRITIS). Es verpflichtet diese Unte

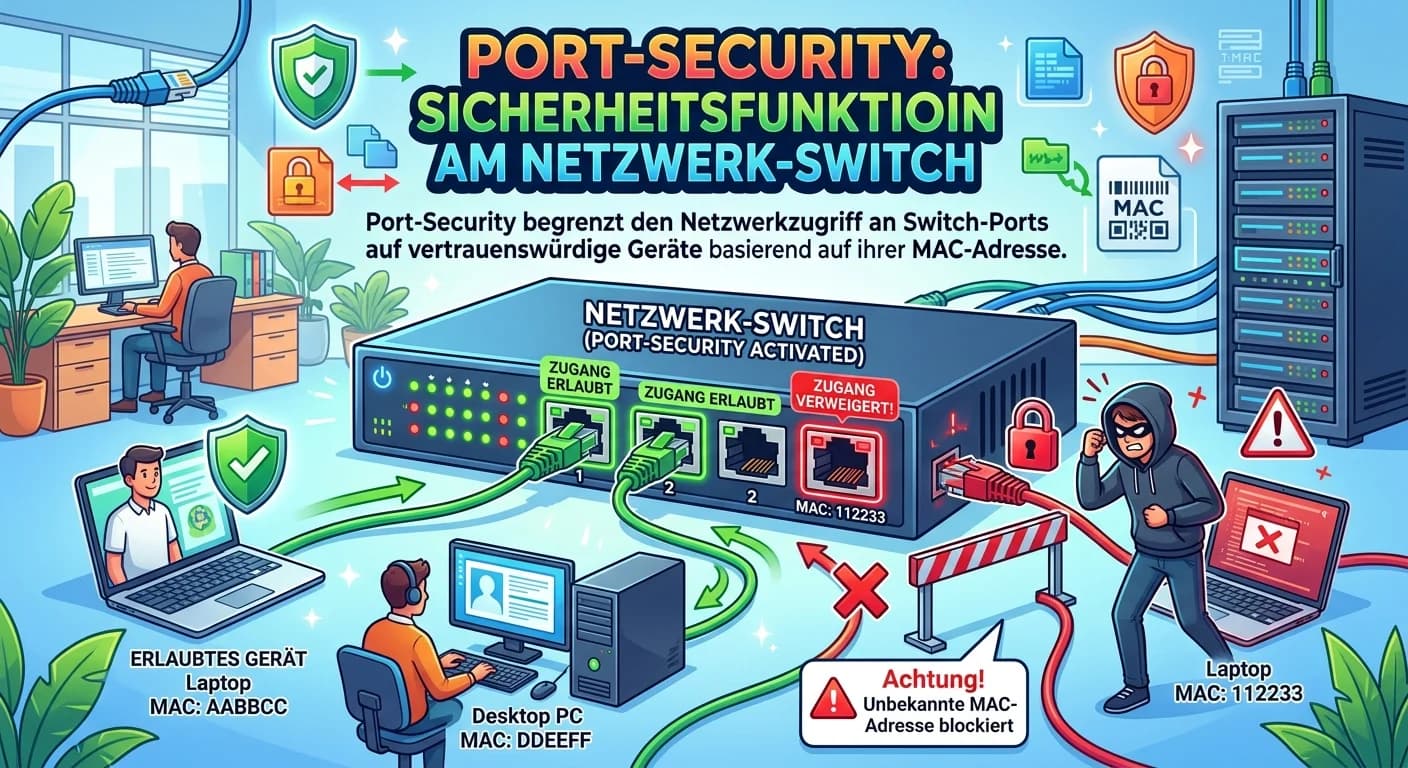

Port-Security ist eine Sicherheitsfunktion auf Netzwerk-Switches, die den Zugriff auf einzelne Switch-Ports auf bestimmte MAC-Adressen beschränkt. Dadurch wird verhindert, dass unautorisierte Geräte a

Die Dokumentation der Ergebnisse einer Risikoanalyse ist entscheidend, um dem Kunden einen klaren Überblick über potenzielle Gefahren und empfohlene Gegenmaßnahmen zu geben. Sie sollte verständlich, p

Die Schadenseintrittswahrscheinlichkeit beschreibt, wie wahrscheinlich es ist, dass ein bestimmtes unerwünschtes Ereignis (ein 'Schaden') innerhalb eines definierten Zeitraums oder unter bestimmten Be

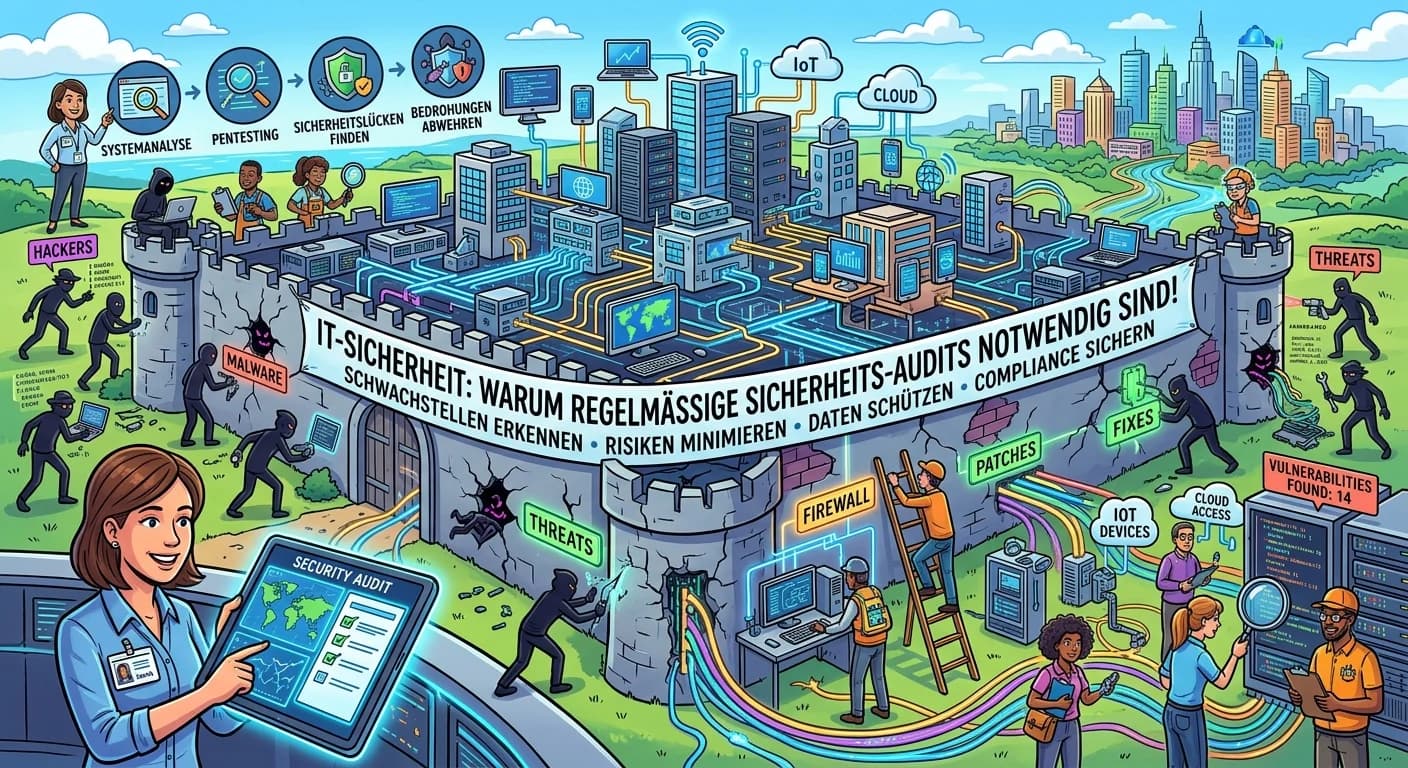

Stell dir vor, du bist für die IT-Sicherheit in einem Unternehmen verantwortlich. Regelmäßige Sicherheits-Audits sind entscheidend, um Schwachstellen in vernetzten Systemen zu identifizieren. Diese Au

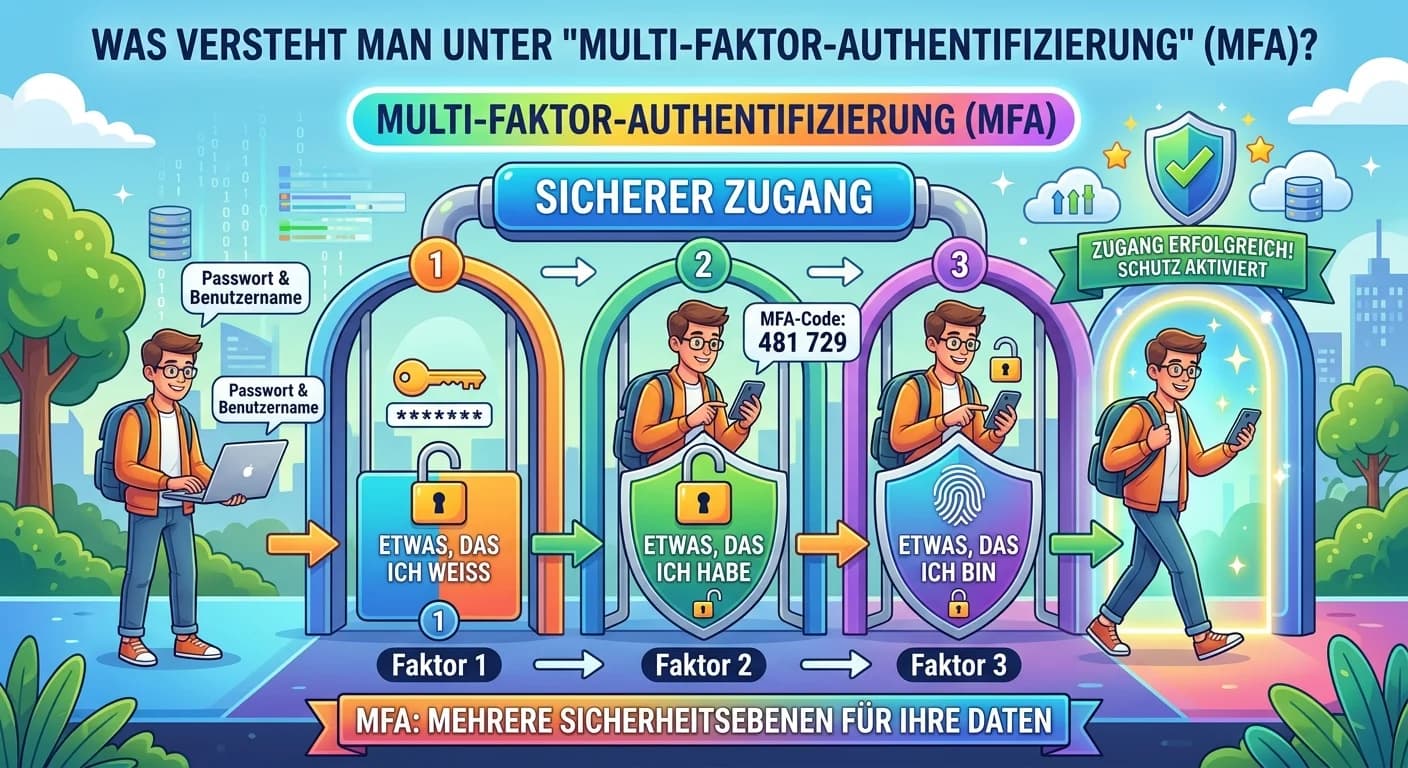

Multi-Faktor-Authentifizierung (MFA) ist eine Sicherheitsmethode, bei der ein Nutzer seine Identität durch die Angabe von mindestens zwei verschiedenen und voneinander unabhängigen Faktoren nachweisen

Eine DMZ (Demilitarized Zone) ist ein spezieller Netzwerkbereich, der als Pufferzone zwischen einem ungesicherten externen Netzwerk (z.B. dem Internet) und einem gesicherten internen Netzwerk (z.B. de

Um den Schutzbedarf einer IT-Infrastruktur im Kundengespräch zu ermitteln, gehst du systematisch vor. Zuerst identifizierst du die schützenswerten Assets und deren Bedeutung für den Kunden. Dann defin

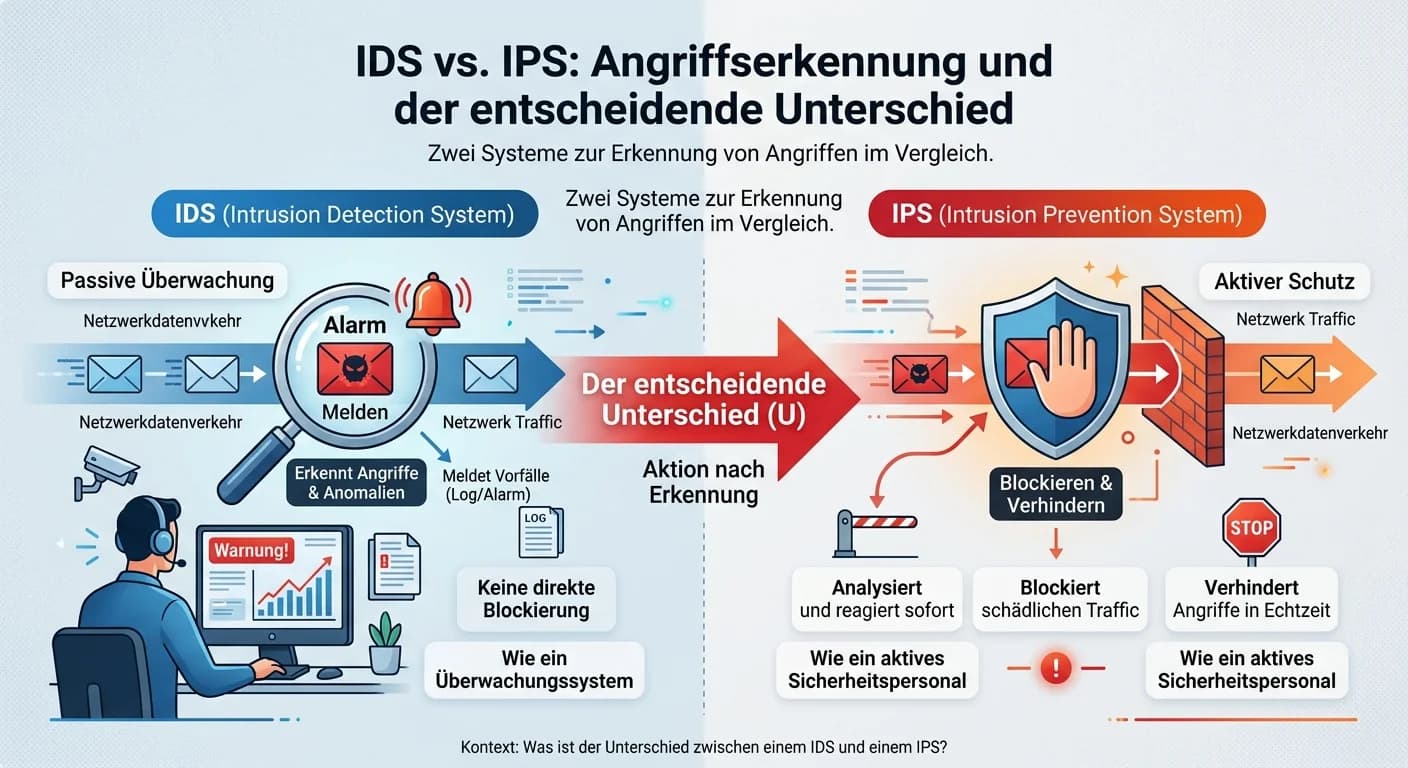

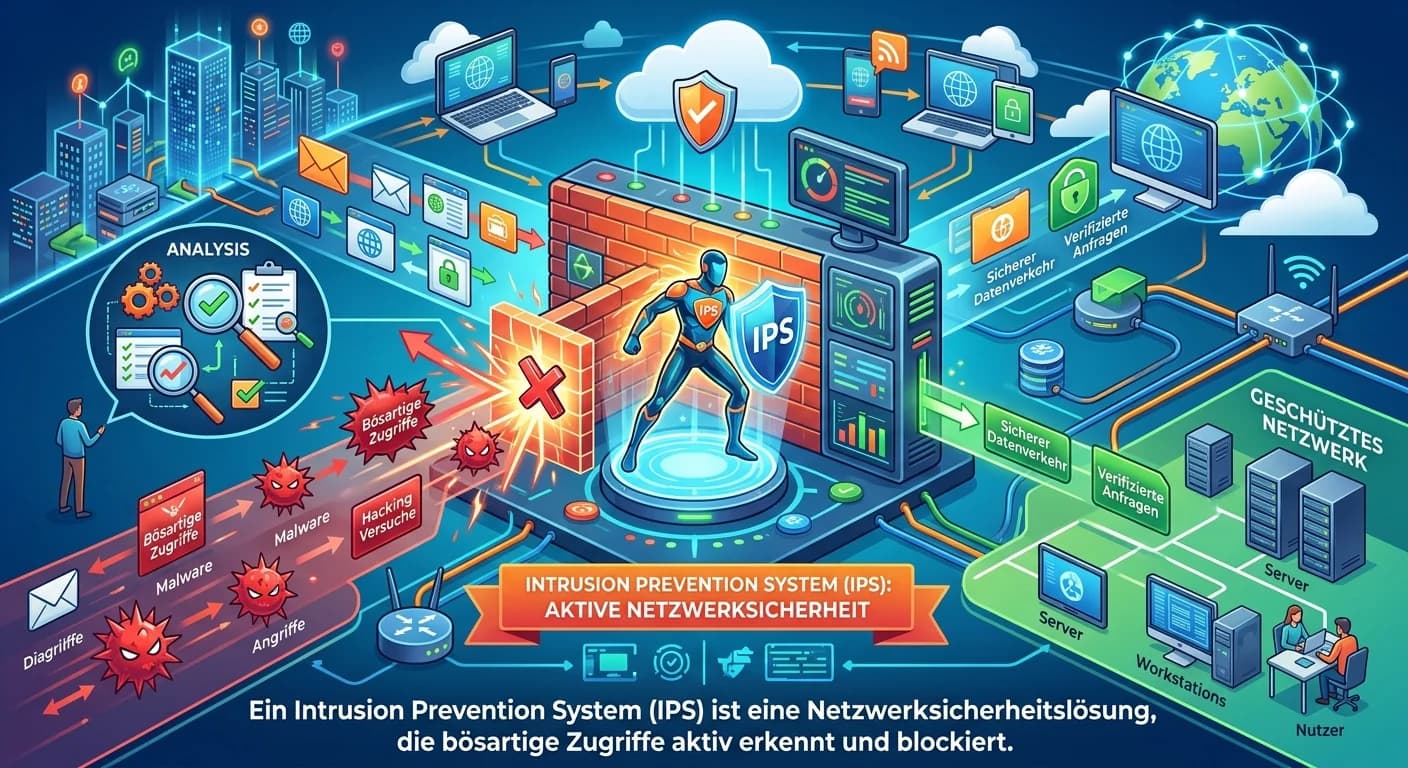

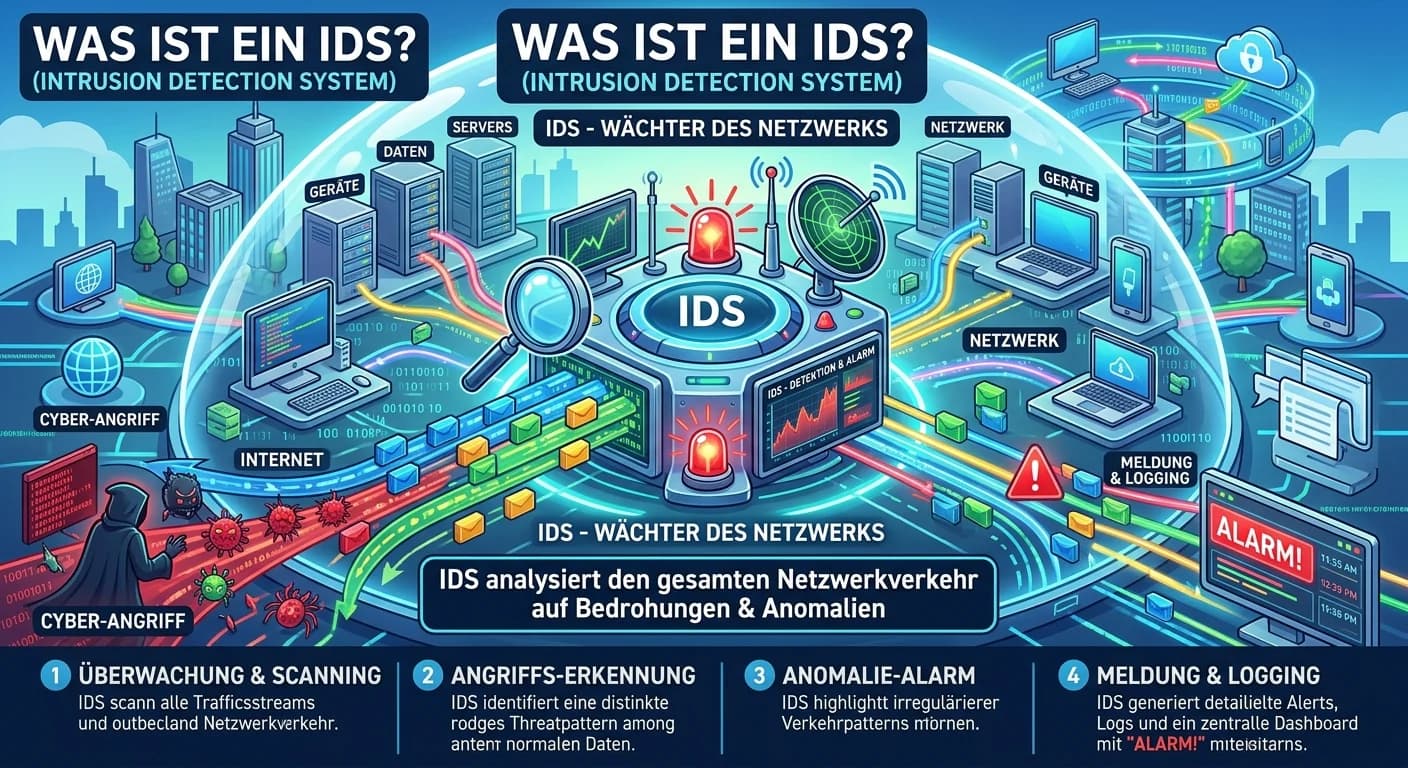

IDS und IPS sind beides Systeme zur Erkennung von Angriffen. Der entscheidende Unterschied liegt in ihrer Reaktion: Ein IDS (Intrusion Detection System) ist passiv und alarmiert lediglich bei verdächt

Ein VPN auf Basis von IPsec (Internet Protocol Security) schafft eine sichere, verschlüsselte Verbindung über ein unsicheres Netzwerk, wie das Internet. Es ist eine Sammlung von Protokollen, die Authe

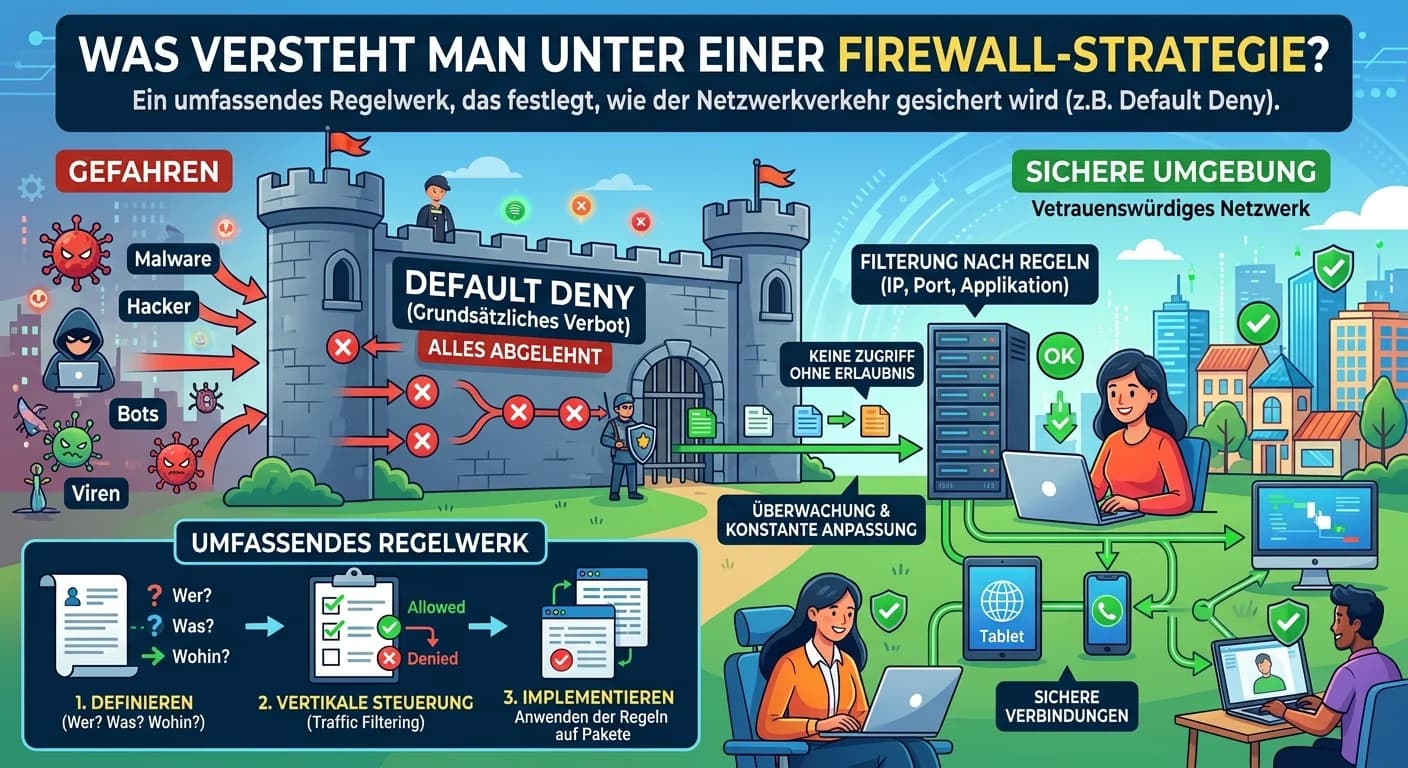

Eine Firewall-Strategie ist ein umfassendes Regelwerk, das festlegt, wie eine Firewall den gesamten Netzwerkverkehr handhabt. Sie definiert, welche Arten von Datenverkehr erlaubt (permit) und welche v

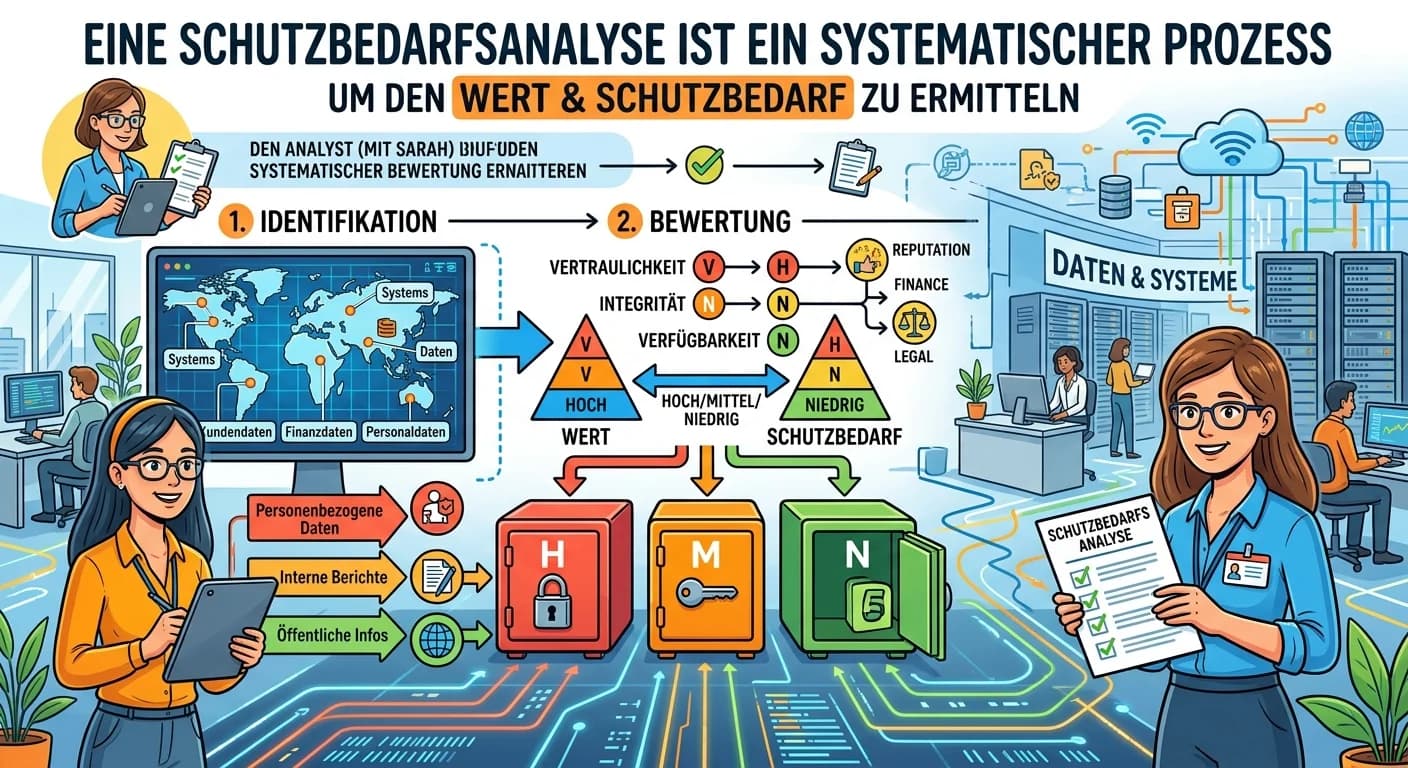

Die CIA-Triade (Confidentiality, Integrity, Availability) beschreibt die drei grundlegenden Schutzziele der Informationssicherheit. Vertraulichkeit stellt sicher, dass Informationen nur von Berechtigt

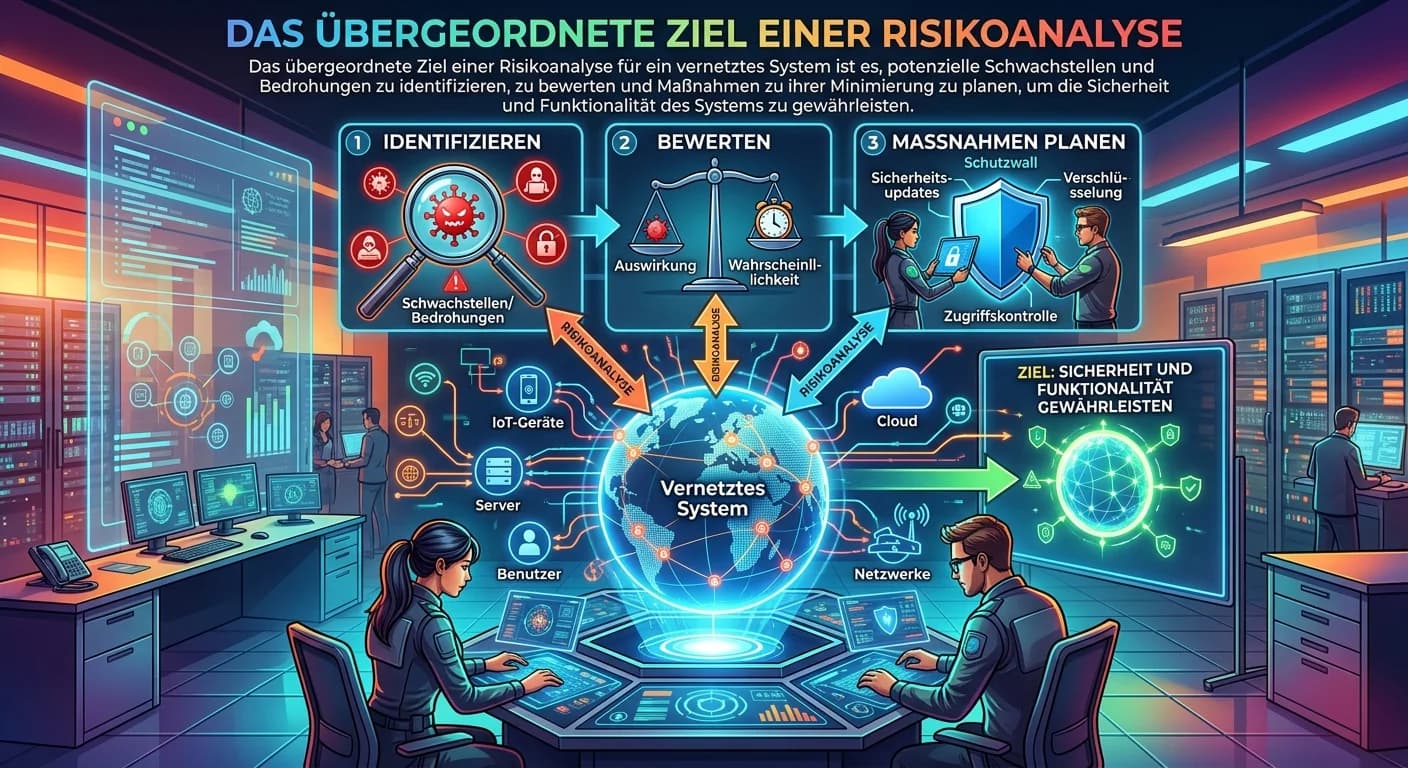

Das übergeordnete Ziel einer Risikoanalyse für ein vernetztes System ist es, potenzielle Bedrohungen und Schwachstellen zu identifizieren, die Auswirkungen auf die Vertraulichkeit, Integrität und Verf

Um regelmäßige Backups unter Linux zu automatisieren, nutzt du am besten Cron-Jobs. Das ist ein Dienst, der Befehle zu festgelegten Zeiten ausführt. Du schreibst ein Backup-Skript, das die eigentliche

Ein RAID-System (Redundant Array of Independent Disks) ist eine Technologie, die mehrere physische Festplatten zu einer oder mehreren logischen Einheiten zusammenfasst. Das Ziel ist, entweder die Leis

Cloud-basierte Serverdienste wie Infrastructure as a Service (IaaS) und Platform as a Service (PaaS) bieten Unternehmen eine Vielzahl von Vorteilen. Diese reichen von erhöhter Flexibilität und Skalier

Hardening, auch Systemhärtung genannt, bezeichnet den Prozess, ein Computersystem (wie einen Server) sicherer zu machen, indem man potenzielle Angriffsflächen minimiert. Das geschieht durch das Entfer

Eine detaillierte und aktuelle Serverkonfigurationsdokumentation ist absolut essenziell für die Fehlerbehebung. Sie liefert dir alle notwendigen Informationen über den Aufbau, die Einstellungen, die A

Ein Snapshot ist eine Momentaufnahme des Zustands eines virtuellen Servers (VM) zu einem bestimmten Zeitpunkt. Er speichert den Zustand des Arbeitsspeichers, der Einstellungen und der virtuellen Festp

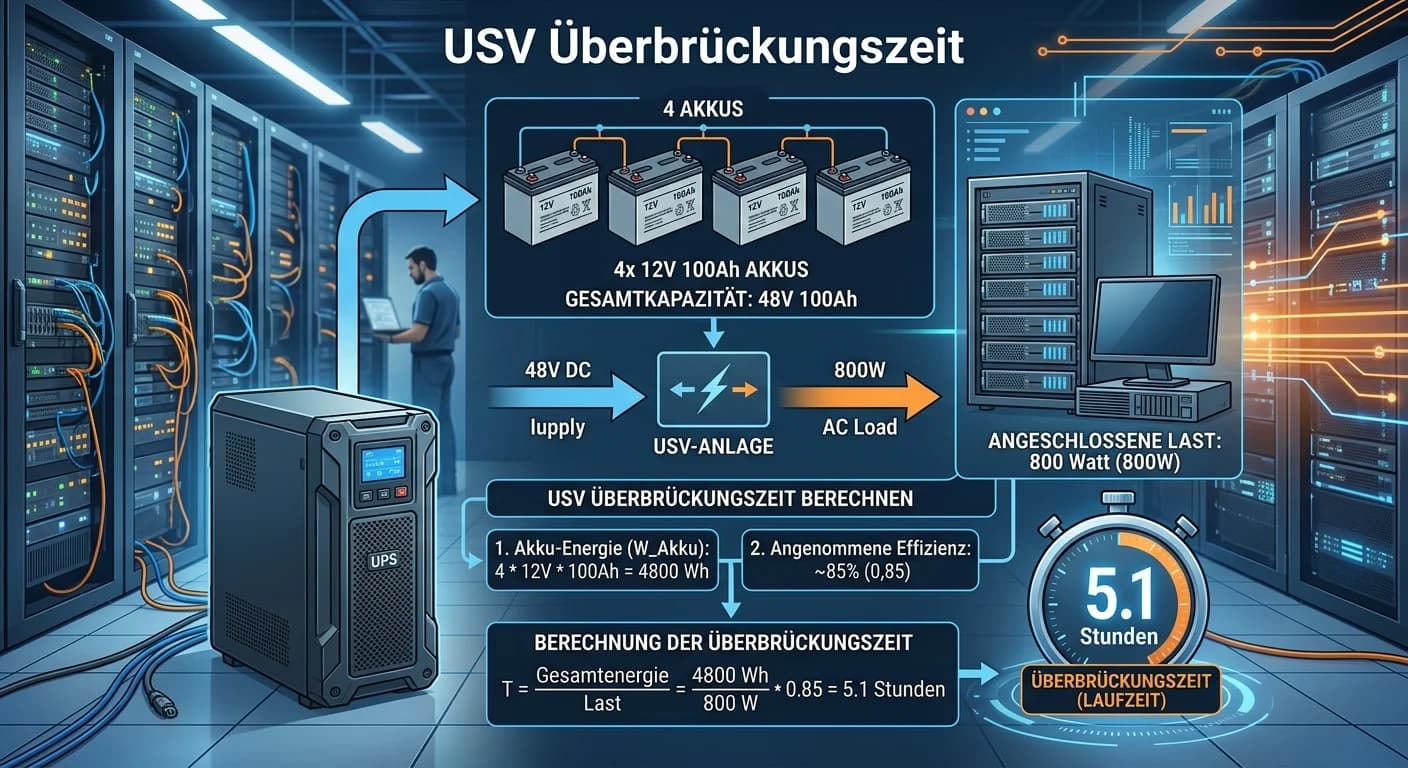

Eine USV (Unterbrechungsfreie Stromversorgung) dient dazu, elektronische Geräte, insbesondere Server und Netzwerkkomponenten in einem Serverraum, bei Störungen im Stromnetz weiterhin mit Energie zu ve

Ein Disaster Recovery Plan (DRP), zu Deutsch 'Notfallwiederherstellungsplan', ist ein detailliertes Dokument, das die Schritte und Verfahren beschreibt, die ein Unternehmen im Falle eines schwerwiegen

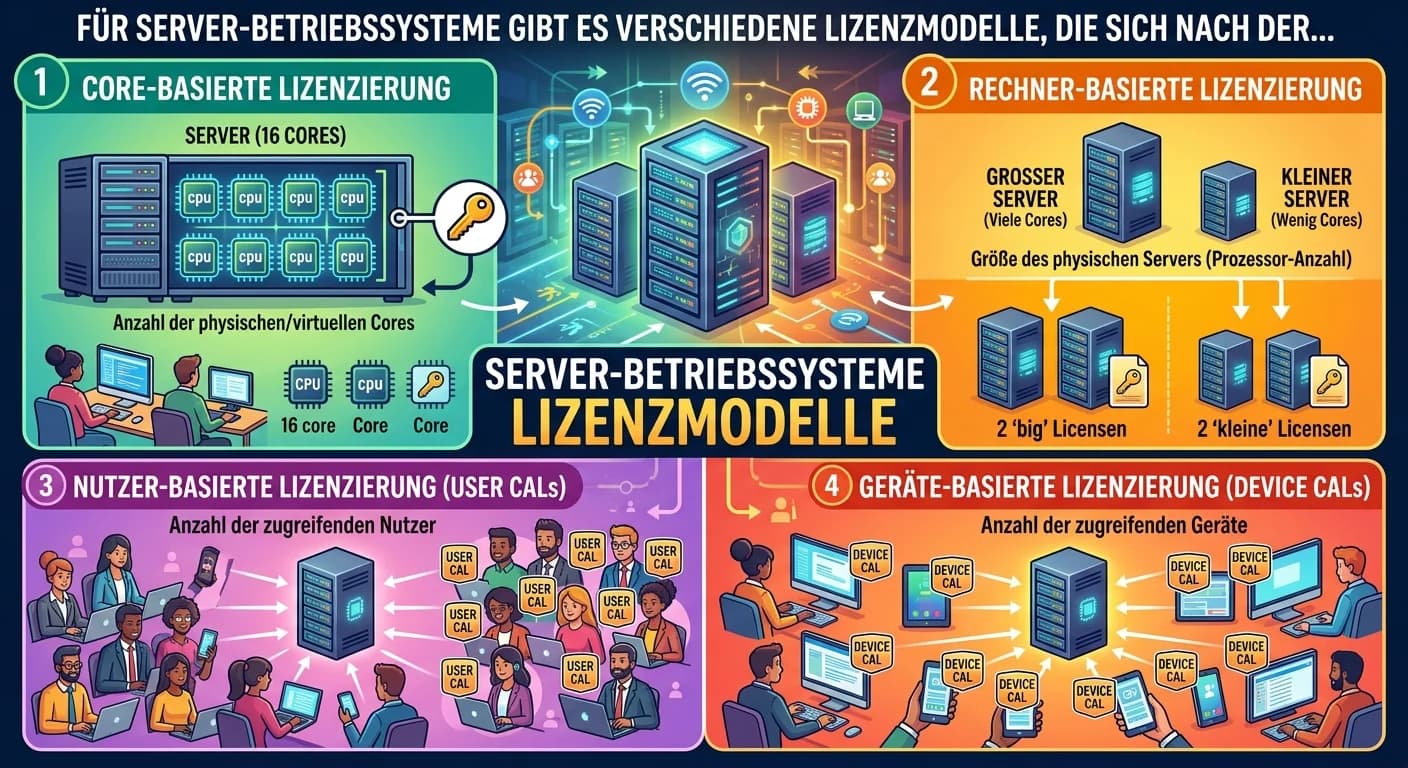

Für Server-Betriebssysteme gibt es verschiedene Lizenzmodelle, die sich nach der Hardware-Ausstattung und der Nutzung richten. Die gängigsten sind die Pro-Core-Lizenzierung, die Pro-Processor-Lizenzie

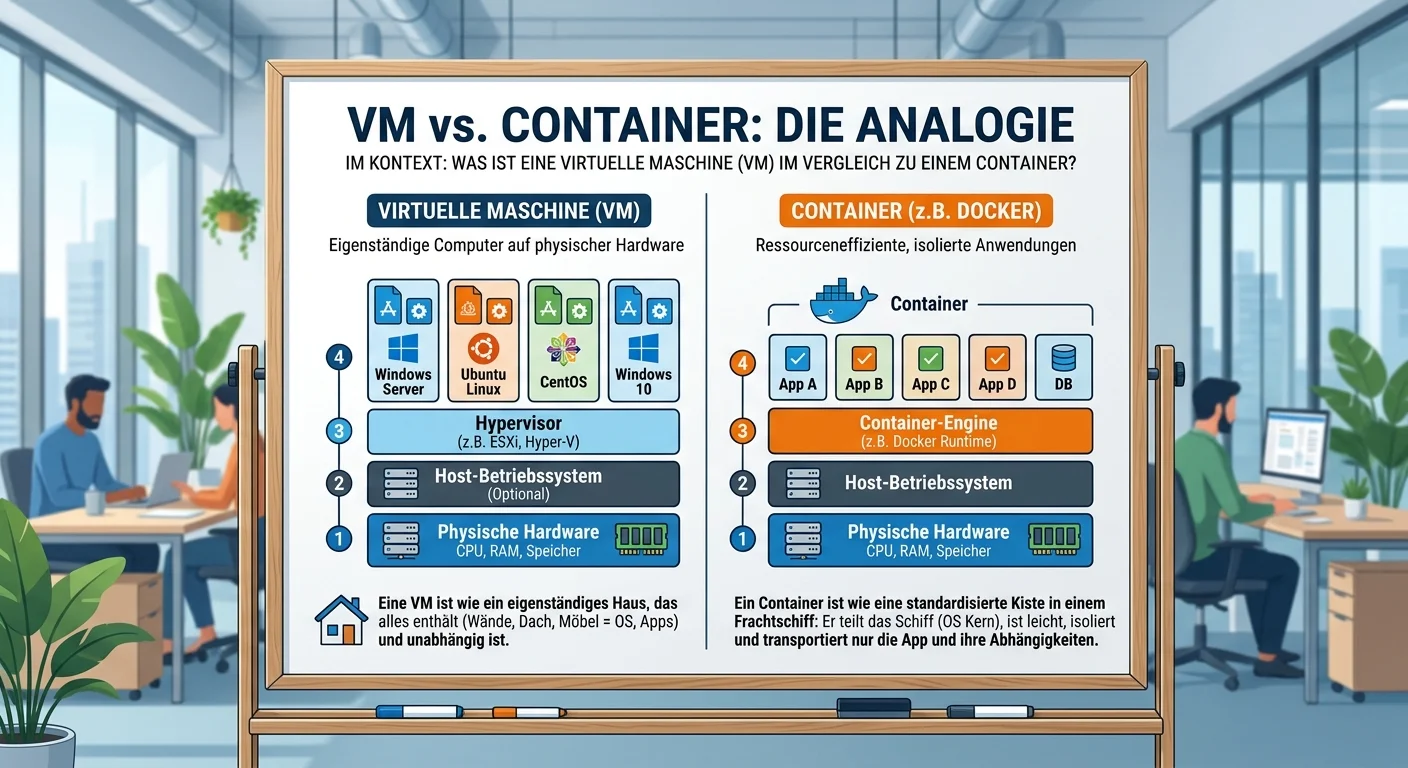

Virtuelle Maschinen (VMs) sind wie eigenständige Computer, die auf physischer Hardware laufen und jeweils ein vollständiges Betriebssystem (Gast-OS) mitbringen. Container hingegen teilen sich das Host

Server-Monitoring ist der Prozess der kontinuierlichen Überwachung der Leistung, Verfügbarkeit und des Zustands von Servern, Netzwerken und Anwendungen. Es sammelt Daten über wichtige Metriken wie CPU

Das 3-2-1-Prinzip ist eine bewährte Strategie zur Datensicherung, die darauf abzielt, Datenverlust durch verschiedene Risiken zu minimieren. Es besagt, dass man immer drei Kopien seiner Daten auf zwei

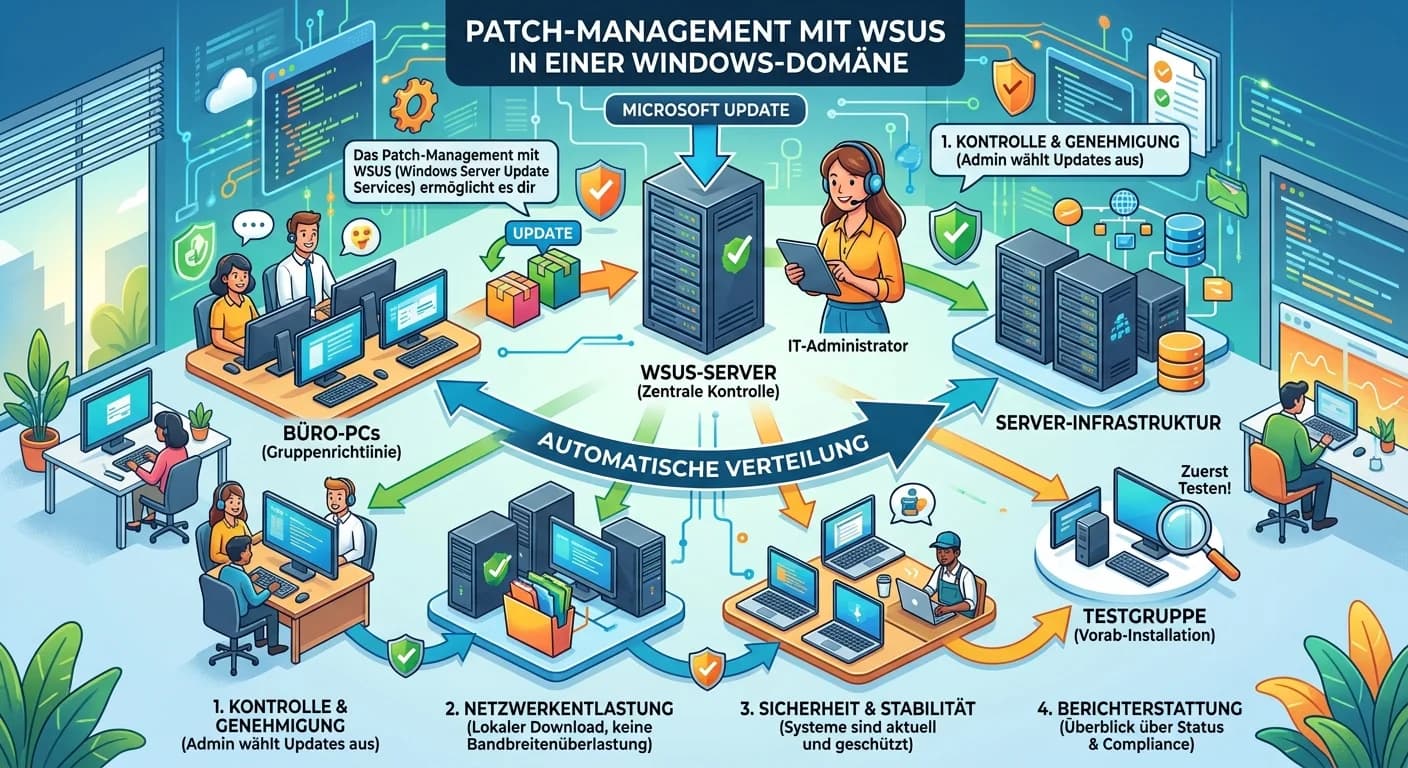

Das Patch-Management mit WSUS (Windows Server Update Services) ermöglicht es dir, Updates für Windows-Betriebssysteme und Microsoft-Produkte in einer Domäne zentral zu verwalten und zu verteilen. Stat

Konfigurationsmanagement-Tools wie Ansible, Puppet oder Chef dienen dazu, die Konfiguration von IT-Systemen (Server, Netzwerke, Anwendungen) zu automatisieren, zu standardisieren und zu verwalten. Ihr

Die Automatisierung von Administrationsaufgaben mit Skripten wie PowerShell oder Bash ist aus mehreren Gründen extrem sinnvoll. Sie steigert die Effizienz, reduziert menschliche Fehler, sorgt für Kons

Ein Failover-Cluster ist eine Gruppe von zwei oder mehr Servern (Knoten), die zusammenarbeiten, um die Verfügbarkeit von Anwendungen und Diensten zu gewährleisten. Fällt ein Server aus, übernimmt ein

Skalierbarkeit beschreibt die Fähigkeit eines Systems, seine Leistung oder Kapazität an steigende oder fallende Anforderungen anzupassen. Das ist super wichtig, damit Serverdienste auch bei Lastspitze

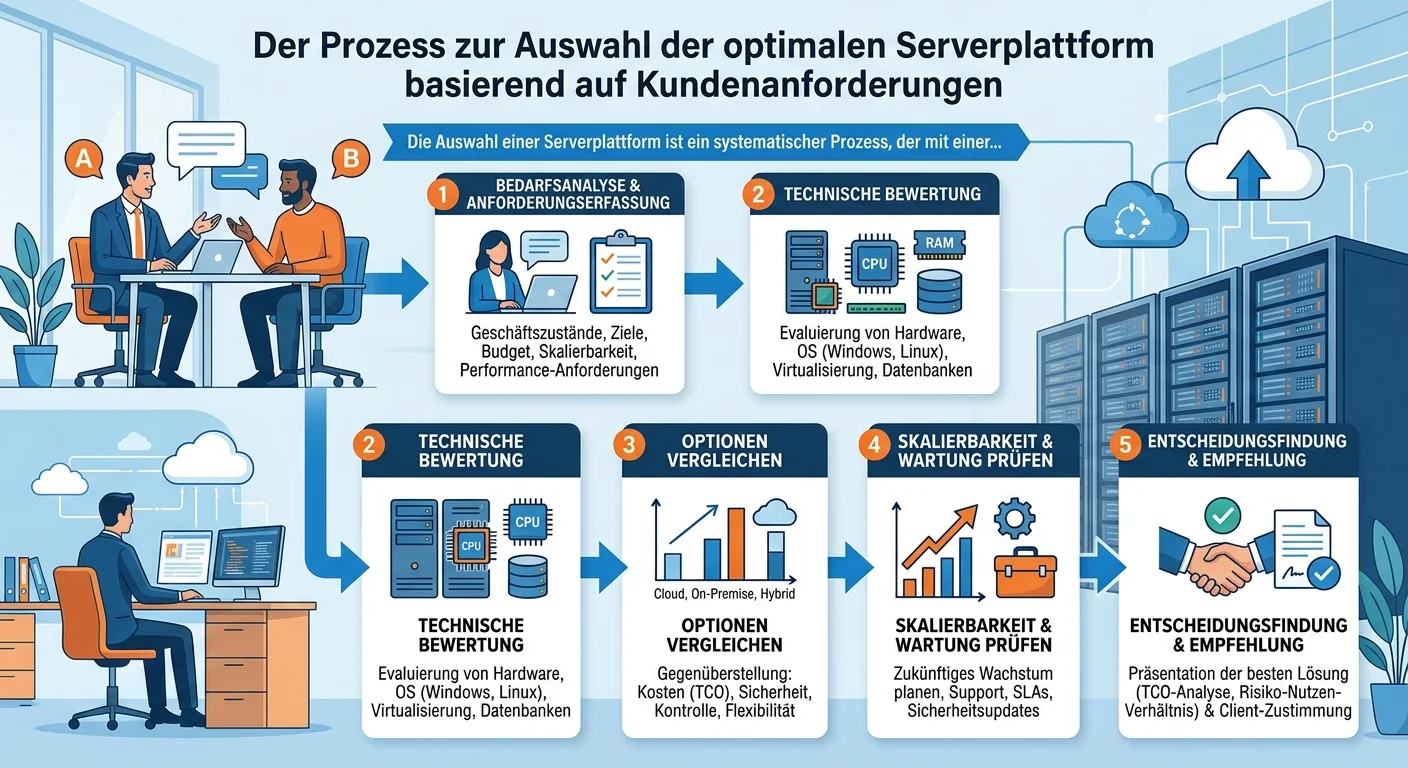

Die Auswahl einer Serverplattform ist ein systematischer Prozess, der mit einer detaillierten Analyse der Kundenanforderungen beginnt. Dabei werden Aspekte wie Leistung, Speicherkapazität, Verfügbarke

Der Hauptunterschied liegt in der Zentralisierung: Ein Verzeichnisdienst wie Active Directory oder LDAP verwaltet Benutzer, Gruppen und Ressourcen zentral für ein gesamtes Netzwerk. Das ermöglicht Sin

Serverdienste sind Software-Anwendungen, die auf einem Server laufen und spezifische Aufgaben im Netzwerk übernehmen. Sie stellen Funktionen bereit, die für den Betrieb von Computern, Netzwerken und A

Software-Support-Level beschreiben die hierarchische Struktur und die Zuständigkeiten innerhalb eines Support-Teams. Sie definieren, welche Art von Problemen auf welcher Ebene bearbeitet wird, um eine

Die Projektabnahme ist der formelle Akt, bei dem der Auftraggeber die vertragsgemäße und mangelfreie Erfüllung einer Leistung durch den Auftragnehmer bestätigt. Sie hat weitreichende rechtliche Folgen

Die Einhaltung von Datenschutzvorgaben während der Implementierung wird primär durch die Prinzipien 'Privacy by Design' und 'Privacy by Default' sichergestellt. Das bedeutet, dass Datenschutz von Begi

Die technische Dokumentation ist das Gedächtnis deiner Software. Sie beschreibt, wie die Software aufgebaut ist, welche Technologien verwendet werden, wie einzelne Module funktionieren und welche Abhä

Das Lastenheft beschreibt die Anforderungen aus Sicht des Auftraggebers – also, was das System leisten soll und welche Ziele erreicht werden müssen. Es ist die Problembeschreibung. Das Pflichtenheft h

Die Meilensteinplanung ist ein zentrales Instrument im Projektmanagement, um den Fortschritt zu überwachen und die Kommunikation zu verbessern. Ein Meilenstein markiert einen wichtigen, überprüfbaren

Software-Qualitätssicherung (SQS) umfasst alle Maßnahmen und Prozesse, die darauf abzielen, die Qualität von Softwareprodukten während des gesamten Entwicklungszyklus zu gewährleisten und zu verbesser

Der Umgang mit kritischen Kundenrückmeldungen erfordert einen strukturierten und professionellen Ansatz. Es geht darum, die Rückmeldung nicht persönlich zu nehmen, sondern als wertvollen Input zur Ver

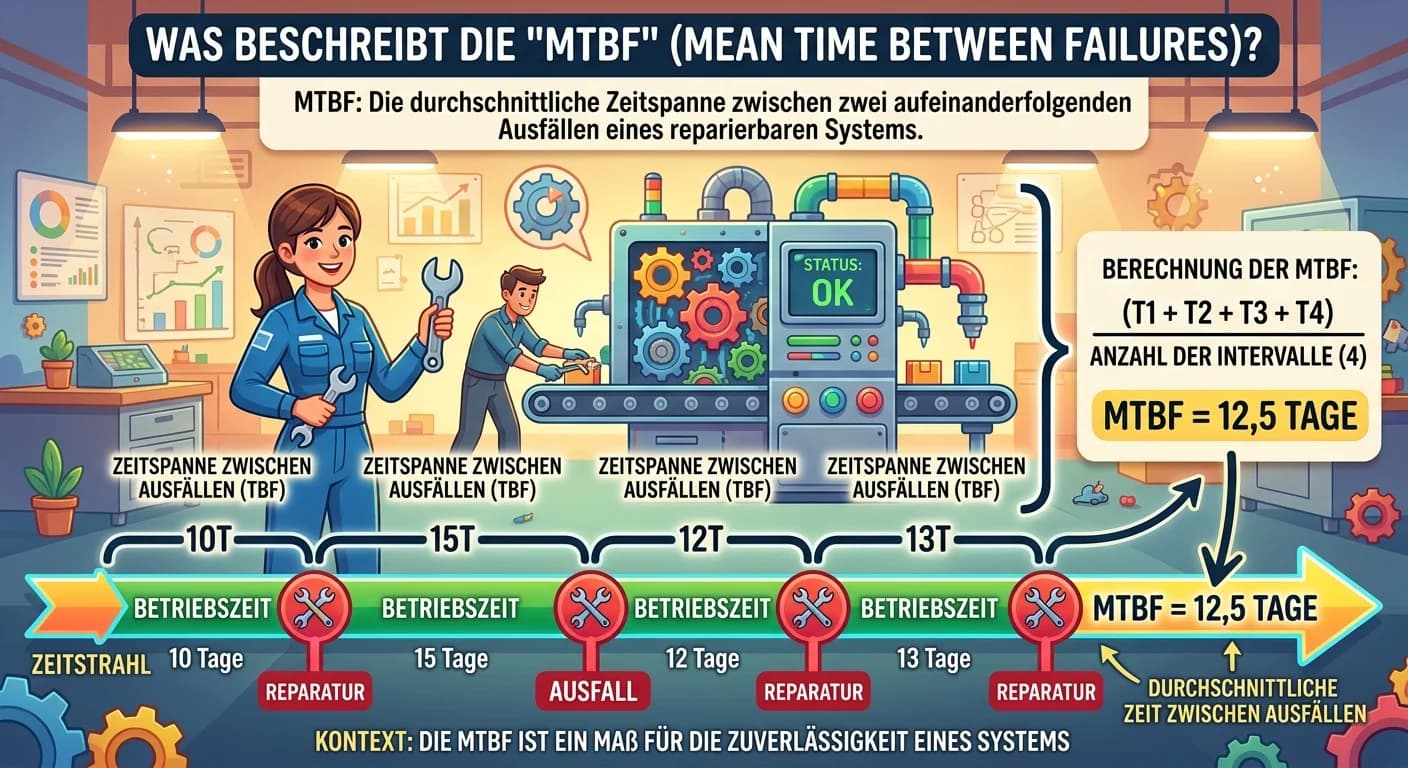

Die Verlässlichkeit (Reliability) eines Systems beschreibt, wie wahrscheinlich es ist, dass das System seine Funktionen über einen bestimmten Zeitraum und unter festgelegten Bedingungen ohne Ausfälle

Lessons Learned sind ein strukturierter Prozess am Ende eines Projekts (oder nach wichtigen Meilensteinen), um Erfahrungen zu sammeln, zu analysieren und für zukünftige Projekte nutzbar zu machen. Es

Skalierbarkeit beschreibt die Eigenschaft einer Softwarelösung, ihre Leistung und Kapazität an wachsende Anforderungen anpassen zu können. Das ist entscheidend, damit eine Anwendung auch bei steigende

Die Wirtschaftlichkeit eines Softwareprojekts bewertet, ob der Nutzen die Kosten überwiegt und ob die gesetzten Ziele erreicht wurden. Dabei werden nicht nur direkte finanzielle Aspekte, sondern auch

Eine umfassende Kundenschulung nach der Softwareübergabe sollte sicherstellen, dass die Anwender die Software effektiv nutzen können. Sie muss sowohl grundlegende Funktionen als auch spezifische Workf

Ein rechtsverbindliches Angebot ist eine Willenserklärung, die alle wesentlichen Vertragsbestandteile (sogenannte 'essentialia negotii') enthält und den Willen zur rechtlichen Bindung erkennen lässt.

'Privacy by Design' (Datenschutz durch Technikgestaltung) bedeutet, dass Datenschutz und Datensicherheit bereits bei der Konzeption und Entwicklung von IT-Systemen, Produkten und Prozessen berücksicht

Das Vergleichen verschiedener Lösungsvarianten vor Projektbeginn ist entscheidend, um die beste Entscheidung zu treffen. Es hilft, Risiken zu minimieren, Kosten zu optimieren und sicherzustellen, dass

Unter 'Aufwandsschätzung' versteht man den Prozess, den voraussichtlichen Arbeitsumfang und die benötigte Zeit für eine bestimmte Aufgabe oder ein Projekt zu bestimmen. Ziel ist es, eine realistische

Die Kalkulation personeller Ressourcen für ein Softwareprojekt erfolgt meist durch eine detaillierte Aufwandsschätzung. Dabei wird das Gesamtprojekt in kleinere, überschaubare Aufgabenpakete zerlegt.

Funktionale Anforderungen beschreiben, welche konkreten Aufgaben und Funktionen ein System bereitstellen muss, um die Bedürfnisse der Benutzer zu erfüllen. Sie definieren das 'Was' des Systems. Nicht-

Die Anforderungsanalyse, auch Requirements Engineering genannt, ist ein systematischer Prozess, um die Bedürfnisse und Erwartungen der Stakeholder an ein Softwaresystem zu ermitteln, zu dokumentieren,

Statische Typisierung bedeutet, dass die Datentypen von Variablen und Ausdrücken bereits zur Compile-Zeit (also bevor das Programm überhaupt läuft) überprüft werden. Das hilft, viele Fehler frühzeitig

Die Dokumentation von Schnittstellen ist entscheidend, um sicherzustellen, dass verschiedene Softwaremodule oder Systeme korrekt miteinander interagieren können. Sie beschreibt, welche Daten in welche

Versionskontrolle, oft auch als Quellcodeverwaltung bezeichnet, ist ein System, das Änderungen an Dateien über die Zeit hinweg aufzeichnet. Es ermöglicht dir und deinem Team, gemeinsam an Projekten zu

Lose Kopplung bedeutet, dass Programmkomponenten möglichst wenig voneinander wissen und nur über klar definierte Schnittstellen (Interfaces, APIs) miteinander kommunizieren. Das reduziert die Abhängig

Eine rekursive Funktion ist eine Funktion, die sich selbst aufruft, um ein Problem zu lösen. Dabei zerlegt sie ein großes Problem in kleinere, ähnliche Teilprobleme. Entscheidend ist ein sogenannter '

Automatisierte Testverfahren werden als integraler Bestandteil in den Softwareentwicklungsprozess eingebunden, oft beginnend mit der Testplanung und fortgesetzt durch den gesamten Lebenszyklus. Sie re

CI/CD-Pipelines sind automatisierte Prozesse in der Softwareentwicklung, die darauf abzielen, Code-Änderungen kontinuierlich zu integrieren (Continuous Integration), zu testen und bereitzustellen (Con

Exception Handling ist ein Mechanismus in der Programmierung, um auf Laufzeitfehler, sogenannte 'Exceptions' (Ausnahmen), kontrolliert zu reagieren. Anstatt dass das Programm bei einem Fehler einfach

Datenkapselung bedeutet, dass die internen Daten (Attribute) eines Objekts vor direktem Zugriff von außen geschützt sind. Der Zugriff und die Änderung dieser Daten erfolgen ausschließlich über definie

Refactoring ist der Prozess, den internen Aufbau eines Softwaresystems zu verbessern, ohne sein externes Verhalten zu ändern. Es geht darum, den Code zu überarbeiten, um ihn verständlicher, einfacher

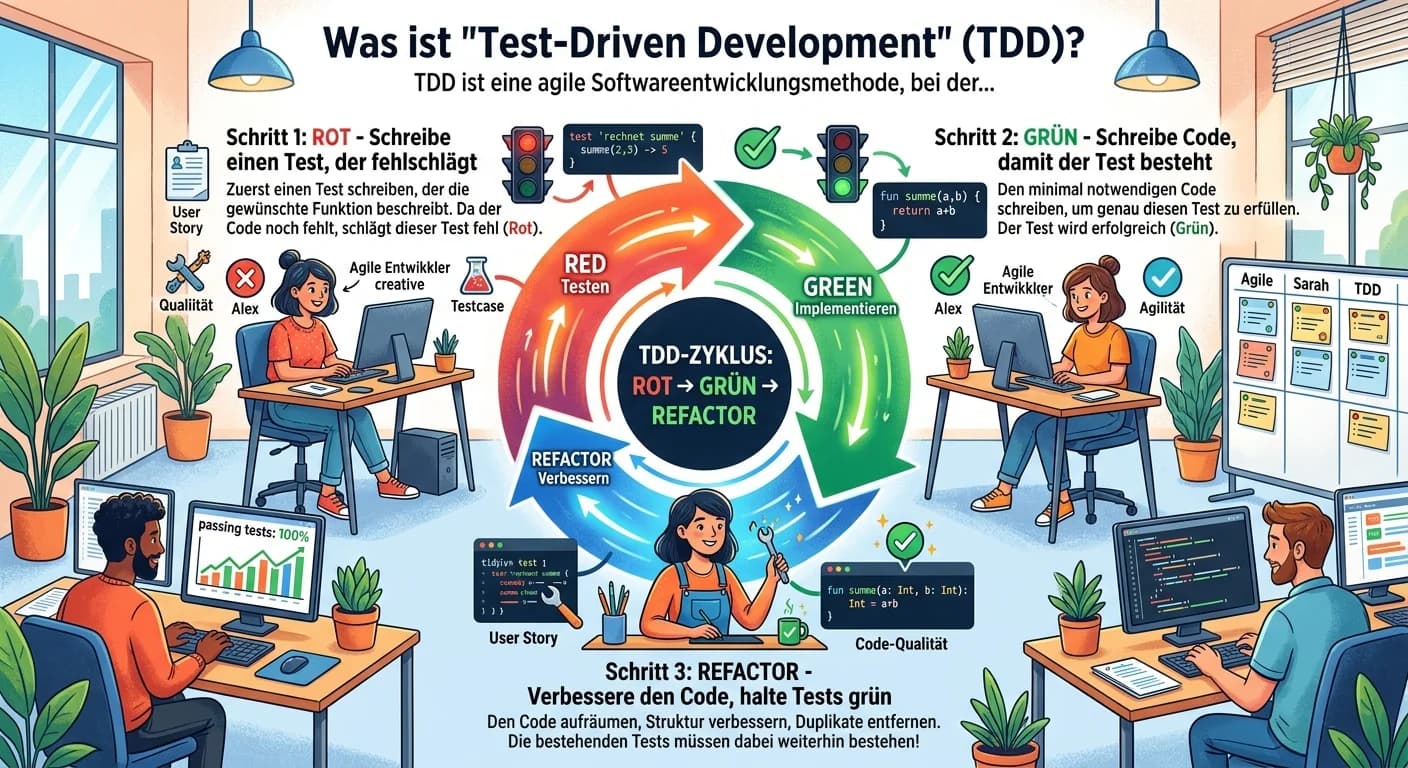

Test-Driven Development (TDD) ist eine agile Softwareentwicklungsmethode, bei der du zuerst einen automatisierten Test für eine neue, noch nicht existierende Funktionalität schreibst. Dieser Test muss

Iterative Entwicklung ist ein Vorgehensmodell im Software-Lebenszyklus, bei dem die Software in kleinen, sich wiederholenden Zyklen (Iterationen) entwickelt wird. Jede Iteration liefert ein funktionsf

Das Entwurfsmuster 'Singleton' stellt sicher, dass eine Klasse nur eine einzige Instanz besitzt und bietet gleichzeitig einen globalen Zugriffspunkt auf diese Instanz. Es gehört zu den Erzeugungsmuste

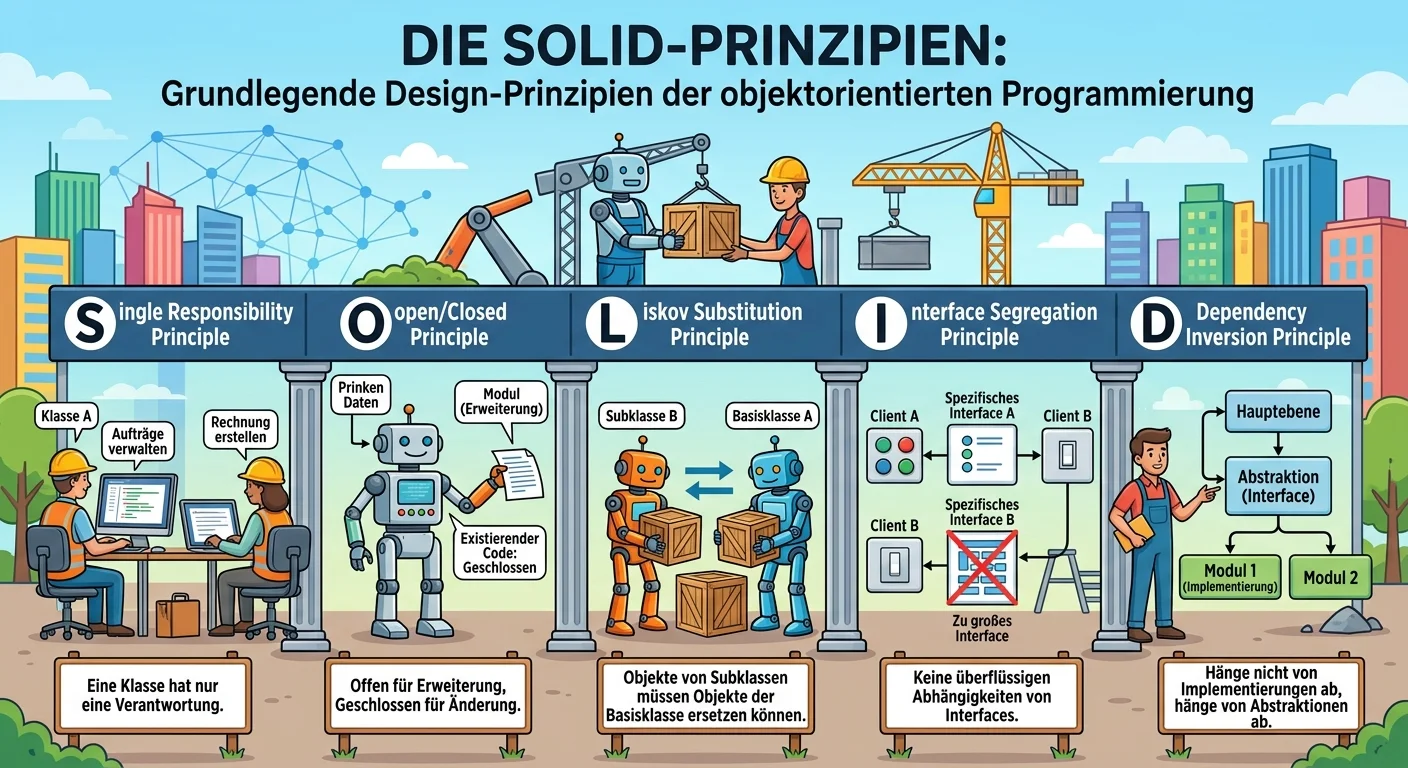

Die SOLID-Prinzipien sind fünf grundlegende Design-Prinzipien in der objektorientierten Programmierung. Sie wurden von Robert C. Martin (Uncle Bob) populär gemacht und sollen Entwicklern helfen, Softw

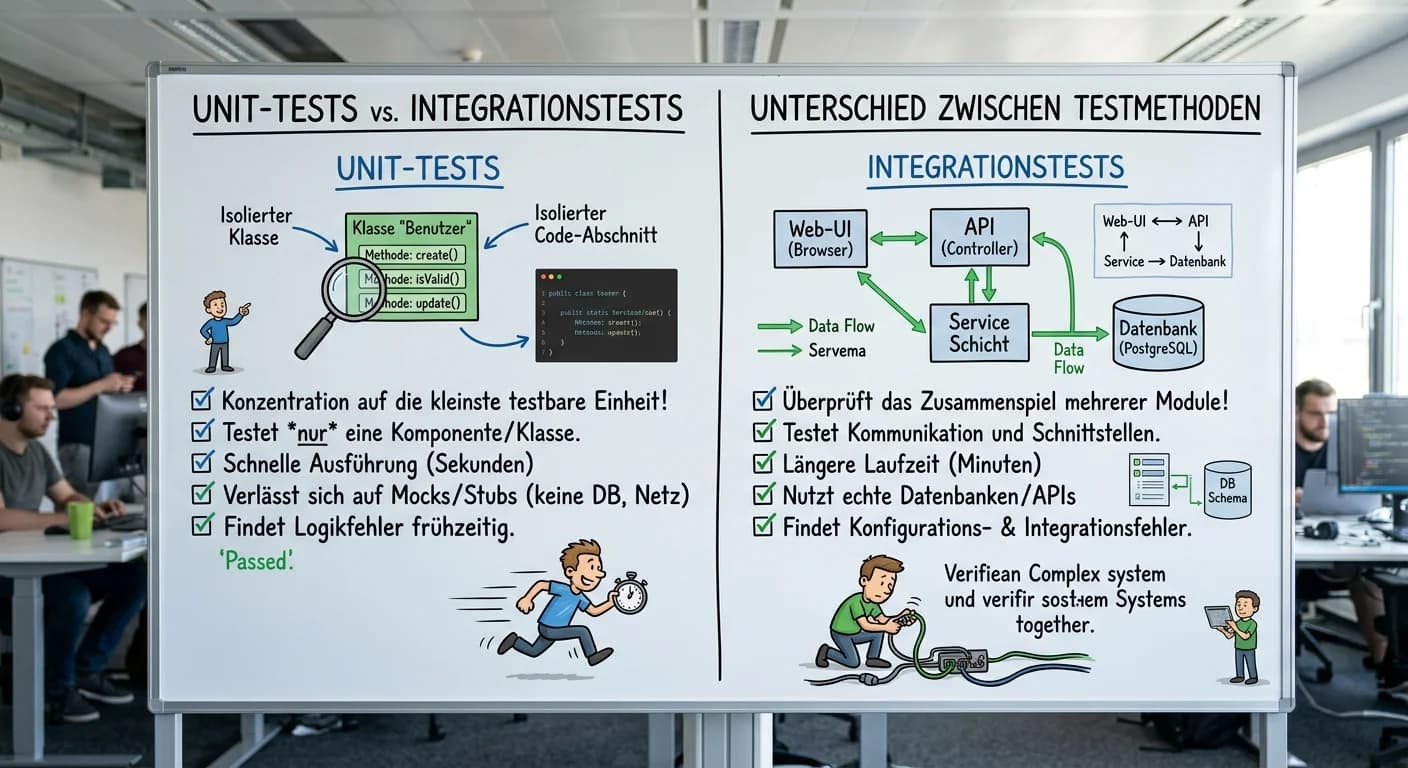

Unit-Tests konzentrieren sich auf die kleinste testbare Einheit einer Anwendung, wie eine einzelne Funktion oder Methode, und prüfen deren korrekte Logik isoliert. Integrationstests hingegen überprüfe

Object-Relational Mapping (ORM) ist eine Technik in der Softwareentwicklung, die eine Brücke zwischen objektorientierten Programmiersprachen (wie Java, C#, Python) und relationalen Datenbanken schlägt

Eine API-Dokumentation (Application Programming Interface) beschreibt, wie Software-Komponenten miteinander interagieren. Sie ist wie ein Handbuch für Entwickler, das alle Endpunkte, Parameter, Rückga

Die O-Notation (Big O Notation) beschreibt die obere Grenze der Laufzeit oder des Speicherbedarfs eines Algorithmus in Abhängigkeit von der Größe der Eingabe (oft 'n' genannt). Sie gibt an, wie sich d

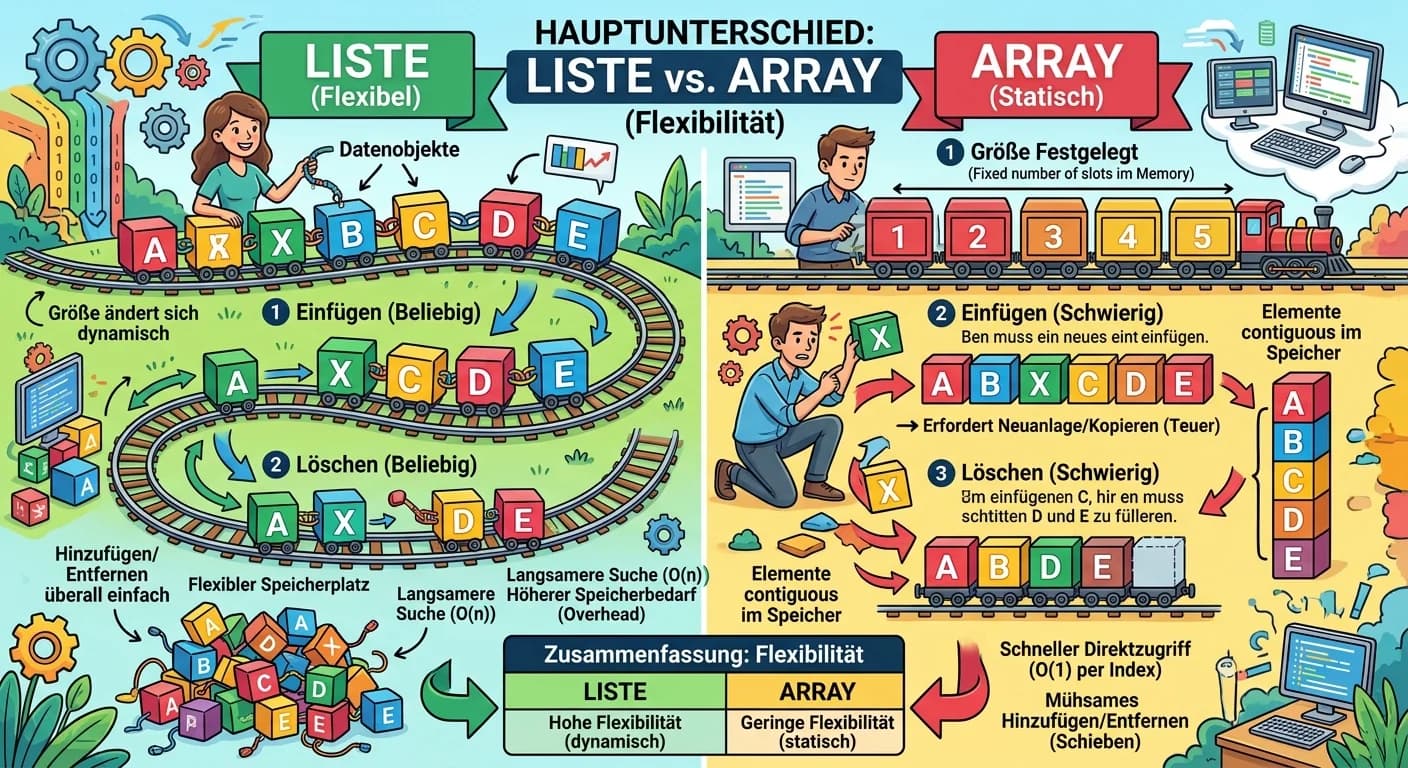

Der Hauptunterschied zwischen einer Liste und einem Array liegt in ihrer Flexibilität und Speicherverwaltung. Ein Array hat in vielen Programmiersprachen eine feste Größe, die bei der Erstellung festg

Modulare Softwareentwicklung bedeutet, ein großes Softwareprojekt in kleinere, unabhängige und wiederverwendbare Einheiten, sogenannte Module, zu zerlegen. Jedes Modul hat eine klar definierte Aufgabe

Um die Datenschutzkonformität bei Dateneingabemasken sicherzustellen, musst du die Prinzipien der DSGVO von Anfang an berücksichtigen. Das bedeutet vor allem, nur die wirklich notwendigen Daten abzufr

Stell dir vor, du arbeitest an einer komplexen Webanwendung, die viele Unterseiten hat. Die Breadcrumb-Navigation hilft den Nutzern, ihren aktuellen Standort innerhalb der Anwendung zu erkennen und sc

Der Dark Mode, auch Dunkelmodus genannt, ist ein Farbschema, bei dem helle Texte auf einem dunklen Hintergrund dargestellt werden. Im Gegensatz zum klassischen Light Mode, der dunkle Texte auf hellem

Eine Softwarelösung muss auf verschiedenen Endgeräten und Betriebssystemen getestet werden, um sicherzustellen, dass sie unter allen relevanten Bedingungen korrekt funktioniert, eine konsistente Benut

Fitts' Law ist ein psychomotorisches Gesetz, das die Zeit vorhersagt, die ein Mensch benötigt, um ein Ziel zu erreichen. Im Kontext der Button-Platzierung bedeutet das: Je größer ein Button ist und je

Nutzerfeedback spielt eine absolut zentrale Rolle in der iterativen Oberflächenentwicklung. Es ermöglicht dir, direkt von den zukünftigen Anwendern zu erfahren, was gut funktioniert, wo es hakt und we

Agile Methoden wie Scrum revolutionieren die UI-Gestaltung, indem sie einen iterativen und inkrementellen Ansatz fördern. Statt einer einmaligen, starren Planung wird die UI in kurzen Zyklen (Sprints)

Die Konsistenz von Bedienungselementen ist entscheidend für die Benutzerfreundlichkeit, weil sie die Lernkurve verkürzt und die Effizienz steigert. Nutzer können sich auf die eigentliche Aufgabe konze

Die 'Visual Hierarchy' (visuelle Hierarchie) ist ein Designprinzip, das die Anordnung und Gestaltung von Elementen auf einem Dashboard so steuert, dass die Wichtigkeit der Informationen klar erkennbar

Ein Styleguide ist eine zentrale Dokumentation, die Richtlinien und Standards für das Design, die Benutzeroberfläche (UI), die Benutzererfahrung (UX) und die Code-Struktur eines Softwareprojekts festl

Die Reduktion von Prozesskosten durch eine optimierte UX lässt sich quantifizieren, indem man messbare Kennzahlen (Key Performance Indicators, KPIs) vor und nach der UX-Optimierung vergleicht. Typisch

Die Nutzung von UI-Frameworks wie Bootstrap oder Material UI bietet dir als Entwickler entscheidende Vorteile. Erstens beschleunigen sie die Entwicklung erheblich, da du auf vorgefertigte, getestete K

Usability-Testing ist ein Verfahren, bei dem echte Nutzer eine Software, Website oder Anwendung testen, um deren Benutzerfreundlichkeit (Usability) zu bewerten. Ziel ist es, Schwachstellen in der Bedi

Mockups sind statische, visuelle Entwürfe, die zeigen, wie eine Anwendung aussehen wird. Sie konzentrieren sich auf Layout, Farben und Typografie und sind oft schnell erstellt. Funktionale Prototypen

Der Mobile-First-Ansatz ist eine Strategie in der Webentwicklung, bei der das Design und die Entwicklung einer Webseite oder Anwendung primär für mobile Endgeräte (Smartphones) konzipiert werden. Erst

Event-Handling beschreibt, wie eine Anwendung auf Ereignisse reagiert. Ein Ereignis (Event) ist eine Aktion, die innerhalb oder außerhalb des Programms stattfindet, z.B. ein Mausklick, eine Tastaturei

Wireframes dienen dazu, in der frühen Designphase einer Anwendung die grundlegende Struktur, das Layout und die Funktionalität zu definieren. Sie konzentrieren sich auf die Anordnung von Elementen, di

Responsive Design ist ein Ansatz in der Webentwicklung, bei dem das Layout und die Inhalte einer Benutzeroberfläche flexibel auf die Eigenschaften des Endgeräts reagieren. Das bedeutet, dass sich die

Die Web Content Accessibility Guidelines (WCAG) sind internationale Standards für barrierefreie Webinhalte, deren Prinzipien aber auch hervorragend auf Software übertragbar sind. Sie basieren auf vier

Um die Erreichbarkeit und Funktionalität eines Dienstes von außerhalb des lokalen Netzwerks zu prüfen, nutzt du verschiedene Tools und Methoden. Zuerst checkst du die grundlegende Netzwerkverbindung (

Ein Intrusion Prevention System (IPS) ist eine Netzwerksicherheitslösung, die den Netzwerkverkehr in Echtzeit überwacht, um bösartige Aktivitäten oder Richtlinienverletzungen zu erkennen und diese Ang

Standard-Passwörter sind voreingestellte Zugangsdaten, die Hersteller ihren Geräten oder Softwareprodukten mitgeben. Da diese Passwörter oft öffentlich bekannt sind oder leicht erraten werden können,

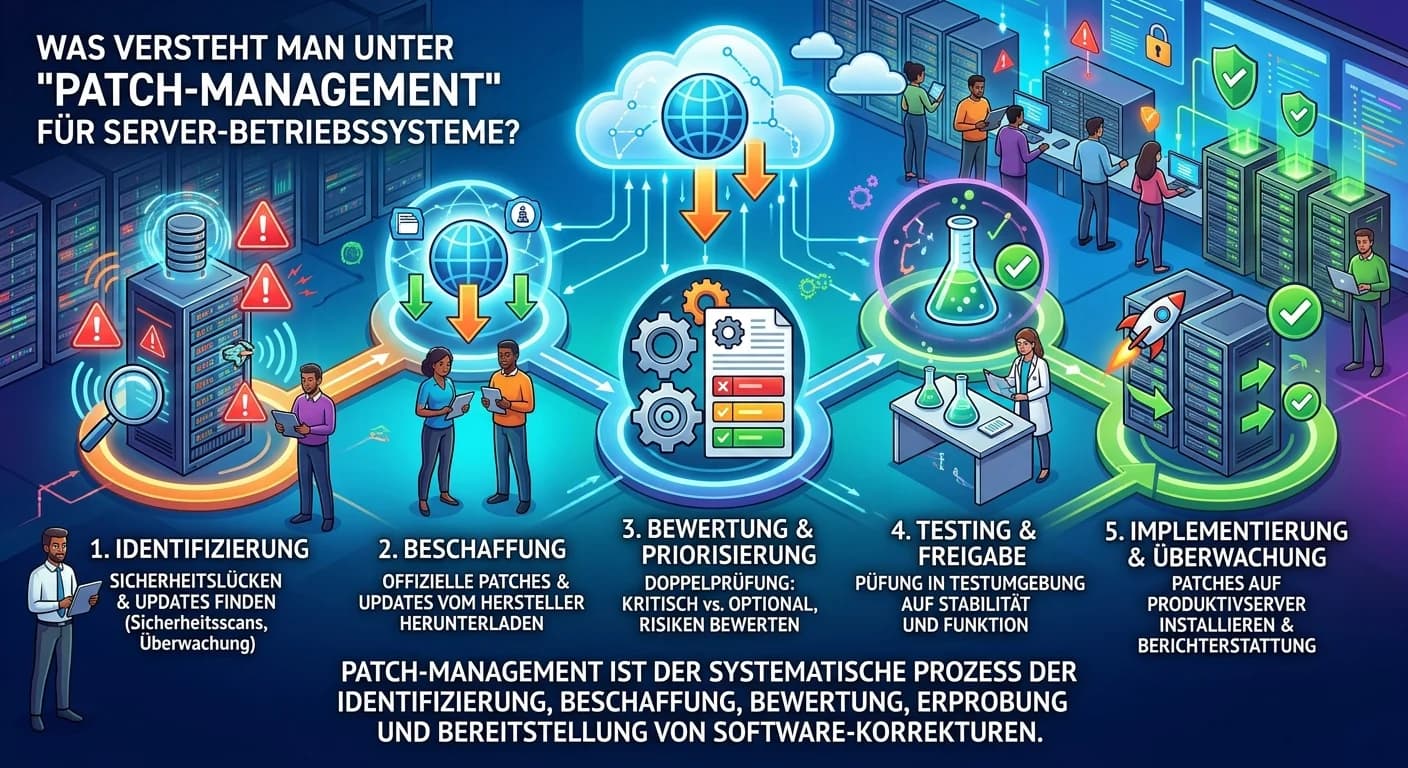

Patch-Management ist der systematische Prozess der Identifizierung, Beschaffung, Prüfung und Installation von Software-Updates (Patches) für Server-Betriebssysteme und Anwendungen. Es ist entscheidend

Die Dokumentation eines neu eingerichteten Netzwerkdienstes ist entscheidend für den reibungslosen Betrieb, die Wartung und die Fehlerbehebung. Sie sollte alle relevanten technischen und organisatoris

Bei der Auswahl von Servern spielen Nachhaltigkeitsaspekte eine immer größere Rolle. Es geht darum, den ökologischen Fußabdruck zu minimieren und gleichzeitig die Betriebskosten zu senken. Wichtige Pu

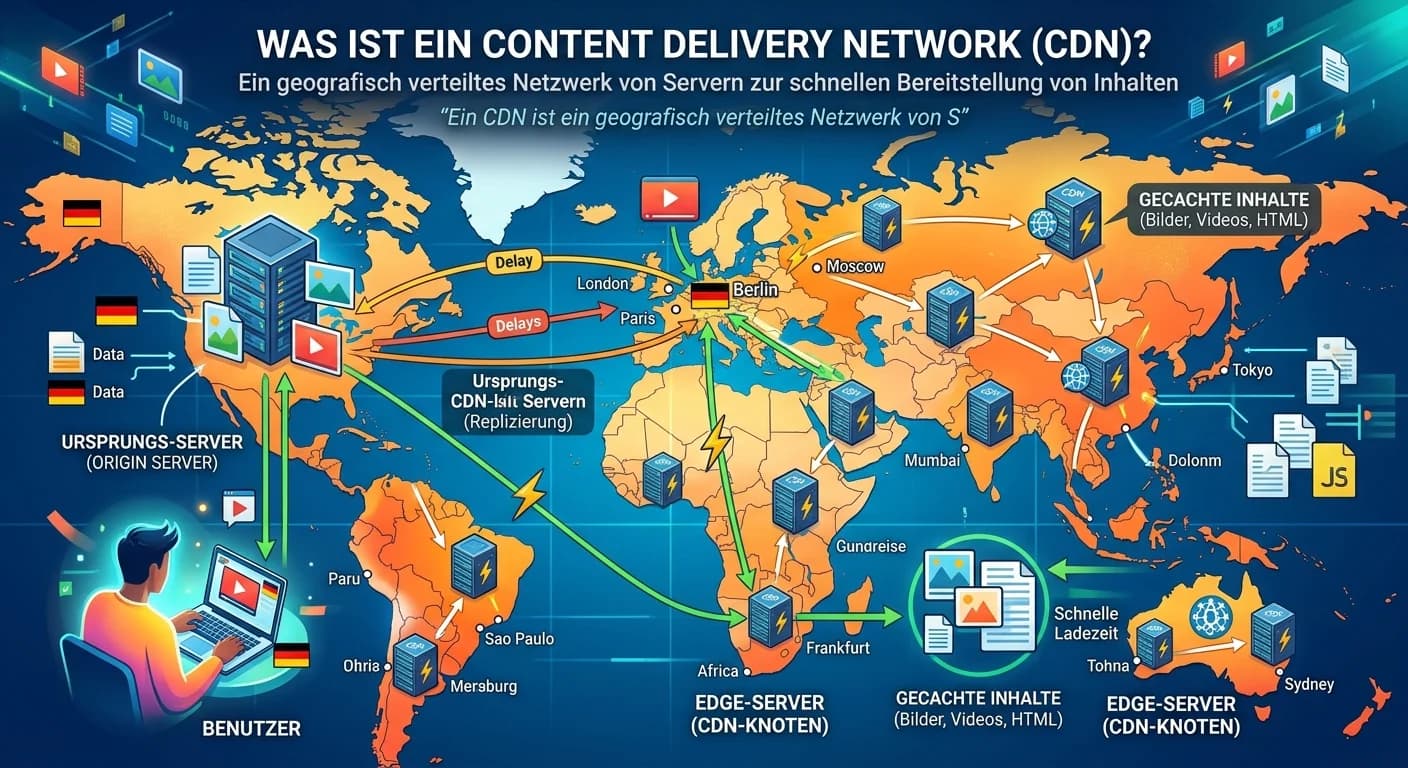

Ein Content Delivery Network (CDN) ist ein geografisch verteiltes Netzwerk von Servern, das darauf ausgelegt ist, Webinhalte (wie Bilder, Videos, CSS-Dateien, JavaScript und andere statische Assets) s

Bandbreitenmanagement ist ein Verfahren zur gezielten Steuerung und Optimierung des Datenverkehrs in einem Computernetzwerk. Das Hauptziel ist es, die verfügbare Bandbreite effizient zu nutzen, Engpäs

Ein Backup-Konzept ist essenziell, um die Verfügbarkeit von Netzwerkdiensten und die Integrität der Daten zu gewährleisten. Es schützt vor Datenverlust durch Hardwaredefekte, Softwarefehler, Cyberangr

Netzwerk-Monitoring bezeichnet die kontinuierliche Überwachung der Verfügbarkeit, Leistung und Sicherheit von Netzwerkkomponenten und -diensten. Es hilft dabei, Engpässe, Ausfälle oder Sicherheitsbedr

SSL/TLS-Zertifikate sind digitale Dokumente, die die Identität einer Website oder eines Servers bestätigen und eine verschlüsselte Verbindung zwischen dem Browser des Nutzers und dem Server ermögliche

Der Hauptunterschied zwischen On-Premise und Cloud-Diensten liegt in der Verantwortung für die IT-Infrastruktur und Software. Während bei On-Premise das Unternehmen alles selbst betreibt und wartet, l

SSH steht für 'Secure Shell' und ist ein Netzwerkprotokoll, das eine sichere, verschlüsselte Verbindung zwischen zwei Computern über ein unsicheres Netzwerk wie das Internet ermöglicht. Es wird haupts

DNS-Einträge sind entscheidend, weil sie die Brücke zwischen menschenlesbaren Domainnamen (wie 'meinefirma.de') und den technischen Adressen (IP-Adressen) von Servern bilden. Ein A-Record verbindet de

Eine DHCP-Reservierung ist eine Funktion in einem DHCP-Server, die sicherstellt, dass ein bestimmtes Netzwerkgerät immer dieselbe IP-Adresse erhält, obwohl der DHCP-Server normalerweise IP-Adressen dy

Port-Forwarding, auch Port-Weiterleitung genannt, ist eine Technik, die es ermöglicht, eingehende Verbindungen von einem externen Netzwerk (z.B. dem Internet) an ein bestimmtes Gerät innerhalb eines l

Ein VPN (Virtual Private Network) ist eine Technologie, die eine sichere und verschlüsselte Verbindung über ein öffentliches Netzwerk (wie das Internet) herstellt. Es funktioniert, indem es einen 'Tun

Firewall-Regeln sind Anweisungen, die den Datenverkehr in einem Netzwerk filtern. Sie legen fest, welche Datenpakete basierend auf Kriterien wie Quell- und Ziel-IP-Adresse, Portnummer, Protokoll und A

Hochverfügbarkeit (High Availability, HA) beschreibt die Fähigkeit eines Systems oder Dienstes, auch bei Ausfall einzelner Komponenten weiterhin funktionsfähig zu bleiben. Das Hauptziel ist die Minimi

Load Balancing (Lastverteilung) ist eine Methode, um eingehende Netzwerkanfragen auf mehrere Server oder Ressourcen zu verteilen. Das Hauptziel ist es, die Auslastung der einzelnen Server zu optimiere

Ein VLAN (Virtual Local Area Network) ist eine logische Gruppierung von Netzwerkgeräten, die unabhängig von ihrer physischen Position miteinander kommunizieren können, als wären sie im selben physisch

Ein Proxy-Server ist ein Vermittler, der Anfragen von Clients (z.B. deinem Webbrowser) entgegennimmt und diese stellvertretend an einen Zielserver (z.B. eine Webseite im Internet) weiterleitet. Er emp

Servervirtualisierung bietet zahlreiche Vorteile, die von der Kostenersparnis bis zur erhöhten Flexibilität reichen. Die wichtigsten sind die bessere Auslastung der Hardware, die schnelle Bereitstellu

Unter Virtualisierung versteht man die Entkopplung von Software und Hardware. Ein physischer Server (Host) wird mithilfe einer speziellen Software, dem Hypervisor, in mehrere voneinander unabhängige v

Ein Mail Transfer Agent (MTA) ist eine Software, die für den Versand, Empfang und die Weiterleitung von E-Mails zwischen verschiedenen Mailservern zuständig ist. Er agiert als Vermittler und sorgt daf

Fileserver und Datenbankserver sind beides zentrale Komponenten in IT-Infrastrukturen, unterscheiden sich aber grundlegend in ihrer Aufgabe, der Art der Datenhaltung und dem Zugriff darauf. Ein Filese

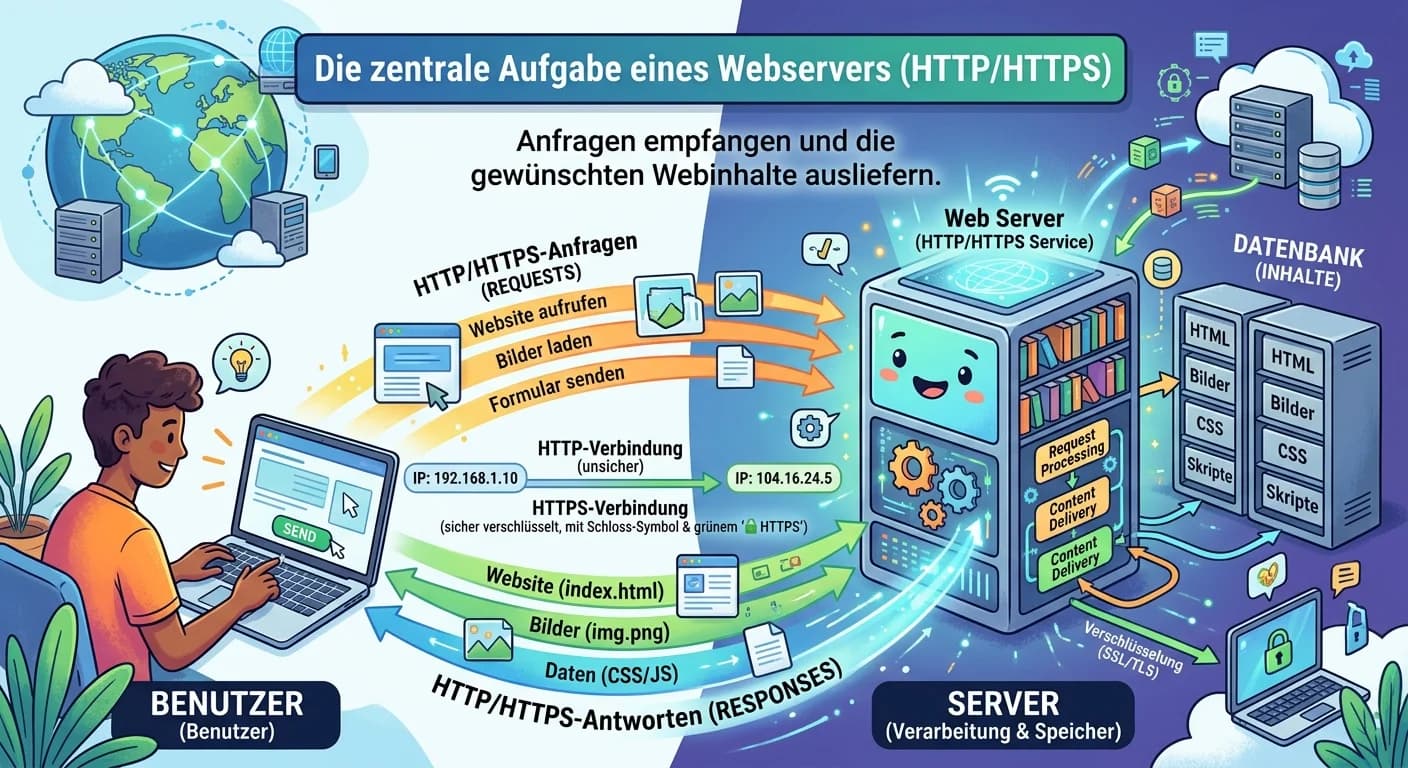

Ein Webserver, der den HTTP/HTTPS-Dienst bereitstellt, hat die zentrale Aufgabe, Anfragen von Clients (wie Webbrowsern) entgegenzunehmen, die angeforderten Ressourcen (z.B. HTML-Seiten, Bilder, Videos

Ein Netzwerkdienst ist eine Software-Komponente, die auf einem Server oder einem anderen Netzwerkgerät läuft und anderen Geräten (Clients) im Netzwerk bestimmte Funktionen oder Ressourcen zur Verfügun

Ein Verzeichnisdienst ist eine zentrale, hierarchisch organisierte Datenbank, die Informationen über alle Ressourcen in einem Netzwerk speichert. Dazu gehören Benutzerkonten, Computer, Drucker, Anwend

Die Netzwerkinfrastruktur umfasst alle physischen und logischen Komponenten sowie die Dienste, die notwendig sind, damit Computer, Server, Drucker und andere Geräte in einem Unternehmen miteinander ko

Die Softwaredokumentation für Endanwender ist eine Sammlung von Informationen, die Nutzern hilft, eine Software effektiv zu bedienen. Sie ist darauf ausgelegt, Nicht-IT-Experten die Funktionen und Arb

Die Qualität zusammengeführter Daten prüfst du anhand verschiedener Dimensionen. Dazu gehören Vollständigkeit, Korrektheit, Konsistenz, Aktualität, Eindeutigkeit und Gültigkeit. Jede dieser Dimensione

Datenredundanz bedeutet, dass dieselben Informationen mehrfach an verschiedenen Stellen gespeichert werden. Das kann zu Problemen wie Dateninkonsistenzen, erhöhtem Speicherbedarf und höherem Pflegeauf

Authentifizierung ist der Prozess, bei dem die Identität eines Benutzers, Systems oder einer Anwendung überprüft wird, bevor dieser Zugriff auf eine externe Datenquelle erhält. Sie stellt sicher, dass

Ein Data Warehouse (DW) ist eine zentrale Datenbank, die speziell für die Speicherung und Analyse großer Mengen historischer Daten aus verschiedenen operativen Systemen eines Unternehmens konzipiert i

Die Protokollierung von Fehlermeldungen bei der Datenübertragung ist entscheidend für die Stabilität, Sicherheit und Performance von IT-Systemen. Sie ermöglicht eine systematische Fehleranalyse, besch

Datenanonymisierung macht personenbezogene Daten unwiderruflich unkenntlich, sodass kein Bezug zu einer Person mehr hergestellt werden kann. Pseudonymisierung hingegen ersetzt identifizierende Merkmal

Die Bandbreite spielt eine entscheidende Rolle bei der Übertragung großer Datenmengen zwischen dezentralen Quellen, da sie direkt die Geschwindigkeit und Effizienz des Datentransfers bestimmt. Sie gib

Eine SQL-Abfrage (Structured Query Language) ist ein Befehl, den du an eine relationale Datenbank sendest, um Daten zu manipulieren oder, wie in diesem Fall, gezielt zu extrahieren. Im Kontext der Dat

Die Versionskontrolle, oft mit Tools wie Git umgesetzt, ist bei der Entwicklung von Daten-Schnittstellen unerlässlich. Sie ermöglicht es, jede Änderung am Code nachzuverfolgen, verschiedene Versionen

Echtzeit-Datenbereitstellung bedeutet, dass Daten unmittelbar nach ihrer Erzeugung oder Änderung für die Weiterverarbeitung, Analyse oder Anzeige zur Verfügung stehen. Das Ziel ist, die Latenz zwische

JSON bietet gegenüber XML mehrere entscheidende Vorteile für den modernen Datenaustausch, insbesondere im Web-Bereich. Es ist kompakter, leichter zu lesen und zu schreiben, und die Verarbeitung durch

Datenvisualisierung ist die grafische Darstellung von Informationen und Daten. Sie ermöglicht es, komplexe Zusammenhänge, Muster und Trends in großen Datenmengen schnell und intuitiv zu erfassen. Stat

Ein Metadatenmodell ist eine strukturierte Beschreibung der Metadaten, also der 'Daten über Daten'. Es definiert, welche Informationen über deine eigentlichen Daten erfasst werden sollen, wie diese st

Zeichenkodierungen legen fest, wie Zeichen (Buchstaben, Zahlen, Sonderzeichen) als Bytes in einer Datei oder einem Datenstrom gespeichert werden. Wenn die Kodierung der Quelldatei nicht mit der Kodier

Datenhoheit beschreibt das Recht und die Fähigkeit einer Person oder Organisation, die vollständige Kontrolle über ihre Daten zu behalten. Das umfasst den physischen Speicherort, die rechtliche Zustän

Eine gute Dokumentation von Datenschnittstellen ist für Kunden von entscheidender Bedeutung, da sie ihnen die eigenständige Integration, Nutzung und Fehlerbehebung ermöglicht. Sie fördert die Unabhäng

Ein Webservice ist eine Software-Schnittstelle, die es verschiedenen Anwendungen ermöglicht, über ein Netzwerk miteinander zu kommunizieren und Daten auszutauschen. Stell dir vor, du hast eine App auf

Die Informationssicherheit bei der Datenübertragung zwischen Systemen ist von entscheidender Bedeutung, um Vertraulichkeit, Integrität und Verfügbarkeit (das sogenannte VIA-Prinzip) der Informationen

Middleware ist eine Software-Schicht, die zwischen Anwendungen und Betriebssystemen oder Netzwerken liegt. Ihr Hauptzweck ist es, die Kommunikation und den Datenaustausch zwischen verschiedenen, oft h

Datenkonsistenz beschreibt den Zustand, in dem alle Daten in einem System zu jeder Zeit korrekt, vollständig und widerspruchsfrei sind. Das bedeutet, dass alle miteinander in Beziehung stehenden Daten

Bei der Zusammenführung von Datenquellen, die personenbezogene Daten enthalten, musst du die Prinzipien der DSGVO genau beachten. Das fängt bei der Zweckbindung an, geht über die Rechtsgrundlage und D

Daten lassen sich in drei Hauptkategorien einteilen: strukturiert, semistrukturiert und unstrukturiert. Strukturierte Daten sind hochorganisiert und passen perfekt in relationale Datenbanken. Semistru

Ein Datenformat beschreibt die Struktur und Organisation von Daten, damit diese von verschiedenen Systemen korrekt interpretiert, verarbeitet und ausgetauscht werden können. Es legt fest, wie Informat

Daten aus unterschiedlichen Quellen haben oft verschiedene Formate, Schreibweisen oder sogar Fehler. Die Bereinigung (Data Cleaning) korrigiert diese Fehler und Inkonsistenzen, während die Transformat

ETL steht für Extract, Transform, Load und beschreibt einen dreistufigen Prozess zur Datenintegration. Dabei werden Daten aus verschiedenen Quellen extrahiert, für das Zielsystem transformiert (berein

Für den Datenzugriff auf entfernte Systeme gibt es verschiedene etablierte Mechanismen, die je nach Anwendungsfall und Technologieumfeld zum Einsatz kommen. Die Wahl des richtigen Mechanismus ist ents

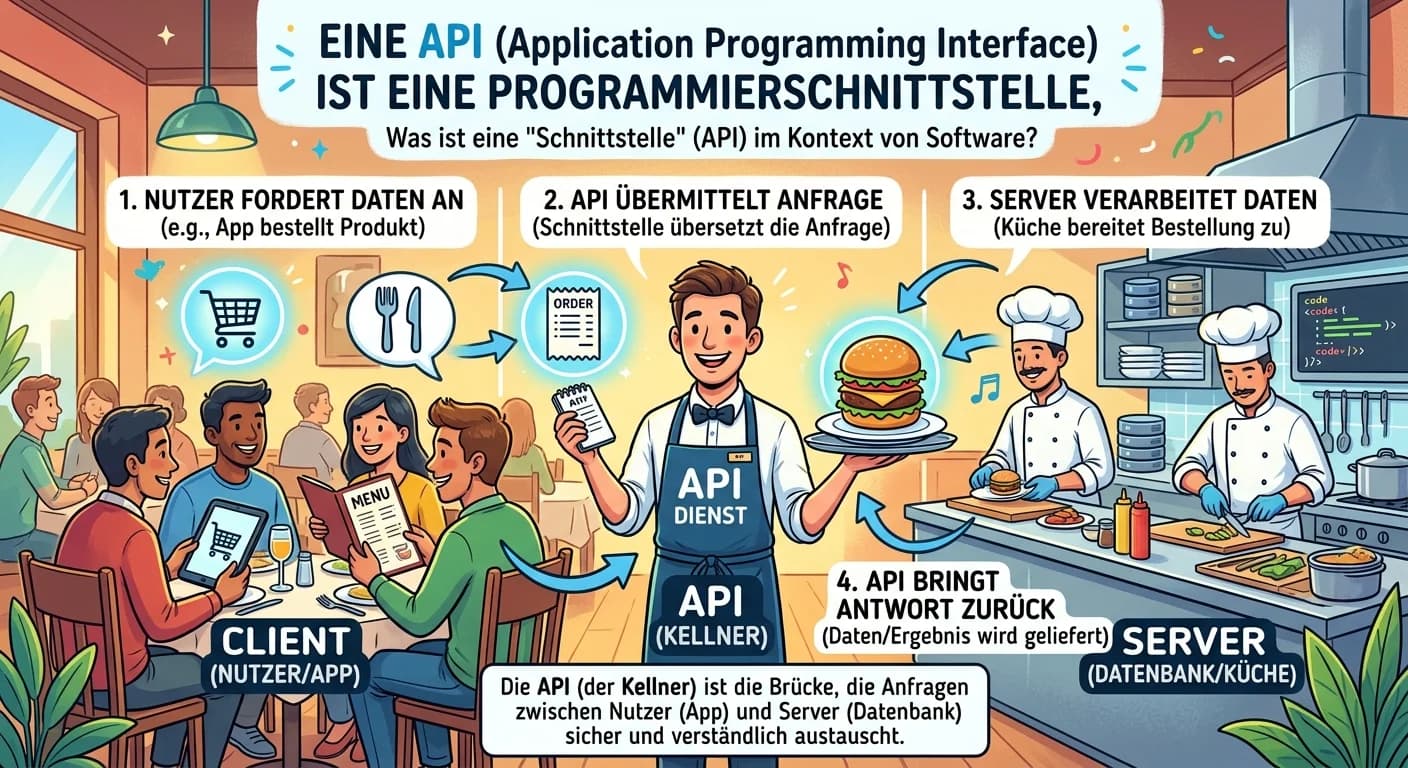

Eine API (Application Programming Interface) ist eine Schnittstelle, die es verschiedenen Softwareanwendungen ermöglicht, miteinander zu kommunizieren und Daten auszutauschen. Sie definiert die Regeln

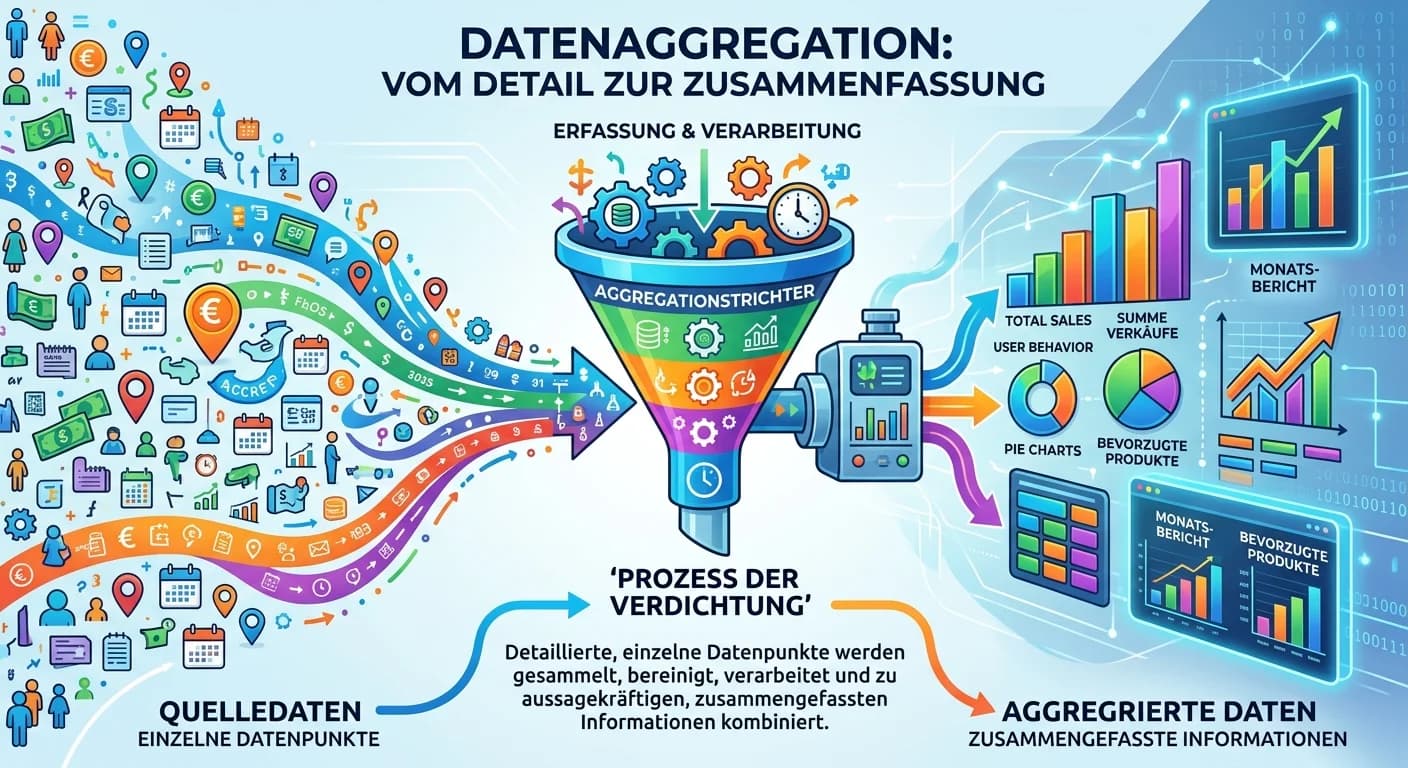

Datenaggregation ist der Prozess, bei dem detaillierte, einzelne Datenpunkte zu einer zusammenfassenden, verdichteten Form zusammengeführt werden. Anstatt jeden einzelnen Datensatz zu betrachten, werd

Unter 'heterogenen Datenquellen' versteht man Daten, die aus unterschiedlichen Systemen stammen, in verschiedenen Formaten vorliegen und/oder abweichende Strukturen besitzen. Das Gegenteil wären homog

Für eine erfolgreiche Erweiterung eines Cyber-Physical Systems (CPS) ist eine strukturierte technische Kommunikation unerlässlich. Die Dokumente decken den gesamten Lebenszyklus ab, von der Anforderun

Skalierbarkeit in cyber-physischen Netzwerken bedeutet, dass das System seine Leistung und Kapazität an steigende Anforderungen anpassen kann, sei es durch mehr Geräte, höhere Datenmengen oder komplex

M2M-Kommunikation (Machine-to-Machine) beschreibt den direkten, automatisierten Datenaustausch zwischen zwei oder mehreren Geräten oder Maschinen, ohne dass ein Mensch aktiv eingreifen muss. Es ist di

Die Energieversorgung spielt eine absolut zentrale Rolle für die Ausfallsicherheit eines Cyber-Physical Systems (CPS). Sie ist die Grundlage dafür, dass sowohl die physischen Komponenten (z.B. Roboter

Die funktionale Zusammenführung von Hardware und Software prüfst du durch eine Reihe von systematischen Tests. Diese Tests stellen sicher, dass alle Komponenten wie erwartet interagieren, von der einz

Cyber-physische Systeme (CPS) sind oft extrem komplex, da sie physische Prozesse mit digitalen Systemen verbinden. Ein modularer Aufbau ist entscheidend, um diese Komplexität zu managen, die Systeme f

Eine Speicherprogrammierbare Steuerung (SPS) ist ein robuster Industriecomputer, der Maschinen und Anlagen direkt steuert, indem er Sensordaten verarbeitet und Aktoren ansteuert. Sie ist das Bindeglie

Latenz ist die Zeitverzögerung, die zwischen dem Senden eines Steuerungssignals (z.B. 'Greif zu!') und der tatsächlichen Reaktion des physischen Prozesses (z.B. der Roboterarm bewegt sich) vergeht. Di

Eine Punkt-zu-Punkt-Verbindung ist eine direkte, exklusive Kommunikationsstrecke zwischen genau zwei Endpunkten. Sie bietet dedizierte Bandbreite, hohe Leistung und geringe Latenz. Im Gegensatz dazu t

Vorausschauende Wartung (Predictive Maintenance) ist eine moderne Wartungsstrategie, die den Zustand von Anlagen und Systemen kontinuierlich überwacht, um potenzielle Ausfälle vorherzusagen. Durch den

Die technische Dokumentation eines Cyber-Physischen Systems (CPS) ist entscheidend, um die Komplexität des Systems zu beherrschen. Sie muss alle relevanten Schichten – von der physischen Hardware über

Standards sind das A und O für die Interoperabilität von Cyber-Physical Systems (CPS). Sie legen fest, wie Geräte kommunizieren, Daten austauschen und zusammenarbeiten. Ohne sie gäbe es ein heilloses

Der Informationsfluss in einem Cyber-physischen System (CPS) beschreibt den bidirektionalen Austausch von Daten und Steuerbefehlen zwischen den physischen Komponenten (wie Sensoren und Aktoren) und de

Die Datensicherheit bei vernetzten Cyber-Physischen Systemen (CPS) ist eine große Herausforderung, weil sie die digitale Welt mit der physischen Welt verbindet. Das bedeutet, dass Angriffe nicht nur D

Edge Computing bezeichnet die Datenverarbeitung am 'Rand' des Netzwerks, also nah an der Quelle der Daten. Cyber-Physical Systems (CPS) sind Systeme, die physische Prozesse mit digitalen Komponenten v

Ein Digitaler Zwilling ist eine virtuelle Repräsentation eines physischen Objekts, Systems oder Prozesses. Er wird durch Sensordaten aus der realen Welt in Echtzeit aktualisiert und ermöglicht so eine

Die Validierung des Energiebedarfs eines cyber-physischen Systems ist ein mehrstufiger Prozess, der sowohl theoretische Modelle als auch praktische Messungen umfasst. Ziel ist es, den tatsächlichen En

Programmbibliotheken sind Sammlungen von vorgefertigtem Code, Funktionen und Routinen, die Entwickler in ihren eigenen Programmen wiederverwenden können. Bei der Entwicklung von CPS-Software, die oft

In der Industrieautomation sind Kommunikationsprotokolle entscheidend, um eine zuverlässige und oft echtzeitfähige Datenübertragung zwischen Steuerungen, Sensoren, Aktoren und Leitsystemen zu gewährle

Die Vernetzung von cyber-physischen Komponenten beschreibt die Fähigkeit von Systemen, die sowohl physische als auch digitale Elemente umfassen, miteinander zu kommunizieren und Daten auszutauschen. D

Die Betriebssicherheit (Safety) ist bei cyber-physischen Systemen (CPS) extrem kritisch, weil Fehlfunktionen oder Angriffe nicht nur zu Datenverlust oder Systemausfällen führen, sondern direkte physis

Bei der Inbetriebnahme eines Cyber-Physical Systems (CPS) ist es entscheidend, eine Vielzahl physikalischer Betriebswerte zu messen und zu überwachen. Diese Messungen stellen sicher, dass das System s

Das Internet of Things (IoT) ist die entscheidende Technologie, die es cyber-physischen Systemen (CPS) ermöglicht, physische Objekte mit der digitalen Welt zu verbinden. IoT liefert die Sensoren, Akto

Embedded Systems sind Computersysteme, die in ein größeres mechanisches oder elektronisches System integriert sind, um eine oder mehrere spezifische Funktionen auszuführen. Sie sind oft für Echtzeitau

Echtzeitanforderungen spielen in Cyber-Physical Systems (CPS) eine absolut zentrale Rolle, da sie die zuverlässige und sichere Interaktion zwischen der digitalen und der physischen Welt gewährleisten.

Cyber-physische Systeme (CPS) sind die intelligente Verbindung von IT-Systemen mit mechanischen und elektronischen Komponenten. Sie erfassen Daten aus der physischen Welt (z.B. Temperatur, Druck, Posi

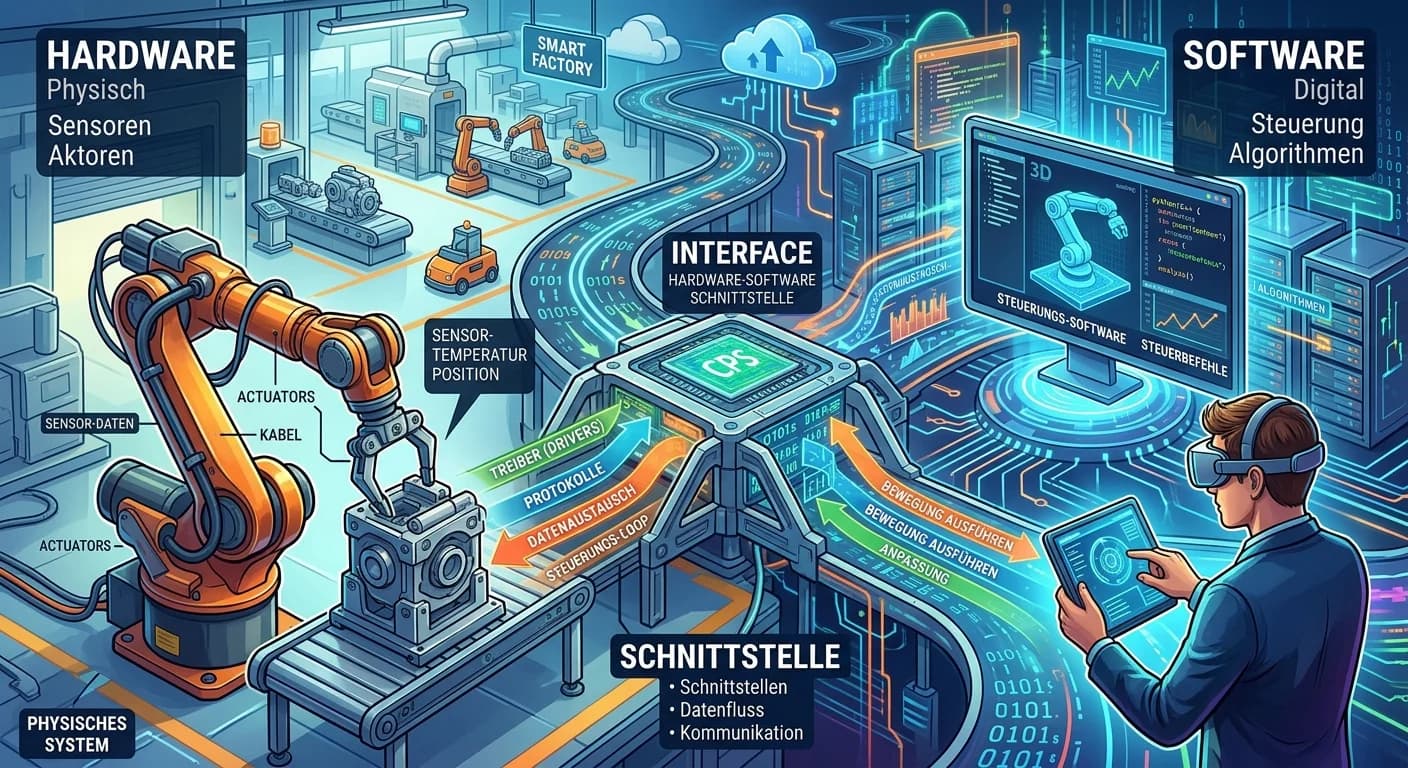

Eine Schnittstelle zwischen Hardware und Software in einem Cyber-Physical System (CPS) ist der definierte Übergangspunkt, an dem diese beiden Komponenten miteinander interagieren. Sie ermöglicht den A

Der Datenfluss von der physischen Welt in ein IT-System beschreibt, wie reale Informationen erfasst, umgewandelt und für die digitale Verarbeitung bereitgestellt werden. Es ist ein mehrstufiger Prozes

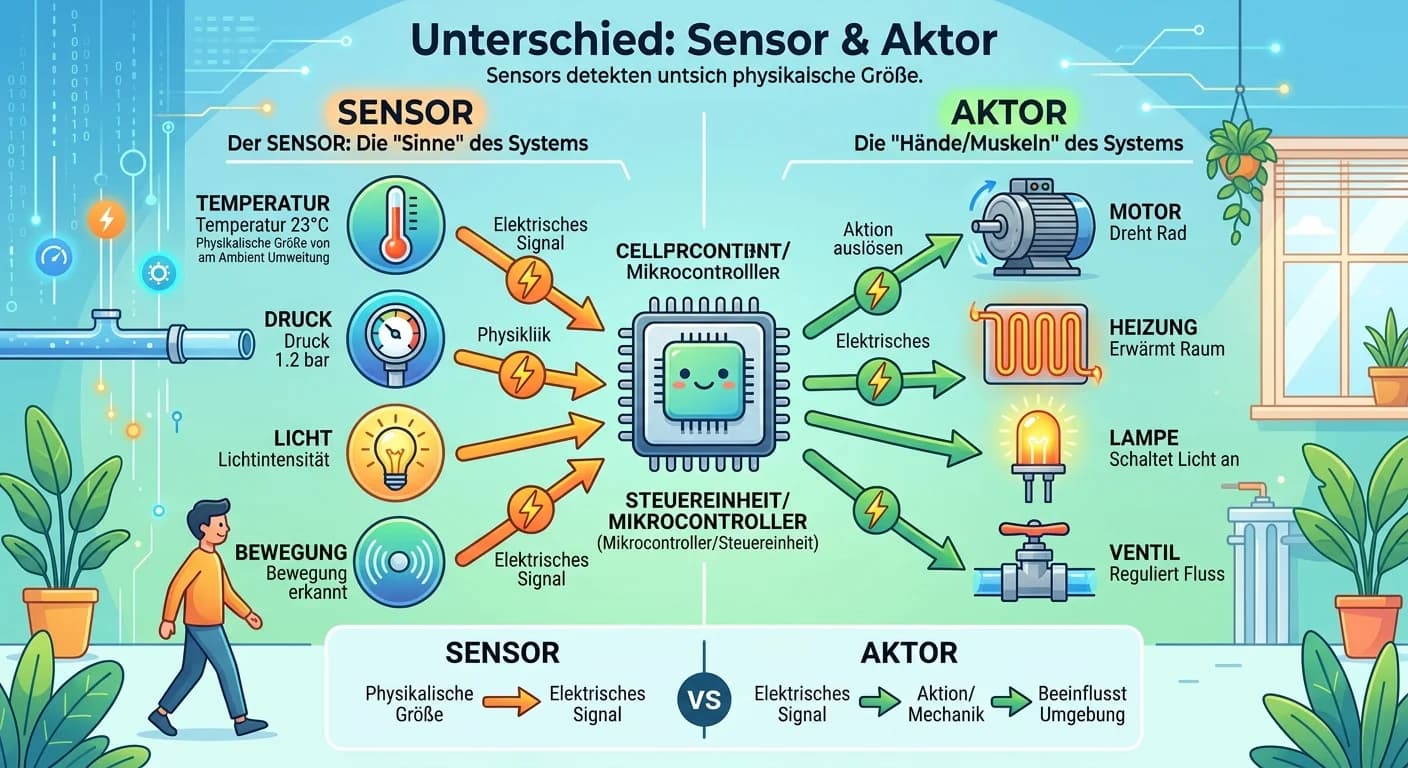

Sensoren sind Geräte, die physikalische Größen (wie Temperatur, Druck, Licht, Bewegung) erfassen und in elektrische Signale umwandeln, die von einem Computer oder einer Steuerung verarbeitet werden kö

Ein Cyber-physisches System (CPS) ist ein System, das rechnergesteuerte Komponenten mit physischen Prozessen integriert. Es überwacht und steuert physische Vorgänge durch Sensoren und Aktoren, die übe

Ein Self-Service-Portal ist eine Online-Plattform, die Kunden Zugang zu Informationen, Tools und Funktionen bietet, um ihre Anliegen eigenständig zu bearbeiten, ohne direkten Kontakt zum Kundenservice

Die Kommunikation bei einer längeren Ausfallzeit eines kritischen Systems erfordert einen strukturierten Ansatz. Es geht darum, die Anwender proaktiv zu informieren, Erwartungen zu managen und Vertrau

Eine Statistik über die häufigsten Serviceanfragen liefert dir wertvolle Einblicke in wiederkehrende Probleme und den Bedarf deiner Nutzer. Du erkennst, welche Themen am dringendsten sind, wo es Wisse

Change Management ist ein strukturierter Ansatz, um alle Änderungen an IT-Services, -Systemen und -Prozessen zu steuern. Das Hauptziel ist es, die Risiken von Änderungen zu minimieren und gleichzeitig

Die Dokumentation des Status einer an einen externen Dienstleister weitergeleiteten Anfrage ist entscheidend für die Nachvollziehbarkeit und das effiziente Management von IT-Vorfällen oder -Projekten.

Unfallverhütungsvorschriften (UVV) sind essenziell, um die Sicherheit und Gesundheit aller Beteiligten bei Serviceeinsätzen zu gewährleisten. Sie minimieren Risiken wie Stürze, Stromschläge oder Verle

Die Nachkalkulation ist eine betriebswirtschaftliche Methode, um nach Abschluss eines Serviceauftrags die tatsächlich angefallenen Kosten und erzielten Erlöse zu ermitteln und diese mit den ursprüngli

Kundenfeedback nach einer Serviceanfrage ist von entscheidender Bedeutung, da es dir ermöglicht, die Qualität deiner Dienstleistung zu bewerten und kontinuierlich zu verbessern. Es hilft, die Kundenzu

Dienstgüte, auch bekannt als Quality of Service (QoS), beschreibt die Fähigkeit eines Netzwerks, bestimmten Datenverkehr zu priorisieren und eine garantierte Qualität für spezifische Anwendungen zu li

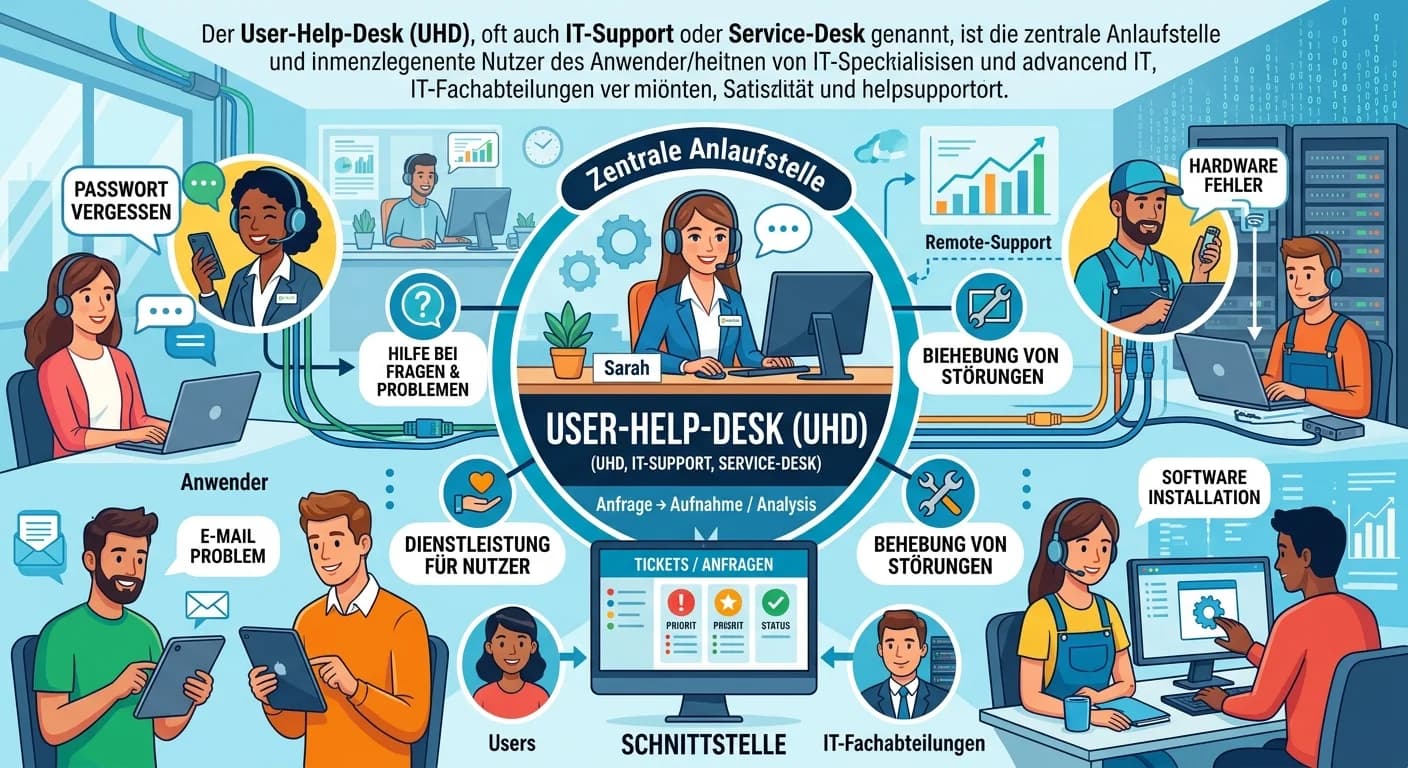

Der User-Help-Desk (UHD), oft auch IT-Support oder Service-Desk genannt, ist die zentrale Anlaufstelle für alle Anfragen, Probleme und Störungen rund um die IT-Systeme eines Unternehmens. Seine Haupta

Service-Level-Agreements (SLAs) sind formale Vereinbarungen, die die Qualität, Verfügbarkeit und Verantwortlichkeiten von Dienstleistungen festlegen. Sie tragen zur Qualitätssteigerung bei, indem sie

Ein systematischer Fragenkatalog bei der Störungsannahme ist entscheidend, um alle relevanten Informationen strukturiert zu erfassen. Er stellt sicher, dass keine wichtigen Details übersehen werden, h

Präventivwartung (oder vorbeugende Wartung) in der IT bedeutet, geplante Maßnahmen durchzuführen, um Ausfälle von Hard- und Software zu verhindern, bevor sie überhaupt auftreten. Das Ziel ist, die Zuv

Wartungsverträge sind das A und O bei der Bearbeitung von Serviceanfragen. Sie definieren den genauen Leistungsumfang, also welche Systeme oder Probleme abgedeckt sind, und legen die Service Level Agr

Um bei einer Serviceanfrage effektiv zwischen Hardware- und Softwarefehlern zu unterscheiden, folgst du am besten einem strukturierten Prozess. Beginne mit der Informationssammlung, versuche den Fehle

Ein Incident (Vorfall) ist eine ungeplante Unterbrechung eines IT-Services oder eine Reduzierung der Servicequalität. Das Ziel ist die schnelle Wiederherstellung des Services. Ein Problem hingegen ist

Die First-Call-Resolution-Rate (FCR) gibt an, wie viele Kundenanfragen oder Probleme direkt beim ersten Kontakt mit dem Support gelöst werden konnten, ohne dass der Kunde erneut anrufen oder das Probl

Die Unterschrift des Kunden auf dem Servicebericht ist essenziell, um die erbrachte Leistung, den Zeitpunkt und die Zufriedenheit des Kunden rechtlich zu dokumentieren. Sie dient als Nachweis für die

Remote-Support bezeichnet die technische Unterstützung von Computersystemen oder Benutzern über eine Netzwerkverbindung, ohne dass der Techniker physisch vor Ort sein muss. Dies ermöglicht eine schnel

Zwei sehr hilfreiche Kommunikationsmodelle für den Kundenkontakt sind das Vier-Ohren-Modell von Schulz von Thun und die Transaktionsanalyse von Eric Berne. Das Vier-Ohren-Modell hilft dir, die vier Eb

Eine vollständige Fehlermeldung sollte alle relevanten Informationen enthalten, die es dem IT-Support ermöglichen, das Problem schnell zu reproduzieren und zu analysieren. Dazu gehören eine genaue Bes

Der Third-Level-Support ist die höchste Eskalationsstufe im technischen Kundenservice. Hier arbeiten hochspezialisierte Experten, die sich mit den komplexesten und schwierigsten Problemen befassen, di

Die Dokumentation von Fehlerlösungen in einer Wissensdatenbank ist entscheidend für die Effizienz und Qualität des IT-Supports. Sie ermöglicht eine schnelle Problemlösung, reduziert Ausfallzeiten, för

Eskalationsmanagement ist ein strukturierter Prozess, um Probleme, Konflikte oder kritische Situationen, die auf einer bestimmten Bearbeitungsebene nicht gelöst werden können, an eine höhere Instanz o

Bei einem aufgebrachten Kunden ist es entscheidend, ruhig und professionell zu bleiben. Der Schlüssel liegt darin, dem Kunden aktiv zuzuhören, Empathie zu zeigen und dann strukturiert eine Lösung anzu

Die Priorisierung von Serviceanfragen ist entscheidend, um die Effizienz des Supports zu gewährleisten und die Zufriedenheit der Nutzer zu sichern. Drei zentrale Kriterien helfen dir dabei, die Wichti

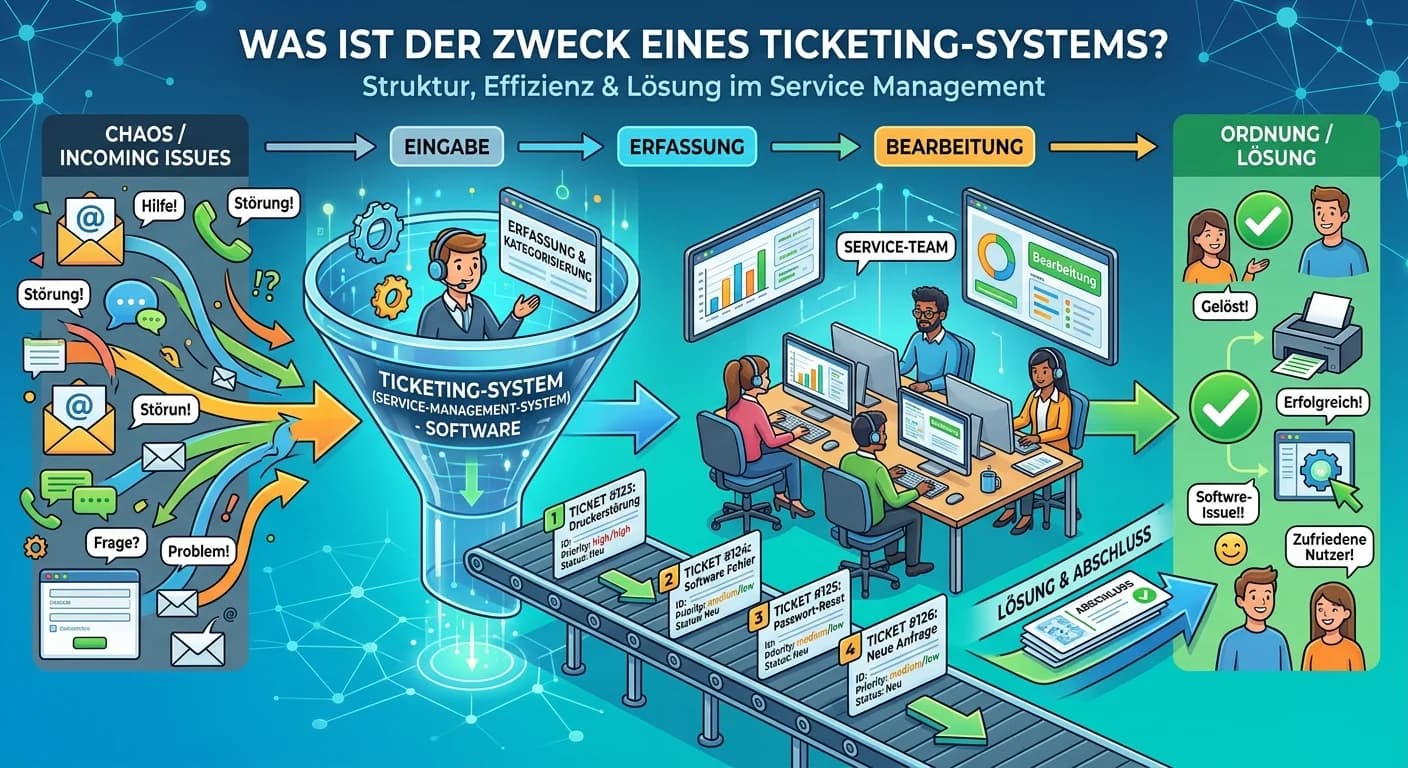

Ein Ticketing-System, auch Service-Management-System genannt, ist eine Software, die dazu dient, alle eingehenden Anfragen, Probleme und Aufgaben im IT-Support oder Kundenservice zentral zu erfassen,

Der First-Level-Support ist die erste Kontaktstelle für alle IT-Anfragen und Probleme. Seine Hauptaufgaben sind die Annahme, Klassifizierung und Priorisierung von Anfragen, die Lösung einfacher und hä

Die Reaktionszeit misst, wie schnell dein Team auf eine gemeldete Serviceanfrage oder Störung reagiert, also den Zeitraum von der Meldung bis zur ersten Bearbeitung. Die Wiederherstellungszeit hingege

Ein Service-Level-Agreement (SLA) ist eine schriftliche Vereinbarung zwischen einem Dienstleister und einem Kunden, die die Qualität, Verfügbarkeit und Verantwortlichkeiten eines IT-Services festlegt.

Unter Cloud-Speicher versteht man die Speicherung von Daten auf externen Servern, die von einem Drittanbieter betrieben und über das Internet zugänglich gemacht werden. Anstatt Daten lokal auf dem eig

JSON (JavaScript Object Notation) ist ein leichtgewichtiges, textbasiertes Datenformat, das zum Austausch von Daten zwischen Anwendungen verwendet wird. Es ist menschenlesbar und maschinenlesbar, was

Eine SQL-Injection ist eine Angriffsmethode, bei der bösartiger SQL-Code über Benutzereingaben in eine Anwendung eingeschleust wird. Dieser Code wird dann von der Datenbank ausgeführt, was zu Datenlec

Datenbankverschlüsselung ist ein Verfahren, bei dem Daten in einer Datenbank in ein unlesbares Format umgewandelt werden, um sie vor unbefugtem Zugriff zu schützen. Nur mit dem richtigen Schlüssel kön

Ein Unit-Test ist ein automatisierter Test, der die kleinste testbare Einheit einer Anwendung – eine 'Unit' – isoliert überprüft. Das kann eine einzelne Funktion, Methode oder Klasse sein. Der Hauptzw

Ein Testfall ist eine detaillierte Beschreibung einer Abfolge von Schritten, die durchgeführt werden, um zu überprüfen, ob ein System, eine Software oder eine Funktion die erwarteten Ergebnisse liefer

Die Dokumentation von Softwareanpassungen ist absolut entscheidend, um die Nachvollziehbarkeit, Wartbarkeit und die effiziente Weiterentwicklung der Software zu gewährleisten. Sie stellt sicher, dass

Eine API (Application Programming Interface) ist eine Programmierschnittstelle, die es verschiedenen Software-Anwendungen ermöglicht, miteinander zu kommunizieren und Daten auszutauschen. Sie definier

Datenredundanz beschreibt das mehrfache Vorhandensein gleicher oder ähnlicher Daten innerhalb eines Systems oder über mehrere Systeme hinweg. Sie kann bewusst eingesetzt werden, um die Verfügbarkeit u

Ein Index in einer Datenbank ist eine spezielle Datenstruktur, die die Geschwindigkeit von Datenabfragen auf einer Datenbanktabelle erheblich verbessert. Er funktioniert ähnlich wie ein Stichwortverze

Ein ER-Modell (Entity-Relationship-Modell) ist ein grafisches Werkzeug zur logischen Modellierung von Datenstrukturen in Datenbanken. Es hilft dir, die verschiedenen Informationseinheiten (Entitäten),

XML (Extensible Markup Language) dient dazu, strukturierte Daten in einem menschenlesbaren und maschinenverarbeitbaren Format darzustellen. Es ist eine Metasprache, mit der du eigene Auszeichnungsspra

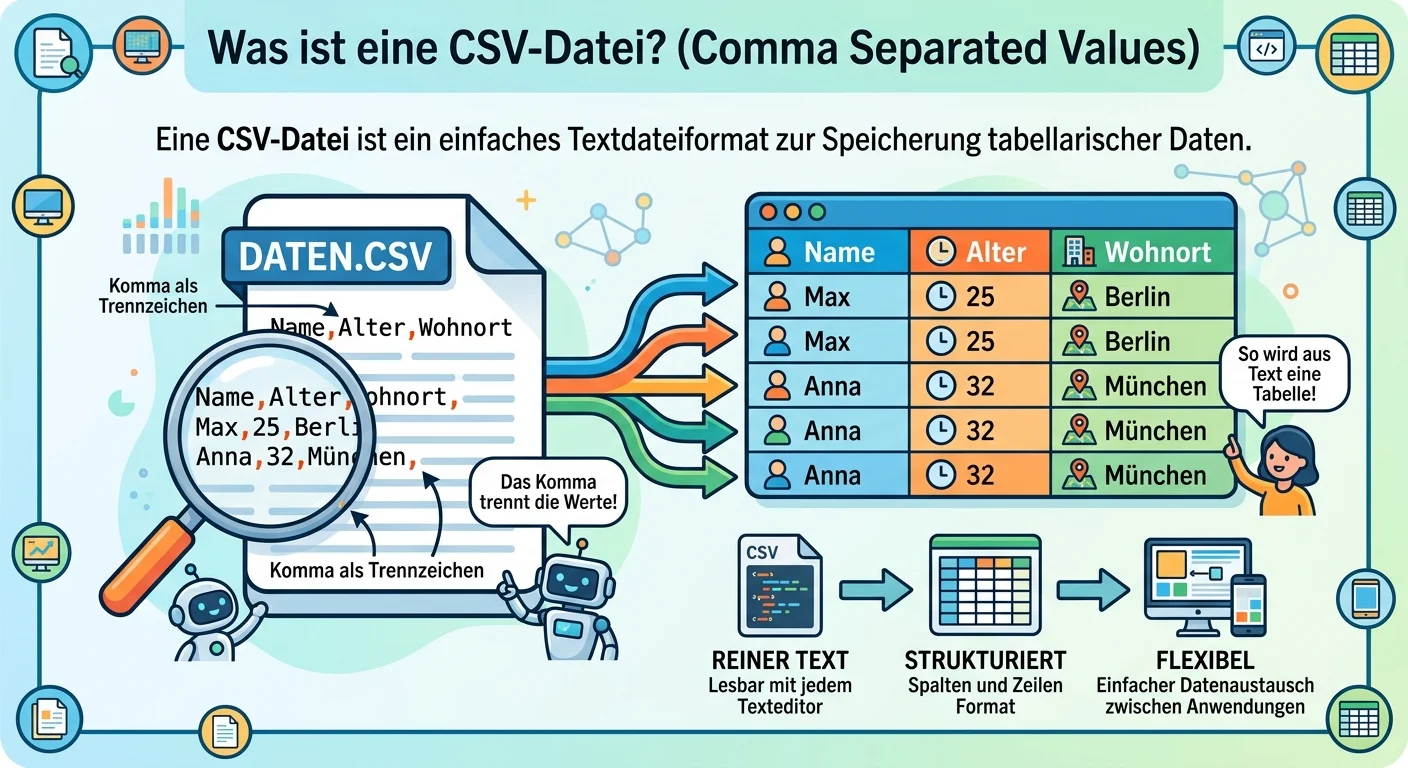

Eine CSV-Datei (Comma Separated Values) ist ein einfaches Textdateiformat zur Speicherung tabellarischer Daten. Jede Zeile in der Datei entspricht einem Datensatz, und die Werte innerhalb einer Zeile

Referenzielle Integrität ist ein grundlegendes Konzept in relationalen Datenbanken. Sie stellt sicher, dass die Beziehungen zwischen den Tabellen konsistent bleiben. Das bedeutet, dass ein Fremdschlüs

Datenintegrität bedeutet, dass Daten über ihren gesamten Lebenszyklus hinweg korrekt, vollständig und konsistent bleiben. Das ist entscheidend, damit Systeme zuverlässig funktionieren und Entscheidung

Regelmäßige Backups sind absolut essenziell, um die Verfügbarkeit und Integrität von Daten zu gewährleisten. Sie schützen vor einer Vielzahl von Risiken wie Hardwaredefekten, Softwarefehlern, Cyberang

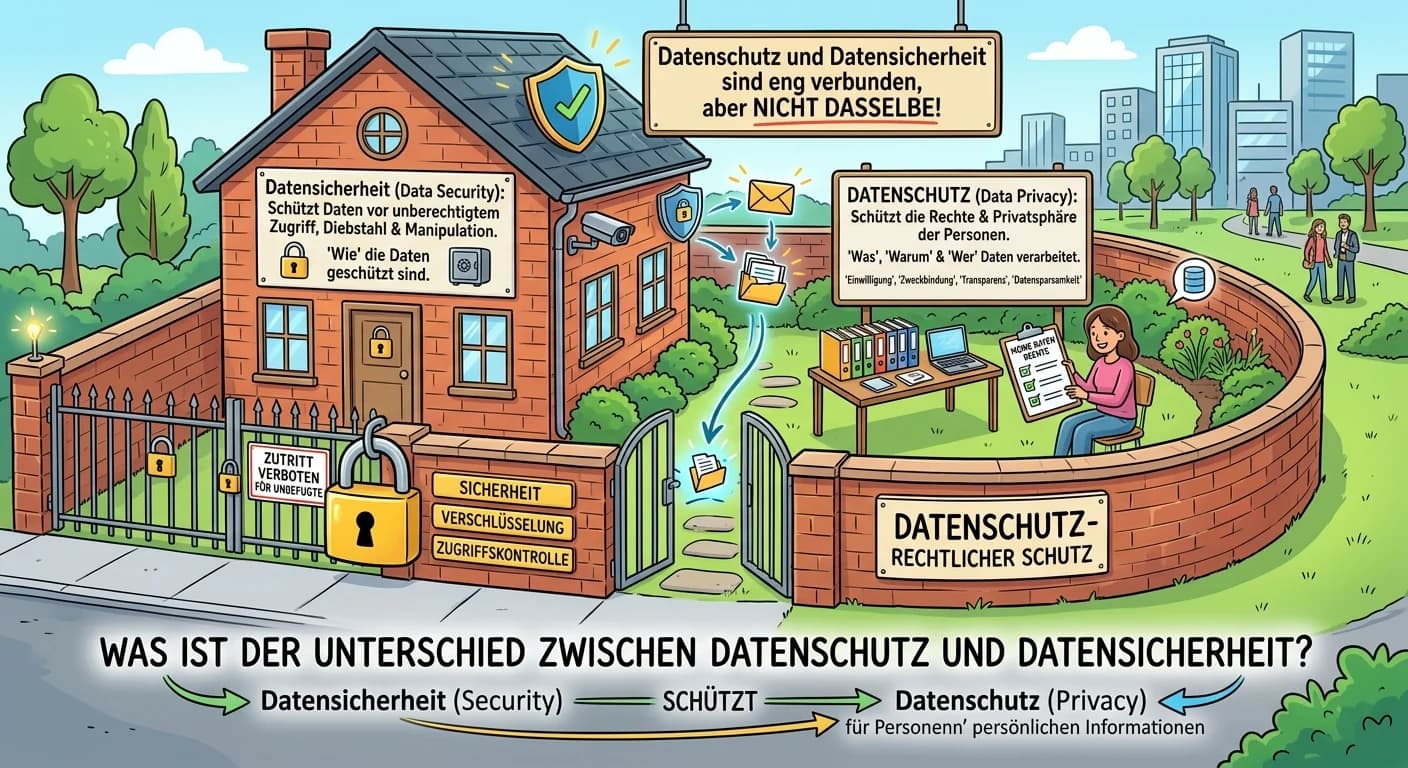

Datenschutz und Datensicherheit sind eng miteinander verbunden, aber nicht dasselbe. Datenschutz konzentriert sich auf den Schutz personenbezogener Daten und die Rechte der betroffenen Personen (z.B.

Datenschutz im Sinne der DSGVO bedeutet den Schutz personenbezogener Daten von natürlichen Personen. Es geht darum, die Privatsphäre und die informationelle Selbstbestimmung der Bürger zu gewährleiste

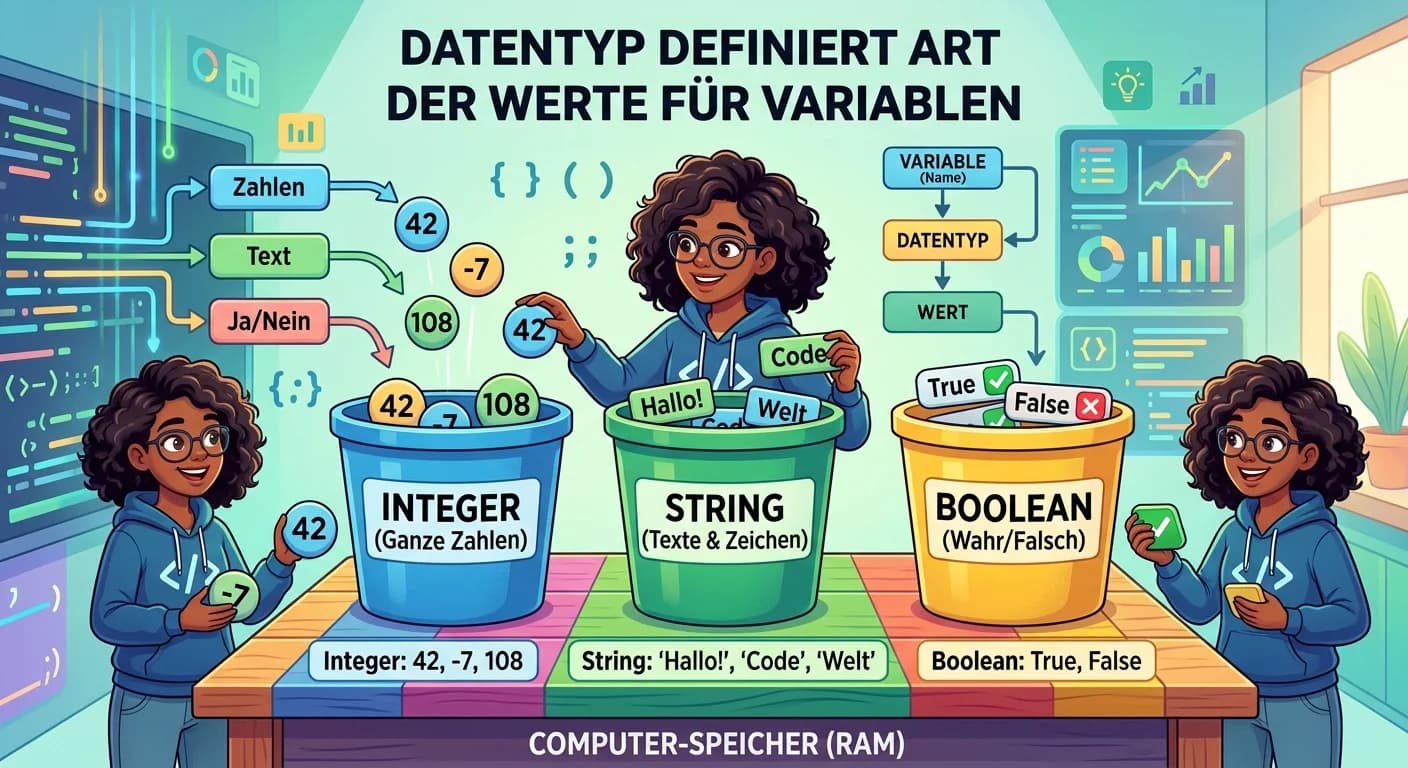

Ein Datentyp definiert in der Informatik die Art der Werte, die eine Variable speichern kann, und welche Operationen auf diesen Werten erlaubt sind. Er ist entscheidend für die effiziente Speichernutz

Stell dir vor, du arbeitest in einem Unternehmen, das eine große Datenbank mit Kundendaten verwaltet. Du möchtest nur die Informationen über Kunden, die in einer bestimmten Stadt wohnen. Hier kommt di

Der SQL-Befehl 'SELECT' dient dazu, Daten aus einer oder mehreren Tabellen in einer Datenbank abzufragen und anzuzeigen. Du kannst damit genau festlegen, welche Spalten (Informationen) und welche Zeil

CRUD steht für Create, Read, Update und Delete. Diese vier Operationen bilden die Basis jeder Datenmanipulation in relationalen Datenbanken und werden mit spezifischen SQL-Befehlen umgesetzt. Sie sind

SQL steht für Structured Query Language und ist eine standardisierte Datenbanksprache. Sie wird verwendet, um Daten in relationalen Datenbankmanagementsystemen (RDBMS) zu definieren, zu manipulieren u

Die 1. Normalform (1NF) ist der erste und grundlegendste Schritt in der Datenbanknormalisierung. Sie stellt sicher, dass jede Spalte einer Tabelle atomare, also unteilbare Werte enthält und dass es ke

Die Normalisierung von Datenbanken ist ein Prozess, bei dem die Struktur einer relationalen Datenbank optimiert wird. Das Hauptziel ist es, Datenredundanzen (also doppelte Daten) zu minimieren und die

Ein Fremdschlüssel (Foreign Key, FK) ist eine Spalte oder eine Kombination von Spalten in einer Tabelle, die einen Verweis auf den Primärschlüssel (Primary Key, PK) einer anderen Tabelle herstellt. Se

Ein Primärschlüssel (Primary Key) ist ein Attribut oder eine Kombination von Attributen in einer Datenbanktabelle, das jeden Datensatz (jede Zeile) eindeutig identifiziert. Er stellt sicher, dass es k

Eine relationale Datenbank ist ein System zur Speicherung und Verwaltung von Daten, das auf dem relationalen Modell basiert. Die Daten werden in zweidimensionalen Tabellen (Relationen) organisiert, di

Strukturierte Daten sind Informationen, die in einem festen Format oder Schema organisiert sind, sodass sie leicht von Computern verarbeitet und durchsucht werden können. Die drei gängigsten Dateiform

Daten sind rohe, unstrukturierte Fakten, Zahlen oder Zeichen ohne direkten Kontext oder Bedeutung. Informationen hingegen sind verarbeitete, strukturierte und interpretierte Daten, die in einen Kontex

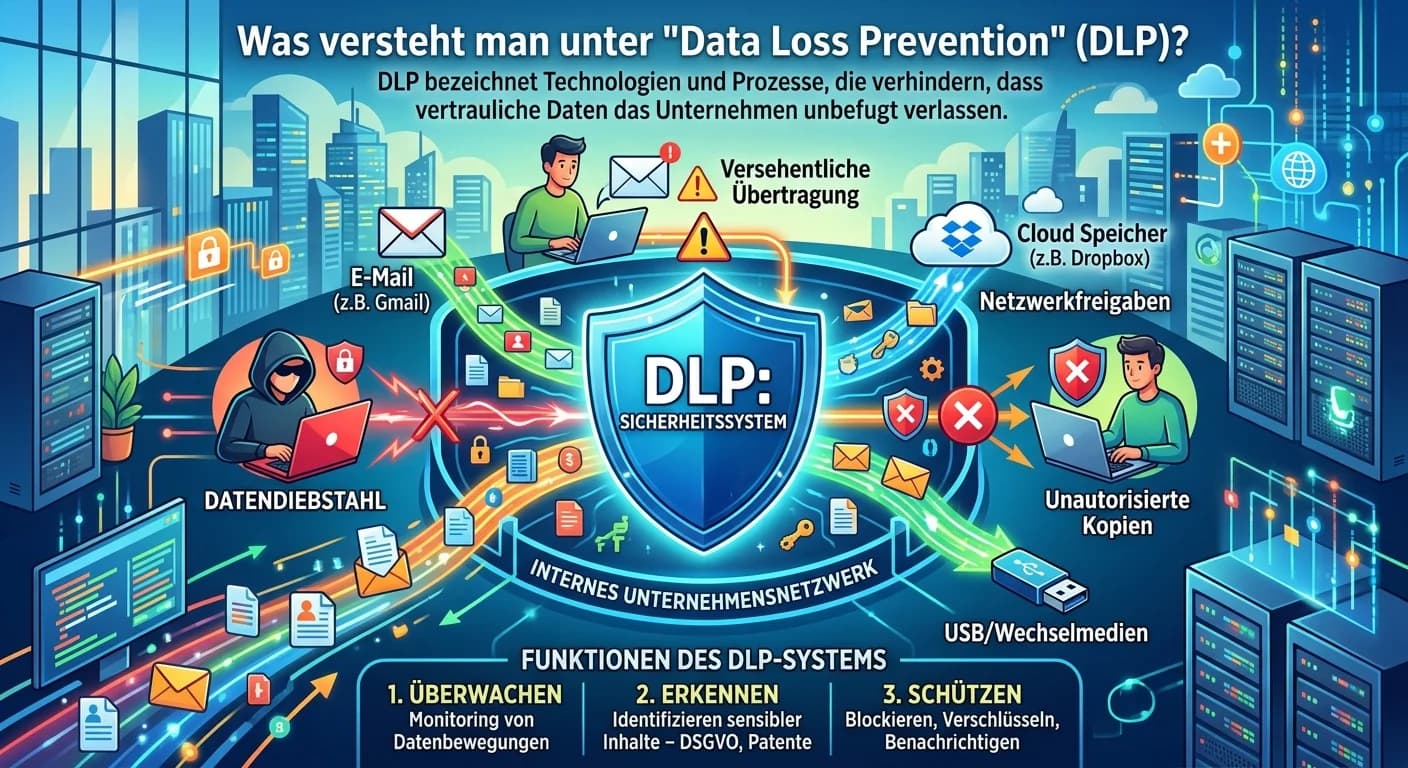

Data Loss Prevention (DLP) bezeichnet Technologien und Prozesse, die verhindern sollen, dass sensible Daten ein Unternehmen unautorisiert verlassen oder missbraucht werden. Dies umfasst den Schutz von

Das Prinzip der 'minimalen Rechtevergabe' (Least Privilege) besagt, dass jeder Benutzer, jedes Programm und jeder Prozess nur die absolut notwendigen Berechtigungen erhalten sollte, um seine spezifisc

Ein Intrusion Detection System (IDS) ist ein Sicherheitssystem, das den Netzwerkverkehr oder Systemaktivitäten überwacht, um Anzeichen von böswilligen Aktivitäten oder Richtlinienverletzungen zu erken

Passwörter müssen gehasht und nicht im Klartext gespeichert werden, um sie vor unbefugtem Zugriff zu schützen. Ein Hash ist das Ergebnis einer Einweg-Funktion, die aus dem Passwort einen einzigartigen

Authentizität in der IT bedeutet die Sicherstellung der Echtheit und Glaubwürdigkeit der Herkunft von Informationen, Daten oder Identitäten. Es geht darum zu überprüfen, ob eine Nachricht, eine Datei

Eine Demilitarized Zone (DMZ) ist ein spezieller, isolierter Bereich in einem Computernetzwerk. Ihr Hauptzweck ist es, Dienste wie Webserver, Mailserver oder DNS-Server zu hosten, die sowohl vom inter

Verschlüsselung ist ein Verfahren, bei dem Informationen (Klartext) mithilfe eines Algorithmus und eines Schlüssels in eine unleserliche Form (Chiffretext) umgewandelt werden. Das Hauptziel ist es, di

Ein Backup ist eine Kopie von Daten, die erstellt wird, um diese im Falle eines Datenverlusts wiederherstellen zu können. Es ist ein zentraler Bestandteil der Datensicherheit und unterstützt primär di

Mitarbeitersensibilisierung, auch Awareness genannt, spielt eine absolut zentrale Rolle für die IT-Sicherheit. Sie zielt darauf ab, das Bewusstsein der Mitarbeiter für Sicherheitsrisiken zu schärfen u

Phishing ist eine Betrugsmasche im Internet, bei der Kriminelle versuchen, an persönliche Daten wie Passwörter, Kreditkartennummern oder Bankdaten zu gelangen. Sie tun dies, indem sie sich als vertrau

Regelmäßige Sicherheitsupdates, auch Patches genannt, sind absolut entscheidend für den Grundschutz von IT-Systemen. Sie beheben bekannte Schwachstellen und Sicherheitslücken in Software, die von Angr

Eine Brute-Force-Attacke ist eine Methode, bei der ein Angreifer systematisch alle möglichen Kombinationen von Benutzernamen und Passwörtern ausprobiert, um Zugang zu einem System, Konto oder einer ve

Malware ist ein Kofferwort aus 'Malicious Software' (bösartige Software). Es ist ein Sammelbegriff für alle Programme, die darauf ausgelegt sind, Computersysteme zu stören, zu beschädigen, unbefugten

Das Need-to-Know-Prinzip ist ein zentrales Sicherheitskonzept, das sicherstellt, dass Mitarbeiter nur Zugang zu den Informationen, Systemen oder Ressourcen erhalten, die sie zur Erfüllung ihrer spezif

Die physische Sicherheit ist ein fundamentaler Bestandteil der Schutzbedarfsanalyse, weil sie die Grundlage für die Verfügbarkeit, Integrität und Vertraulichkeit von Daten und Systemen bildet. Wenn Se

Organisatorische Maßnahmen zur Informationssicherheit sind Regeln, Prozesse und Verhaltensweisen, die im Unternehmen etabliert werden, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informat

In der IT-Sicherheit beschreibt 'Risiko' die Möglichkeit, dass eine Bedrohung eine Schwachstelle ausnutzt und dadurch einen Schaden verursacht. Es ist das Produkt aus der Wahrscheinlichkeit des Eintre

Eine Bedrohung ist ein potenzielles Ereignis, das einem System oder einer Organisation Schaden zufügen kann. Sie ist extern und unabhängig vom System selbst. Eine Schwachstelle hingegen ist eine Schwä

Die 2-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die zusätzlich zum normalen Passwort (dem ersten Faktor) einen zweiten, unabhängigen Faktor abfragt. Das bedeutet, selbst wenn jemand

Social Engineering beschreibt eine Methode, bei der Angreifer psychologische Manipulation nutzen, um Personen dazu zu bringen, vertrauliche Informationen preiszugeben, Sicherheitsregeln zu umgehen ode

Die Klassifizierung des Schutzbedarfs ist ein zentrales Element der Informationssicherheit. Sie hilft dabei, den notwendigen Aufwand für Schutzmaßnahmen zu bestimmen. Üblicherweise wird der Schutzbeda

Ein Schadensszenario ist eine detaillierte Beschreibung eines hypothetischen Ereignisses, das zu einem Schaden oder einer Störung führen könnte. Es umfasst die Ursache des Ereignisses, die betroffenen

Die drei typischen Bedrohungsfaktoren für einen IT-Arbeitsplatz lassen sich in menschliche Fehler, technische Defekte und Cyberangriffe/Malware unterteilen. Jeder dieser Bereiche birgt spezifische Ris

Eine Sicherheitsleitlinie, auch Security Policy genannt, ist ein formelles Dokument, das die Regeln, Verfahren und Verantwortlichkeiten für den Schutz von Informationen und IT-Systemen in einem Untern

Das Grundschutzniveau nach BSI ist ein etabliertes Vorgehensmodell, um eine angemessene Informationssicherheit in Organisationen zu erreichen. Es basiert auf dem BSI Grundschutz-Kompendium, das eine V

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

Verfügbarkeit (Availability) beschreibt, inwieweit ein IT-System oder eine Dienstleistung zu einem bestimmten Zeitpunkt oder über einen bestimmten Zeitraum funktionsfähig und für die Nutzer zugänglich

Datenintegrität ist ein grundlegendes Prinzip der Informationssicherheit und Datenverwaltung. Sie stellt sicher, dass Daten über ihren gesamten Lebenszyklus hinweg präzise, vollständig, konsistent und

Vertraulichkeit (Confidentiality) ist eine der Kernsäulen der Informationssicherheit. Sie stellt sicher, dass Informationen ausschließlich für autorisierte Personen, Systeme oder Prozesse zugänglich s

Die drei klassischen Schutzziele der Informationssicherheit sind Vertraulichkeit, Integrität und Verfügbarkeit. Sie bilden das Fundament für alle Sicherheitsstrategien und -maßnahmen in der IT. Vertra

Quality of Service (QoS) ist ein Konzept und eine Sammlung von Technologien, die dazu dienen, die Qualität der Übertragung von Daten in Computernetzwerken zu steuern und zu gewährleisten. Das Hauptzie

Eine Firewall ist ein zentrales Sicherheitssystem in einem Netzwerk, das den gesamten Datenverkehr überwacht und filtert. Sie agiert als Barriere zwischen einem vertrauenswürdigen internen Netzwerk un

Eine Broadcast-Domäne ist ein logischer Bereich in einem Computernetzwerk, in dem alle angeschlossenen Geräte Broadcast-Nachrichten voneinander empfangen können. Broadcasts werden von Switches an alle

Ungenutzte Switch-Ports sollten deaktiviert werden, um die Netzwerksicherheit zu erhöhen und die Verwaltung zu vereinfachen. Ein aktiver, aber ungenutzter Port kann von Unbefugten genutzt werden, um s

Aktuell sind im Ethernet verschiedene Geschwindigkeitsstandards verbreitet, die je nach Anwendungsbereich zum Einsatz kommen. Während 1 Gigabit Ethernet (1 Gbit/s) der Standard für die meisten Endgerä

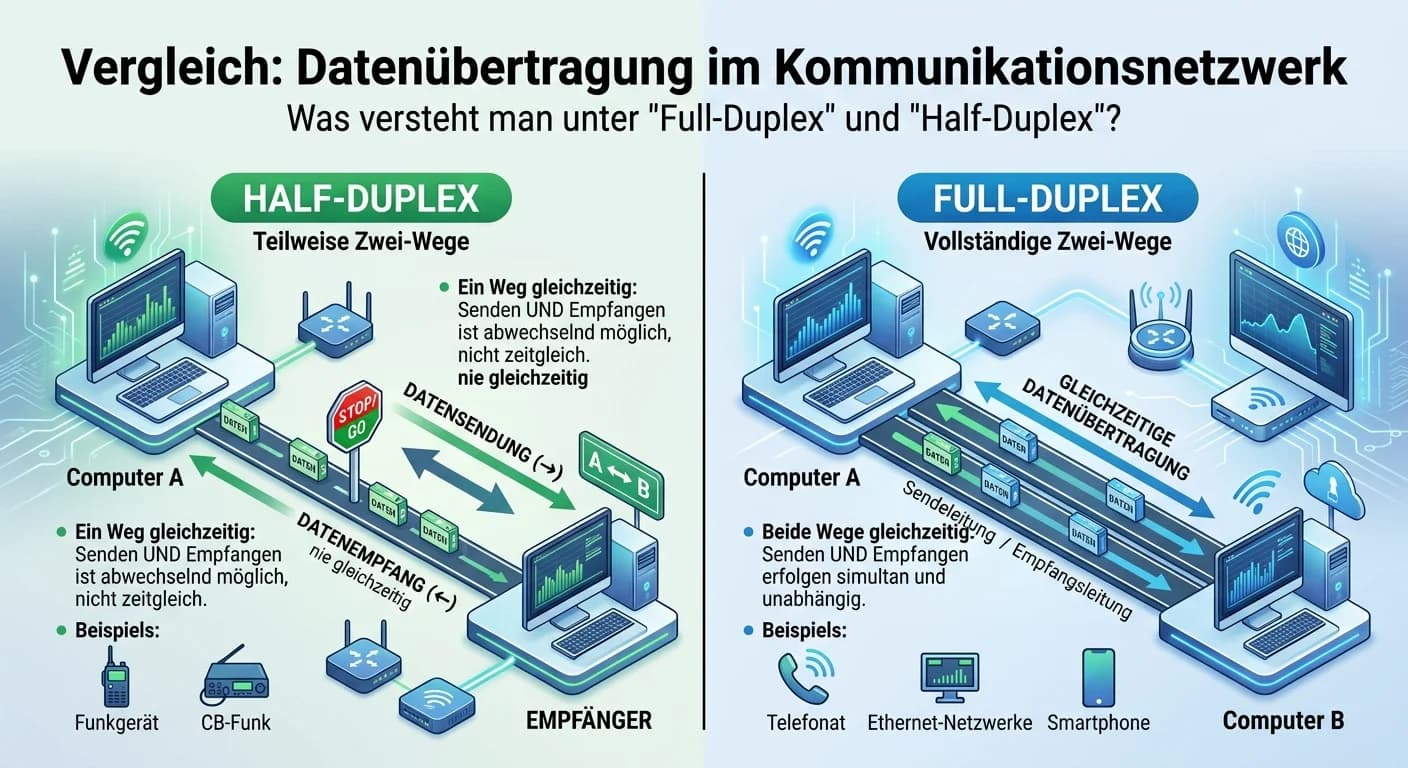

Full-Duplex und Half-Duplex beschreiben die Art und Weise, wie Daten in einem Kommunikationskanal übertragen werden. Full-Duplex ermöglicht das gleichzeitige Senden und Empfangen von Daten, was zu ein

Ein Access Point (AP) ist ein Netzwerkgerät, das eine drahtlose Verbindung zu einem kabelgebundenen Netzwerk herstellt. Er empfängt Daten über ein Ethernet-Kabel von einem Router oder Switch und wande

Traceroute ist ein essenzielles Netzwerkdiagnose-Tool, das den Pfad (die Route) anzeigt, den Datenpakete von einem Quellhost zu einem Zielhost über ein IP-Netzwerk nehmen. Es listet alle Router (Hops)

Bandbreite beschreibt die maximale Datenmenge, die innerhalb einer bestimmten Zeitspanne über eine Übertragungsstrecke (z.B. Internetleitung, Netzwerkverbindung) transportiert werden kann. Sie wird me

Der 'ping'-Befehl ist ein grundlegendes Netzwerkdiagnose-Tool, das du als Fachinformatiker ständig nutzen wirst. Er sendet kleine Datenpakete (ICMP Echo Requests) an einen Zielhost und wartet auf eine

WPA3 ist der Nachfolger von WPA2 und bringt wesentliche Verbesserungen in der WLAN-Sicherheit. Die wichtigsten Vorteile sind der Schutz vor Offline-Wörterbuchangriffen durch den SAE-Handshake, die Gew

WLAN-Roaming beschreibt den nahtlosen Übergang eines WLAN-Clients (z.B. Smartphone, Laptop) von einem Access Point (AP) zu einem anderen innerhalb desselben Netzwerks, ohne dass die Verbindung unterbr

Die Schirmung bei Netzwerkkabeln wie S/FTP ist extrem wichtig, um die Übertragungsqualität und Zuverlässigkeit des Netzwerks zu sichern. Sie schützt die im Kabel übertragenen Datensignale vor externen

Der Hauptunterschied zwischen Patchkabeln und Verlegekabeln liegt in ihrem Aufbau und ihrem Verwendungszweck. Patchkabel sind flexibel und für kurze, bewegliche Verbindungen gedacht, während Verlegeka

ARP (Address Resolution Protocol) ist ein grundlegendes Protokoll in lokalen Netzwerken (LANs). Seine Hauptaufgabe ist es, eine bekannte IP-Adresse in die zugehörige physische Hardware-Adresse (MAC-Ad

Latenz beschreibt die Zeitverzögerung, die ein Datenpaket benötigt, um von der Quelle zum Ziel in einem Netzwerk zu gelangen. Sie wird oft in Millisekunden (ms) gemessen und ist ein entscheidender Fak

Ein Standard-Gateway ist ein Netzwerkgerät (meist ein Router), das als Vermittler zwischen deinem lokalen Netzwerk (LAN) und anderen Netzwerken, wie dem Internet, fungiert. Es leitet Datenpakete, die

Power over Ethernet (PoE) ist eine Technologie, die es ermöglicht, elektrische Energie zusammen mit Daten über ein einziges Ethernet-Kabel zu übertragen. Das bedeutet, dass Netzwerkgeräte wie IP-Kamer

TCP (Transmission Control Protocol) ist ein verbindungsorientiertes und zuverlässiges Protokoll. Es stellt sicher, dass Daten in der richtigen Reihenfolge und fehlerfrei ankommen, indem es einen Verbi

Ein VLAN (Virtual Local Area Network) ist eine logische Gruppierung von Netzwerkgeräten, die so konfiguriert werden, dass sie miteinander kommunizieren können, als ob sie sich in einem separaten physi

Ein Stern-Netzwerk ist eine Netzwerk-Topologie, bei der alle Endgeräte (wie PCs, Drucker, Server) sternförmig mit einem zentralen Knotenpunkt verbunden sind. Dieser zentrale Knotenpunkt ist meist ein

Eine MAC-Adresse (Media Access Control-Adresse) ist eine weltweit eindeutige Hardware-Adresse, die jedem netzwerkfähigen Gerät (wie einer Netzwerkkarte oder einem WLAN-Adapter) vom Hersteller fest zug

Das Domain Name System (DNS) ist ein zentraler Dienst im Internet, der Domain-Namen (wie z.B. 'www.example.com') in IP-Adressen (wie z.B. '192.0.2.1') übersetzt. Ohne DNS müssten wir uns für jede Webs

Der wesentliche Vorteil von IPv6 gegenüber IPv4 ist der massiv vergrößerte Adressraum. Während IPv4 mit 32-Bit-Adressen an seine Grenzen stößt (Adressknappheit), bietet IPv6 mit 128-Bit-Adressen eine

Eine IPv4-Adresse ist eine 32 Bit lange, eindeutige Kennung für Geräte in einem IP-Netzwerk. Sie wird in vier Blöcke zu je 8 Bit (Oktette) unterteilt, die durch Punkte getrennt und dezimal dargestellt

Eine Subnetzmaske ist eine 32-Bit-Zahl, die zusammen mit einer IP-Adresse verwendet wird, um den Netzwerkanteil und den Hostanteil der IP-Adresse zu bestimmen. Sie besteht aus einer Reihe von Einsen,

Das Dynamic Host Configuration Protocol (DHCP) ist ein Netzwerkprotokoll, das Geräten (Clients) in einem IP-Netzwerk automatisch Konfigurationsparameter wie IP-Adressen, Subnetzmasken, Standard-Gatewa

Der Hauptunterschied zwischen einem Switch und einem Router liegt in ihrer Funktion und der OSI-Schicht, auf der sie arbeiten. Ein Switch verbindet Geräte innerhalb eines lokalen Netzwerks (LAN) und n

Das OSI-Referenzmodell (Open Systems Interconnection) teilt die Netzwerkkommunikation in sieben Schichten auf. Die Schichten 1 bis 3 bilden dabei die unteren Ebenen, die sich um die physische Übertrag

Ein physischer Netzwerkplan stellt die tatsächliche Hardware-Infrastruktur dar, also wo Geräte stehen, wie sie verkabelt sind und welche Ports genutzt werden. Ein logischer Netzwerkplan hingegen visua

Eine Spezifikation in einem IT-Angebot ist eine präzise und detaillierte Beschreibung der zu erbringenden Leistungen, Produkte oder Systeme. Sie legt fest, welche Funktionen das System haben soll, wel

Das Aktualisieren von Treibern vor der Auslieferung eines Systems an den Kunden ist eine entscheidende Best Practice in der IT. Es stellt sicher, dass die Hardware optimal funktioniert, Sicherheitslüc

Das GS-Zeichen ist ein freiwilliges Prüfzeichen für technische Arbeitsmittel und Gebrauchsgegenstände. Es bescheinigt, dass ein Produkt den Anforderungen des deutschen Produktsicherheitsgesetzes (Prod

Vorkasse bedeutet, dass der Käufer die Ware oder Dienstleistung bezahlt, bevor er sie erhält. Das minimiert das Risiko für den Verkäufer, belastet aber die Liquidität des Käufers. Lieferung auf Ziel,

Die Wahl des Betriebssystems beeinflusst maßgeblich die benötigten Hardwareanforderungen. Moderne, funktionsreiche Betriebssysteme wie Windows 11 oder aktuelle macOS-Versionen benötigen deutlich mehr

Die Nichterfüllung eines Kaufvertrags liegt vor, wenn eine Vertragspartei ihre vertraglich vereinbarte Leistungspflicht nicht, nicht rechtzeitig oder nicht ordnungsgemäß erbringt. Das ist ein Oberbegr

Ein Service Level Agreement (SLA) ist eine vertragliche Vereinbarung zwischen einem Dienstleister (z.B. Hardware-Hersteller oder -Lieferant) und einem Kunden (deinem Betrieb). Es legt detailliert fest

Skalierbarkeit bei der Dimensionierung eines Arbeitsplatzes bedeutet, dass der Arbeitsplatz (Hardware, Software, Netzwerkzugang) so konzipiert ist, dass er seine Leistung oder Kapazität an steigende o

Die Bildwiederholfrequenz, gemessen in Hertz (Hz), gibt an, wie oft pro Sekunde das Bild auf deinem Monitor aktualisiert wird. Eine höhere Frequenz bedeutet ein flüssigeres und stabileres Bild, was di

Die 'Mean Time Between Failures' (MTBF) beschreibt die durchschnittliche Zeitspanne zwischen zwei aufeinanderfolgenden Ausfällen eines Systems oder einer Komponente. Sie ist eine zentrale Kennzahl für

Technische Datenblätter sind essenziell, um genaue Informationen über Hardwarekomponenten zu erhalten. Die zuverlässigsten Quellen sind die offiziellen Websites der Hersteller und die Portale der Dist

OEM-Lizenzen (Original Equipment Manufacturer) sind Softwarelizenzen, die direkt mit neuer Hardware, meist einem PC oder Laptop, verkauft werden. Sie sind in der Regel günstiger, aber auch an diese sp

Die Berechnung des Bruttoverkaufspreises aus dem Listeneinkaufspreis ist eine umfassende Handelskalkulation. Sie berücksichtigt alle Kosten und Gewinnmargen entlang der Wertschöpfungskette, von den Ei

Green IT (oder Grüne IT) umfasst alle Maßnahmen und Strategien, die darauf abzielen, den gesamten Lebenszyklus von IT-Produkten und -Dienstleistungen umweltfreundlicher zu gestalten. Das bedeutet, den

Beim Anschließen von Serverkomponenten sind verschiedene arbeitssicherheitstechnische Aspekte zu beachten, um Personen- und Sachschäden zu vermeiden. Dazu gehören die Sicherstellung der Spannungsfreih

Die Entsorgung von IT-Hardware ist nach dem ElektroG geregelt, um die Umwelt vor schädlichen Stoffen zu schützen, wertvolle Rohstoffe zurückzugewinnen und die Hersteller in die Verantwortung zu nehmen

Gewährleistung ist eine gesetzlich vorgeschriebene Pflicht des Verkäufers, die besagt, dass die Ware zum Zeitpunkt des Verkaufs mangelfrei sein muss. Sie gilt in der Regel zwei Jahre. Garantie hingege

Eine verdeckte Mängelrüge betrifft Mängel, die bei der ordnungsgemäßen Wareneingangskontrolle nicht erkennbar waren und erst später, z.B. im Betrieb, zum Vorschein kommen. Im B2B-Bereich (Business-to-

Ein Kaufvertrag wird rechtlich wirksam abgeschlossen, wenn zwei übereinstimmende Willenserklärungen vorliegen: ein Angebot und eine Annahme. Diese Willenserklärungen müssen sich in den wesentlichen Ve

Zertifikate wie das GS-Zeichen oder TCO Certified sind wichtig, um die Sicherheit und Ergonomie von IT-Hardware zu gewährleisten. Das GS-Zeichen bestätigt, dass ein Produkt den deutschen und europäisc

TCO steht für 'Total Cost of Ownership' und bedeutet 'Gesamtkosten des Besitzes'. Es ist ein betriebswirtschaftliches Konzept, das alle direkten und indirekten Kosten erfasst, die mit dem Erwerb, Betr

Die Energieeffizienz eines Serversystems wird von vielen Faktoren beeinflusst, die sich gegenseitig bedingen. Es ist ein komplexes Thema, das sowohl die Auswahl der Komponenten als auch die Betriebswe

Ein rechtssicheres Übergabeprotokoll für IT-Systeme muss alle relevanten Informationen detailliert festhalten, um den Zustand und Umfang der Übergabe eindeutig zu belegen. Dazu gehören die genaue Beze

Die Annahme eines Angebots durch den Kunden hat die rechtliche Bedeutung, dass ein bindender Vertrag zwischen den Parteien zustande kommt. Ein Vertrag besteht aus zwei übereinstimmenden Willenserkläru

Ein Angebotsvergleich ist entscheidend, um die beste Kaufentscheidung für dein Unternehmen zu treffen. Man unterscheidet dabei zwischen dem quantitativen und dem qualitativen Vergleich. Der quantitati

Die CE-Kennzeichnung ist kein Qualitätssiegel, sondern eine Erklärung des Herstellers, dass sein Produkt alle relevanten europäischen Richtlinien erfüllt. Dazu gehören Sicherheits-, Gesundheits- und U

Bei der Auswahl eines Business-Notebooks sind Leistung und Ausstattung, Sicherheit und Robustheit sowie Konnektivität und Ergonomie entscheidend. Diese Kriterien stellen sicher, dass das Gerät den Anf

Eine Nutzwertanalyse ist ein systematisches Verfahren zur Bewertung und Auswahl von Alternativen, wenn mehrere Kriterien berücksichtigt werden müssen. Jedes Kriterium erhält eine Gewichtung, die seine

Die ergonomische Aufstellung eines Monitors ist entscheidend, um Augenbelastung, Nacken- und Rückenprobleme zu vermeiden. Wichtige Faktoren sind der Sehabstand, die Höhe, der Neigungswinkel und die Ve

Das Lastenheft beschreibt aus Kundensicht, welche Anforderungen an ein Produkt oder System gestellt werden. Es ist die Basis für die Beauftragung. Das Pflichtenheft hingegen ist die detaillierte techn

Der Produktlebenszyklus beschreibt die typischen Phasen, die ein Produkt von seiner Einführung bis zu seinem Rückzug vom Markt durchläuft. Jede Phase ist durch spezifische Merkmale bei Umsatz, Kosten,

Gesetzliche Umweltauflagen haben einen tiefgreifenden Einfluss auf IT-Produktionsprozesse. Sie zwingen Hersteller dazu, umweltfreundlichere Materialien zu verwenden, den Energieverbrauch in der Produk

Die soziale Marktwirtschaft ist das Wirtschaftssystem Deutschlands. Sie versucht, die Vorteile einer freien Marktwirtschaft – wie Wettbewerb, Innovation und Effizienz – mit dem Ziel der sozialen Gerec

Synergieeffekte beschreiben den Mehrwert, der entsteht, wenn zwei oder mehr Unternehmen (oder Teile davon) zusammenarbeiten oder fusionieren. Ziel ist es, dass das fusionierte Unternehmen effizienter,

Eine Stabsstelle ist eine Organisationseinheit in einem Organigramm, die eine beratende und unterstützende Funktion für eine oder mehrere Linienstellen (Führungskräfte) hat. Sie verfügt über spezialis

Strategische Ziele sind die langfristigen, übergeordneten Ziele eines Unternehmens, die die grundlegende Ausrichtung und Vision definieren. Sie sind oft allgemein formuliert und haben einen Zeithorizo

Stakeholder-Management ist der systematische Prozess, alle Personen oder Gruppen zu identifizieren, die von einem Projekt oder einer Entscheidung betroffen sind oder diese beeinflussen können. Es geht

Die Geschäftsführung einer GmbH hat die zentrale Aufgabe, das Unternehmen zu leiten und nach außen zu vertreten. Das bedeutet, sie trifft alle wichtigen Entscheidungen, sorgt für die Einhaltung von Ge

Outsourcing bezeichnet die Auslagerung von Unternehmensaufgaben oder -prozessen an externe Dienstleister. Anstatt eine Aufgabe selbst zu erledigen, beauftragt das Unternehmen einen Spezialisten außerh

Benchmarking ist ein systematischer und kontinuierlicher Vergleichsprozess von Produkten, Dienstleistungen, Prozessen oder Methoden des eigenen Unternehmens mit denen der besten Wettbewerber oder bran

Die Konkurrenzanalyse ist ein systematischer Prozess, bei dem du deine Wettbewerber identifizierst, ihre Stärken und Schwächen bewertest und ihre Strategien verstehst. Für die Marktpositionierung ist

Ein Profit-Center ist ein eigenständiger Bereich oder eine Abteilung innerhalb eines Unternehmens, die nicht nur ihre Kosten verantwortet, sondern auch eigene Umsätze generiert und somit direkt zum Ge

Eine Dienstleistung in der IT-Branche ist eine immaterielle Leistung, die erbracht wird, um einen bestimmten Nutzen für den Kunden zu stiften oder ein Problem zu lösen. Im Gegensatz zu einem Produkt i

Für Fachinformatiker gibt es viele Wege, sich nach der Ausbildung weiterzubilden. Zwei sehr typische und anerkannte Fortbildungsmaßnahmen sind IHK-Aufstiegsfortbildungen, die auf Management- oder Spez

Corporate Identity (CI) ist das umfassende Selbstbild und die angestrebte Selbstdarstellung eines Unternehmens. Sie umfasst alle Merkmale, die ein Unternehmen einzigartig machen und es von anderen abh

Das Urheberrecht schützt Werke der Literatur, Wissenschaft und Kunst, die eine persönliche geistige Schöpfung darstellen. Bei multimedialen Firmendarstellungen bedeutet das, dass alle verwendeten Inha

Die Matrixorganisation zeichnet sich durch eine Mehrfachunterstellung aus, bei der Mitarbeiter sowohl einem funktionalen als auch einem objektbezogenen Vorgesetzten unterstellt sind. Dies fördert Flex

Eine adressatengerechte Präsentation der Unternehmensstruktur bedeutet, dass du deine Darstellung genau auf die Bedürfnisse, das Vorwissen und die Interessen deines Publikums abstimmst. Es geht darum,

Ökologische Nachhaltigkeit in einem IT-Betrieb bedeutet, dass alle Prozesse und Entscheidungen darauf abzielen, den ökologischen Fußabdruck zu minimieren. Das umfasst den bewussten Umgang mit Energie,

Die Rechtsformwahl ist entscheidend für die Haftung, weil sie festlegt, in welchem Umfang die Gesellschafter (also die Eigentümer des Unternehmens) für die Schulden des Unternehmens einstehen müssen.

Ein Oligopol beschreibt eine Marktstruktur, in der nur wenige große Anbieter vielen Nachfragern gegenüberstehen. Diese wenigen Unternehmen haben einen erheblichen Einfluss auf den Marktpreis und die M

Soziale Ziele sind die Werte und Grundsätze, die ein Unternehmen im Umgang mit seinen Mitarbeitern, Kunden, Lieferanten und der Gesellschaft verfolgt. Sie gehen über rein wirtschaftliche Interessen hi

Die Handlungsvollmacht ist eine umfassendere Vollmacht, die den Bevollmächtigten zu allen gewöhnlichen Geschäften eines bestimmten Handelsgewerbes ermächtigt. Sie ist im Handelsgesetzbuch (HGB) in § 5

Die Prokura ist eine weitreichende handelsrechtliche Vollmacht, die es einer Person (dem Prokuristen) ermöglicht, das Unternehmen in fast allen gerichtlichen und außergerichtlichen Geschäften zu vertr

GmbH und AG sind beides Kapitalgesellschaften, bei denen die Haftung auf das Gesellschaftsvermögen beschränkt ist. Die wesentlichen Unterschiede liegen im Mindestkapital, der Struktur der Organe, der

Die Wertschöpfungskette beschreibt alle Aktivitäten, die ein IT-Dienstleister durchführt, um einen IT-Service zu erstellen und an den Kunden zu liefern. Sie gliedert sich in primäre Aktivitäten, die d

Die Linienorganisation ist eine hierarchische Organisationsform, die durch klare Weisungsbefugnisse und einen strikten Dienstweg gekennzeichnet ist. Jeder Mitarbeiter hat genau einen direkten Vorgeset