Lernmodul

Bedrohungsfaktoren aufnehmen

Typische Bedrohungen (z. B. Malware, Social Engineering, technische Ausfälle) identifizieren.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Bedrohungen am IT-Arbeitsplatz: Mensch, Technik, Cyber – einfach erklärt

Die drei typischen Bedrohungsfaktoren für einen IT-Arbeitsplatz lassen sich in menschliche Fehler, technische Defekte und Cyberangriffe/Malware unterteilen. Jeder dieser Bereiche birgt spezifische Ris

Fachinformatiker: Bedrohung vs. Schwachstelle – einfach erklärt

Eine Bedrohung ist ein potenzielles Ereignis, das einem System oder einer Organisation Schaden zufügen kann. Sie ist extern und unabhängig vom System selbst. Eine Schwachstelle hingegen ist eine Schwä

Fachinformatiker: Risiko in der IT-Sicherheit – einfach erklärt

In der IT-Sicherheit beschreibt 'Risiko' die Möglichkeit, dass eine Bedrohung eine Schwachstelle ausnutzt und dadurch einen Schaden verursacht. Es ist das Produkt aus der Wahrscheinlichkeit des Eintre

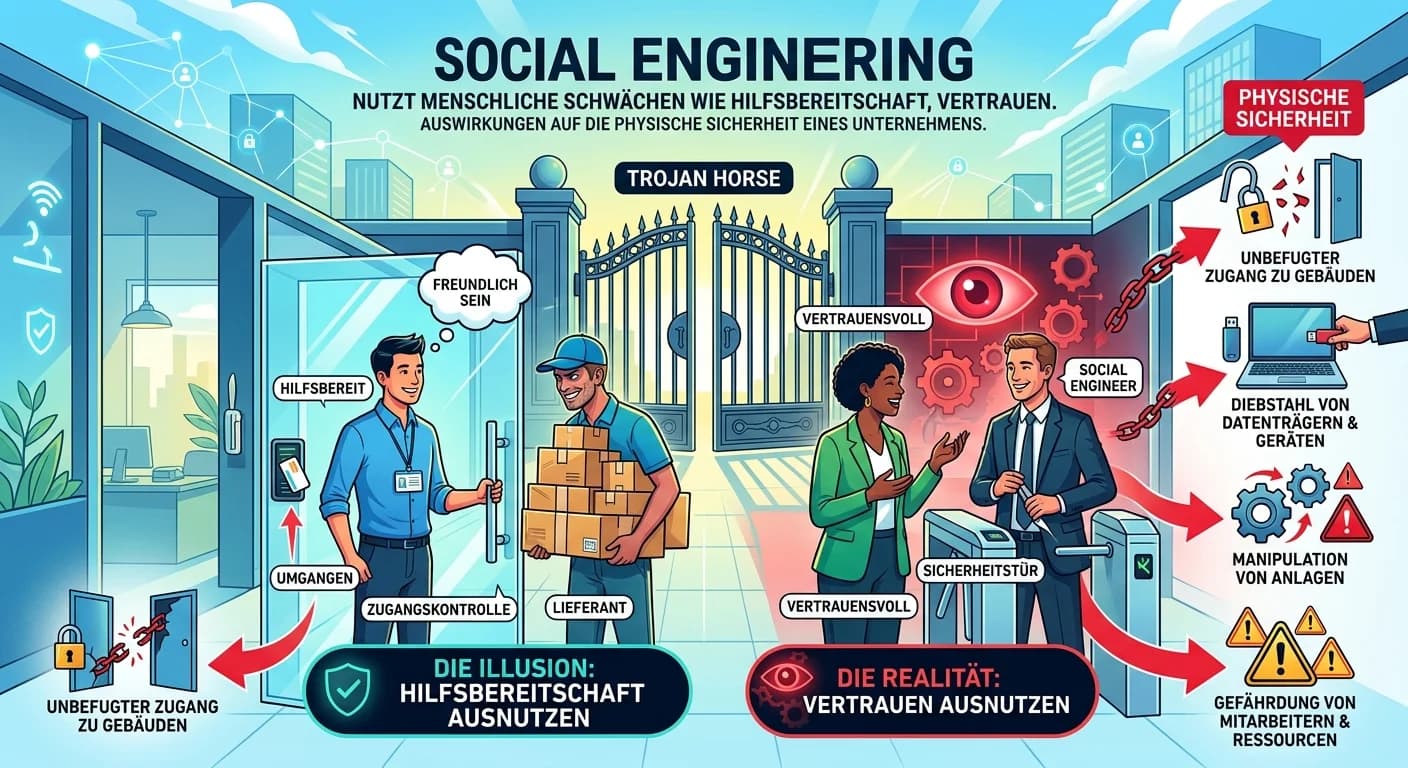

Schutz & Sicherheit: Welche Auswirkungen hat der Einsatz von Soci – einfach erklärt

Social Engineering nutzt menschliche Schwächen wie Hilfsbereitschaft, Vertrauen oder Angst aus, um Sicherheitsbarrieren zu umgehen. Für die physische Sicherheit bedeutet dies, dass Angreifer ohne Gewa

Lernthemen aus anderen Ausbildungen

Fachinformatiker: Vulnerability Scanning – einfach erklärt

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

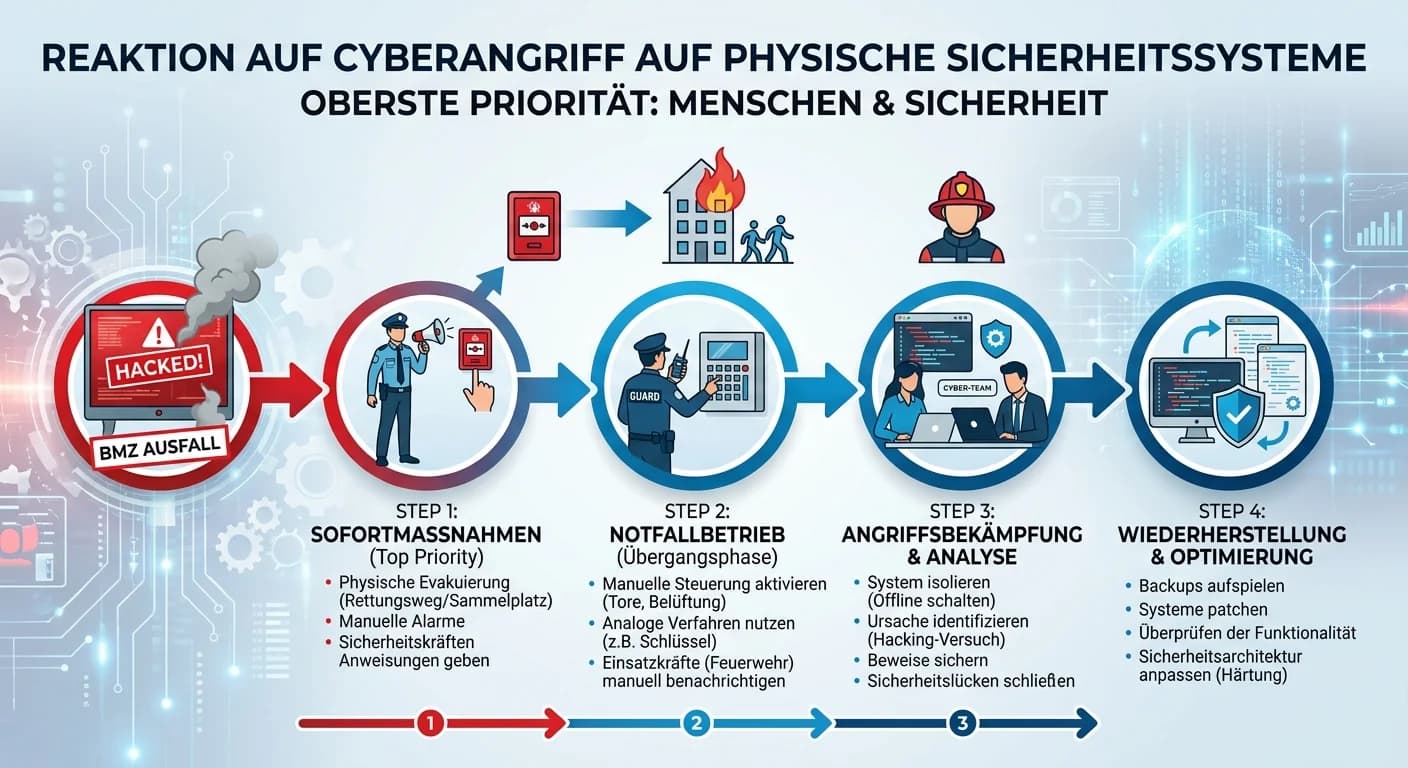

Schutz & Sicherheit: Wie reagiert man auf einen Cyberangriff, der – einfach erklärt

Bei einem Cyberangriff auf physische Sicherheitssysteme ist die oberste Priorität der Schutz von Menschenleben und die Abwendung unmittelbarer Gefahren. Das erfordert ein schnelles, koordiniertes Vorg

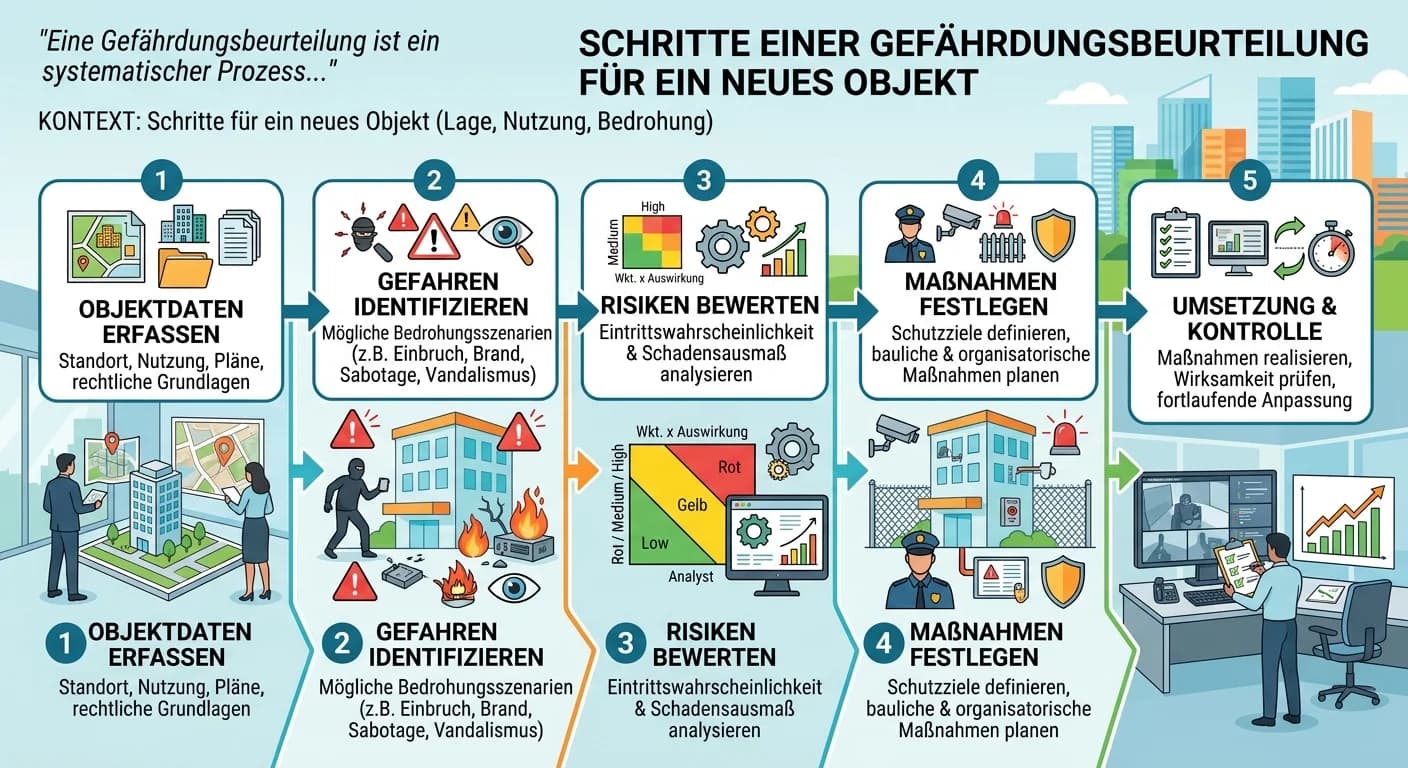

Schutz & Sicherheit: Beschreiben Sie die notwendigen Schritte ein – einfach erklärt

Eine Gefährdungsbeurteilung ist ein systematischer Prozess, um potenzielle Gefahren für ein Objekt zu identifizieren, zu bewerten und geeignete Schutzmaßnahmen abzuleiten. Sie berücksichtigt dabei die

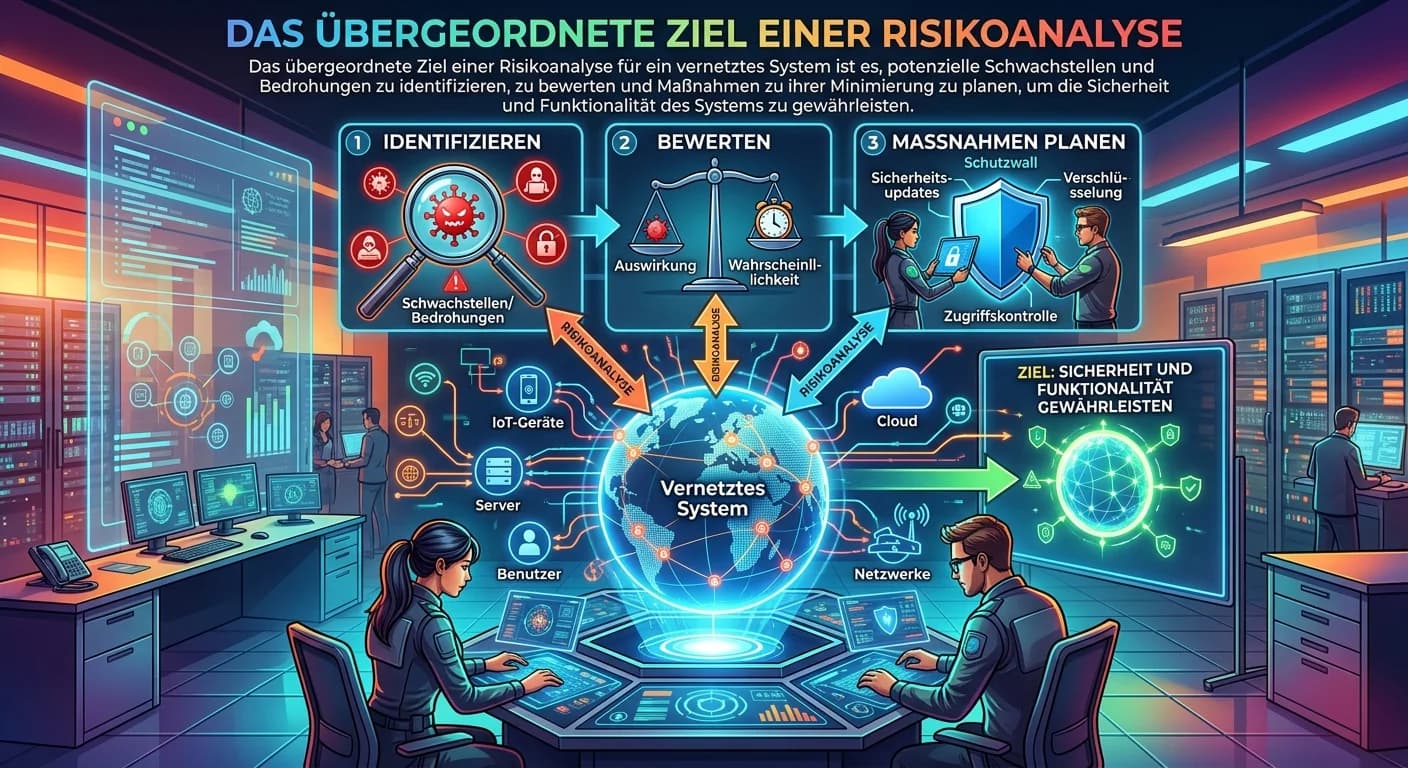

Fachinformatiker: Ziel der Risikoanalyse für vernetzte Systeme – einfach erklärt

Das übergeordnete Ziel einer Risikoanalyse für ein vernetztes System ist es, potenzielle Bedrohungen und Schwachstellen zu identifizieren, die Auswirkungen auf die Vertraulichkeit, Integrität und Verf