Lernmodul

Schwachstellen erkennen

Potenzielle Schwachstellen in Systemen, Prozessen und menschlichem Verhalten aufdecken.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Büromanagement: Schwachstellen in Büroabläufen identifizieren – einfach erklärt

Um Schwachstellen in Büroabläufen zu identifizieren, gibt es verschiedene bewährte Methoden. Es geht darum, den Ist-Zustand genau zu analysieren, Engpässe zu erkennen und die Ursachen für Probleme zu

Fachinformatiker: Vulnerability Scanning – einfach erklärt

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

Fachinformatiker: Bedrohung vs. Schwachstelle – einfach erklärt

Eine Bedrohung ist ein potenzielles Ereignis, das einem System oder einer Organisation Schaden zufügen kann. Sie ist extern und unabhängig vom System selbst. Eine Schwachstelle hingegen ist eine Schwä

Industriekaufmann: Verbesserungspotenziale in Abläufen identifizieren – einfach erklärt

Um Verbesserungspotenziale in bestehenden Abläufen zu finden, musst du systematisch vorgehen. Das beginnt mit einer genauen Analyse des Ist-Zustands, der Identifikation von Schwachstellen und der Ursa

Lernthemen aus anderen Ausbildungen

Schutz & Sicherheit: Wie lassen sich Schwachstellen in der Perime – einfach erklärt

Um Schwachstellen in der Perimetersicherung eines Flughafens zu identifizieren, werden Audits und Penetrationstests eingesetzt. Ein Audit ist eine systematische Überprüfung der vorhandenen Sicherheits

Schutz & Sicherheit: Welche Bedeutung hat die Analyse von Schwach – einfach erklärt

Die Analyse von Schwachstellen in der IT-Infrastruktur ist für die physische Sicherheit von entscheidender Bedeutung, da moderne Sicherheitssysteme wie PoE-Kameras stark von der IT-Vernetzung abhängen

Schutz & Sicherheit: Welche Bedeutung hat die Analyse von Schwach – einfach erklärt

Die Analyse von Schwachstellen in der Gebäudehülle ist der Grundstein für eine effektive Planung von Einbruchmeldeanlagen. Sie hilft, die richtigen Komponenten an den richtigen Stellen zu platzieren u

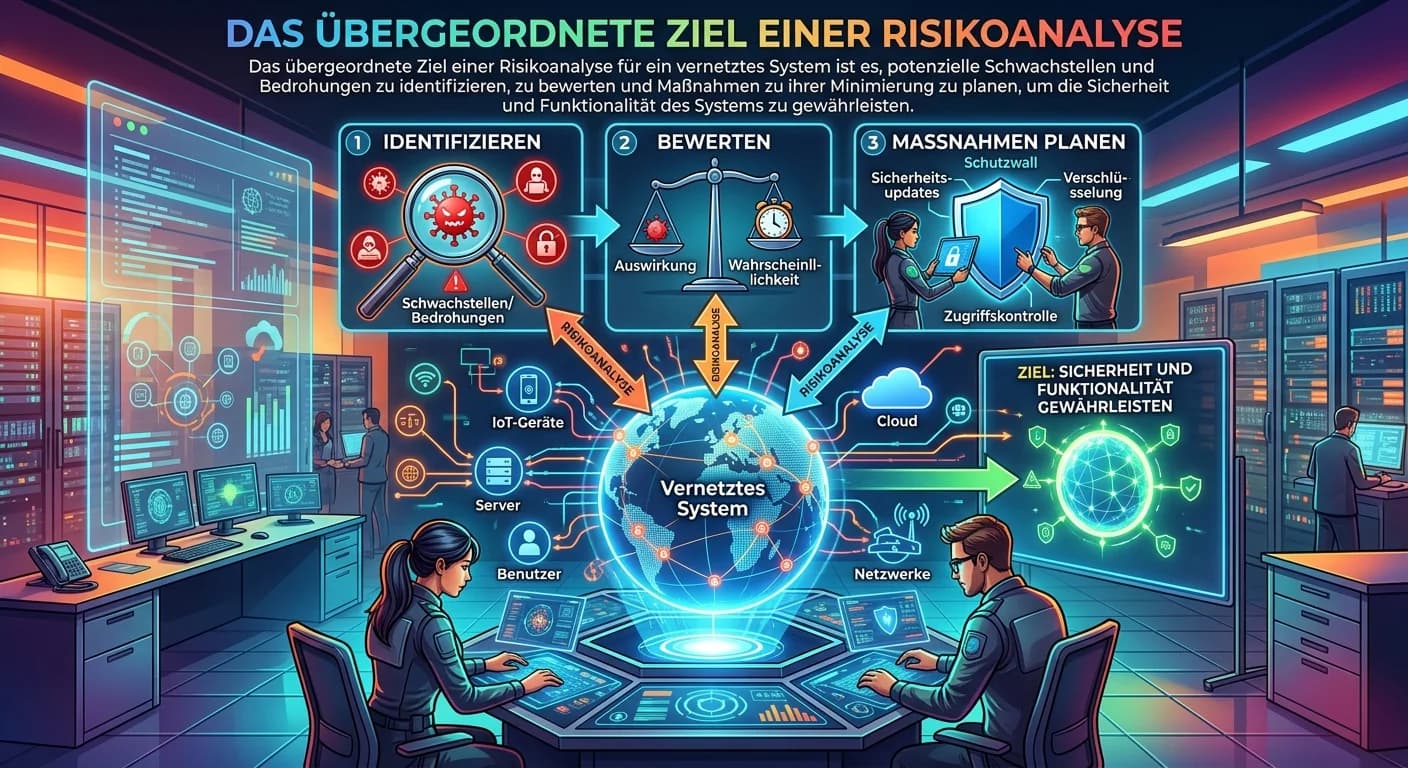

Fachinformatiker: Ziel der Risikoanalyse für vernetzte Systeme – einfach erklärt

Das übergeordnete Ziel einer Risikoanalyse für ein vernetztes System ist es, potenzielle Bedrohungen und Schwachstellen zu identifizieren, die Auswirkungen auf die Vertraulichkeit, Integrität und Verf