Lernmodul

Intrusion Detection und Prevention

Systeme zur Erkennung und Abwehr von Angriffen in Grundzügen verstehen und einsetzen.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

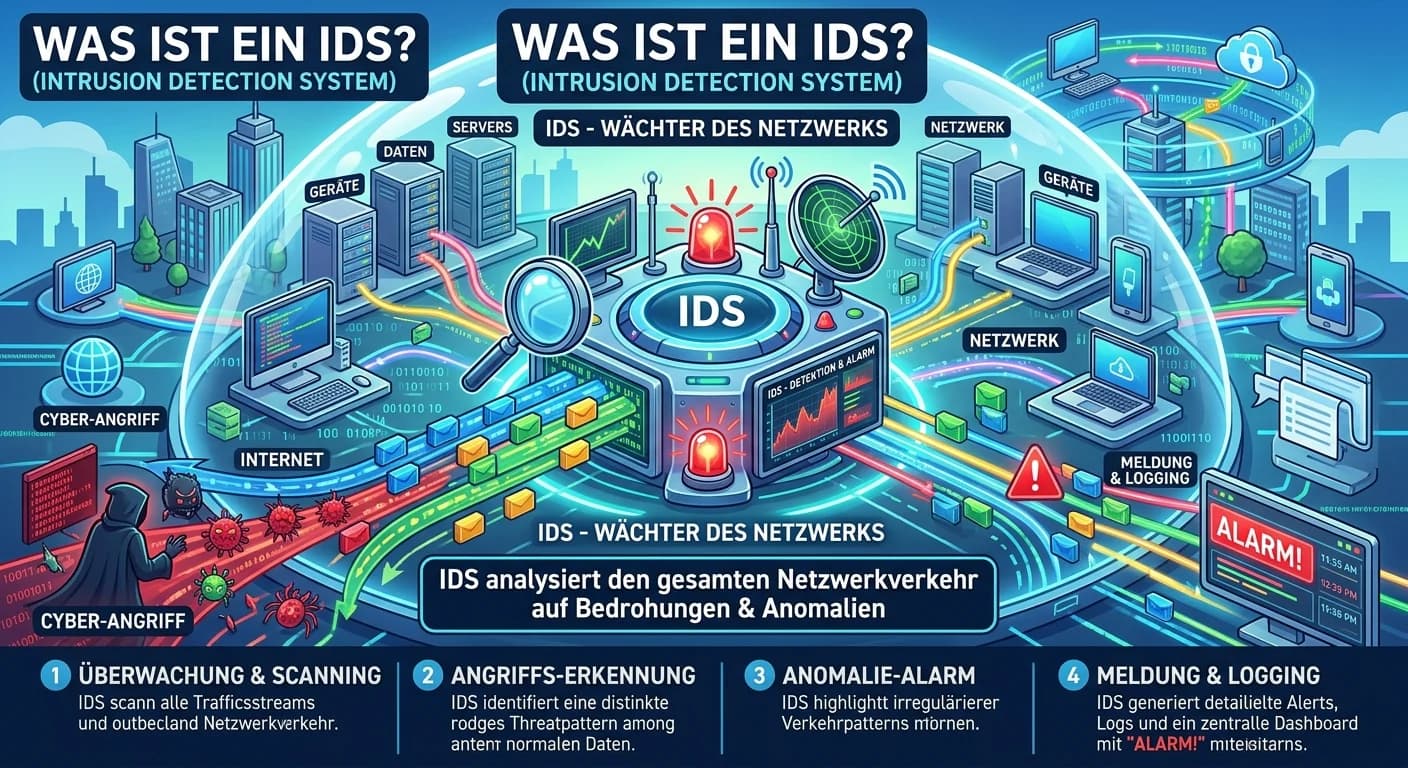

Fachinformatiker: Intrusion Detection System (IDS) – einfach erklärt

Ein Intrusion Detection System (IDS) ist ein Sicherheitssystem, das den Netzwerkverkehr oder Systemaktivitäten überwacht, um Anzeichen von böswilligen Aktivitäten oder Richtlinienverletzungen zu erken

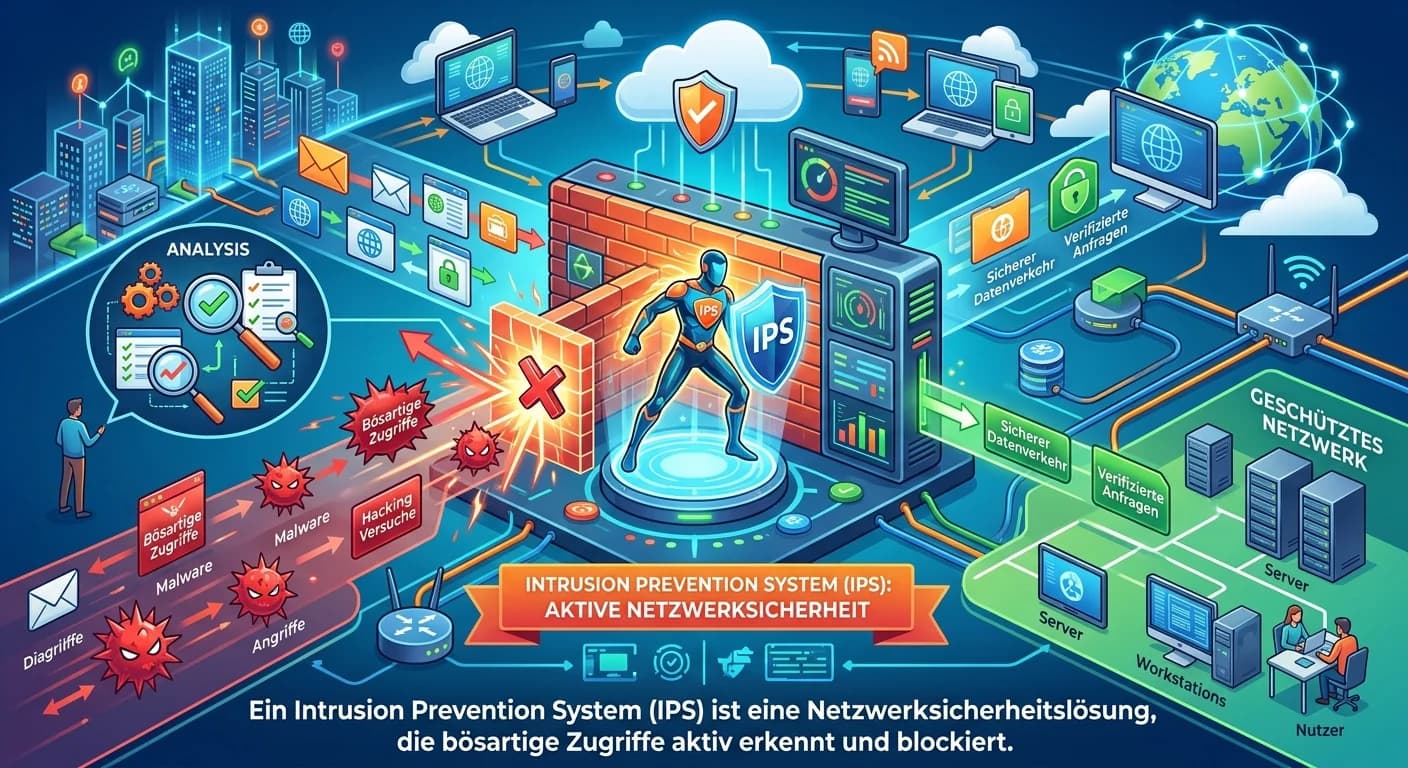

Fachinformatiker: Intrusion Prevention System (IPS) – einfach erklärt

Ein Intrusion Prevention System (IPS) ist eine Netzwerksicherheitslösung, die den Netzwerkverkehr in Echtzeit überwacht, um bösartige Aktivitäten oder Richtlinienverletzungen zu erkennen und diese Ang

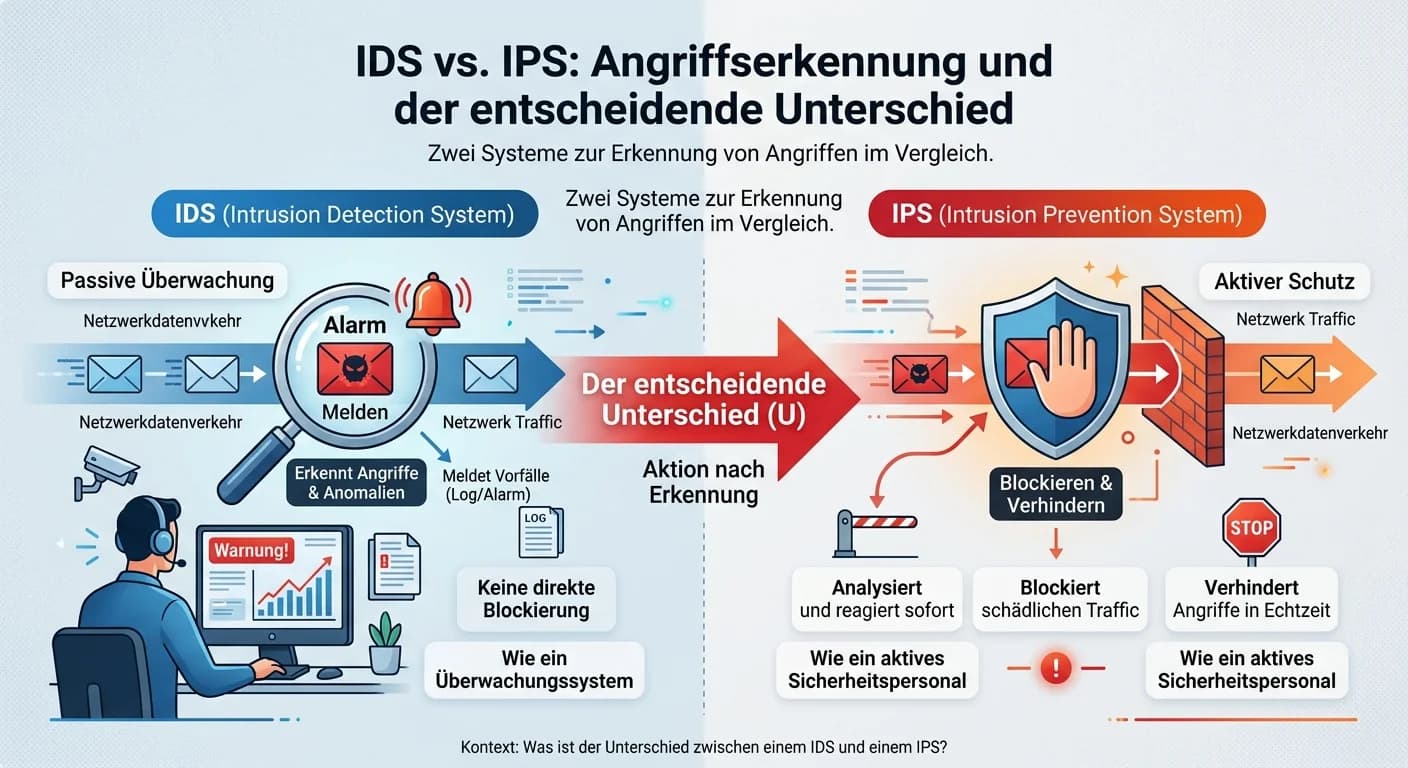

Fachinformatiker: IDS vs. IPS – der Unterschied einfach erklärt

IDS und IPS sind beides Systeme zur Erkennung von Angriffen. Der entscheidende Unterschied liegt in ihrer Reaktion: Ein IDS (Intrusion Detection System) ist passiv und alarmiert lediglich bei verdächt

Fachinformatiker: Vulnerability Scanning – einfach erklärt

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

Lernthemen aus anderen Ausbildungen

Fachinformatiker: Präventivwartung in der IT – einfach erklärt

Präventivwartung (oder vorbeugende Wartung) in der IT bedeutet, geplante Maßnahmen durchzuführen, um Ausfälle von Hard- und Software zu verhindern, bevor sie überhaupt auftreten. Das Ziel ist, die Zuv

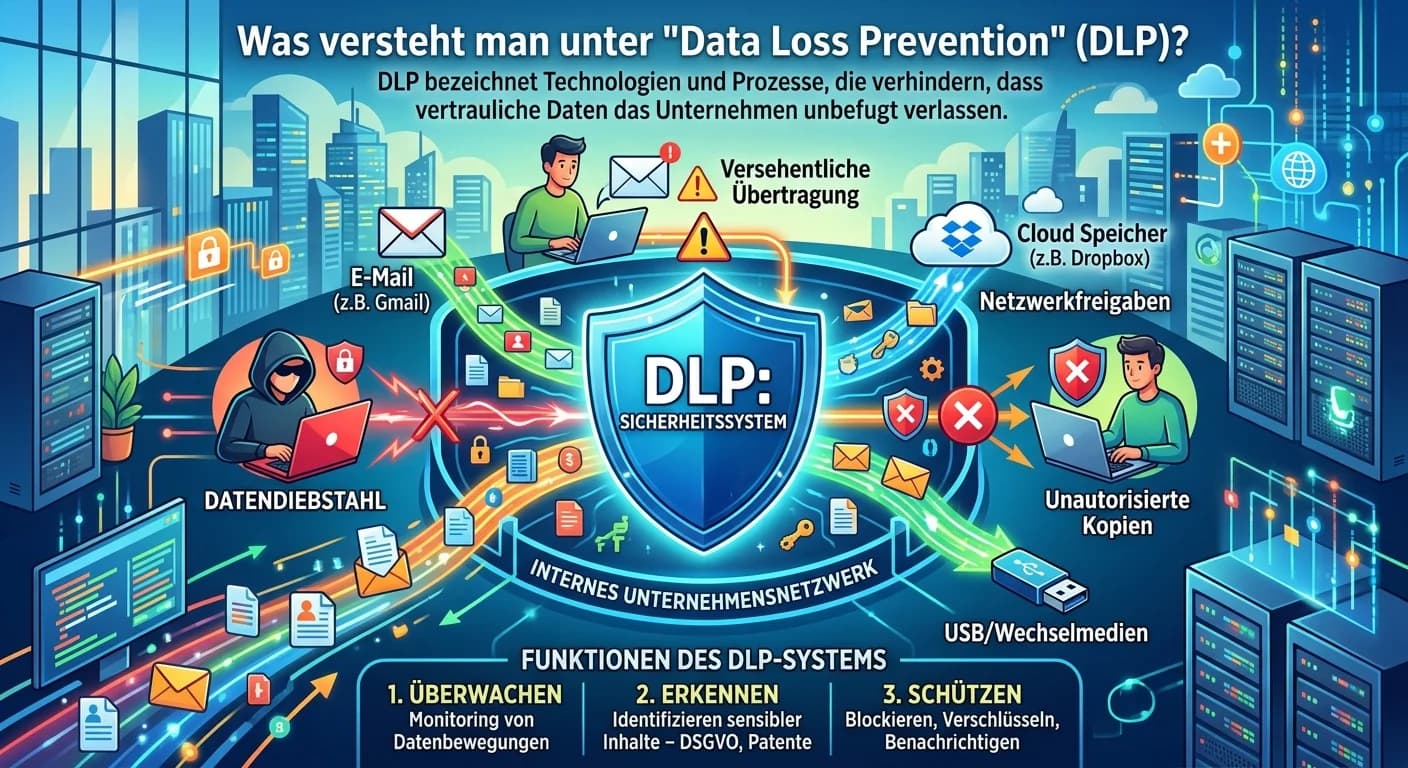

Fachinformatiker: Data Loss Prevention (DLP) – einfach erklärt

Data Loss Prevention (DLP) bezeichnet Technologien und Prozesse, die verhindern sollen, dass sensible Daten ein Unternehmen unautorisiert verlassen oder missbraucht werden. Dies umfasst den Schutz von

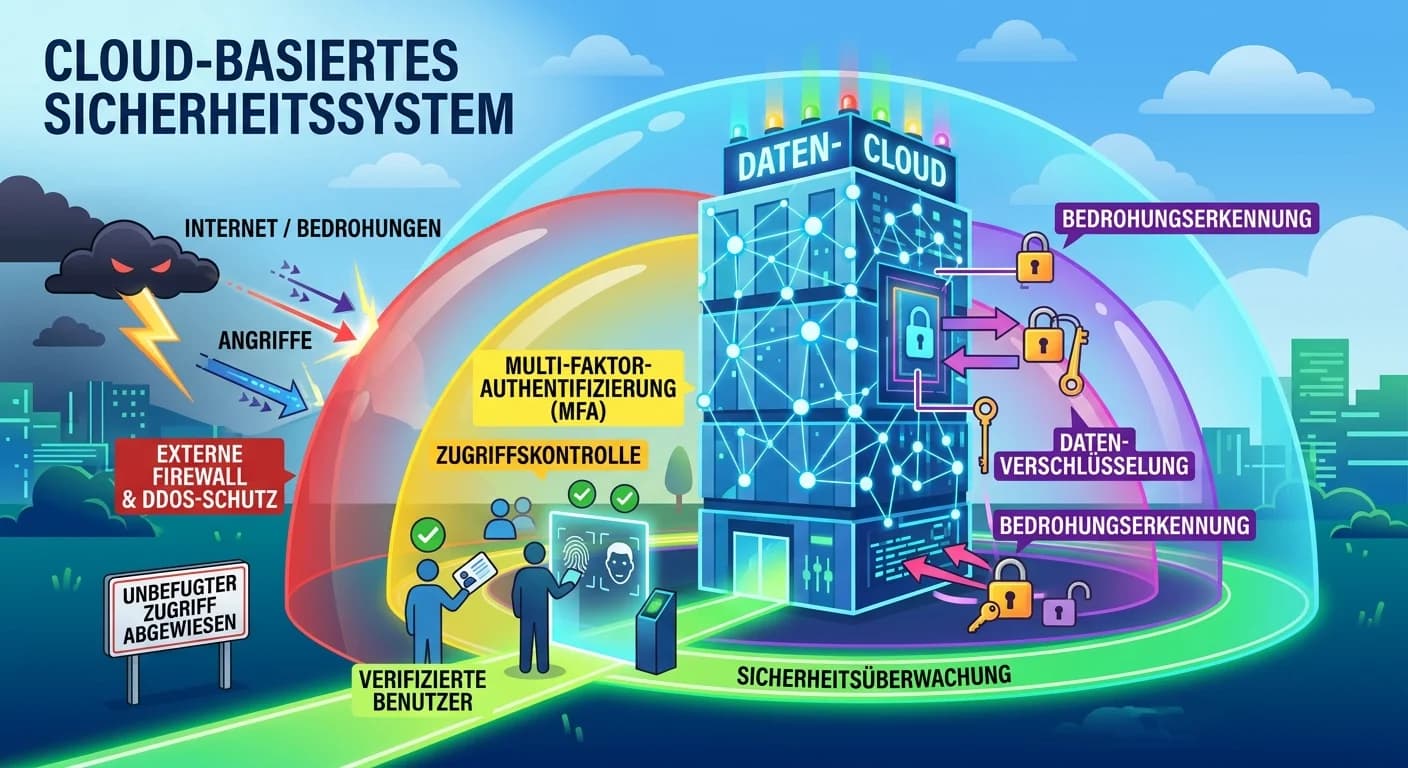

Schutz & Sicherheit: Cloud-Sicherheit externer Zugriff – einfach erklärt

Die Sicherheit von Cloud-basierten Sicherheitssystemen gegen unbefugten externen Zugriff erfordert ein mehrschichtiges Sicherheitskonzept, auch 'Defense in Depth' genannt. Dies umfasst technische und

Fachinformatiker: Physische Sicherheit & Zutrittskontrolle – einfach erklärt

Physische Sicherheit ist der Grundstein der gesamten Systemsicherheit. Sie schützt die Hardware und Infrastruktur vor unbefugtem Zutritt, Diebstahl, Sabotage oder Umweltschäden. Wenn Angreifer physisc