Lernmodul

Zugangs- und Zugriffsrechte

Rollenbasiertes Berechtigungskonzept als zentrale Sicherheitsmaßnahme.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Prinzip der minimalen Rechtevergabe (Least Privilege) – einfach erklärt

Das Prinzip der 'minimalen Rechtevergabe' (Least Privilege) besagt, dass jeder Benutzer, jedes Programm und jeder Prozess nur die absolut notwendigen Berechtigungen erhalten sollte, um seine spezifisc

Fachinformatiker: Authentifizierung externer Datenquellen – einfach erklärt

Authentifizierung ist der Prozess, bei dem die Identität eines Benutzers, Systems oder einer Anwendung überprüft wird, bevor dieser Zugriff auf eine externe Datenquelle erhält. Sie stellt sicher, dass

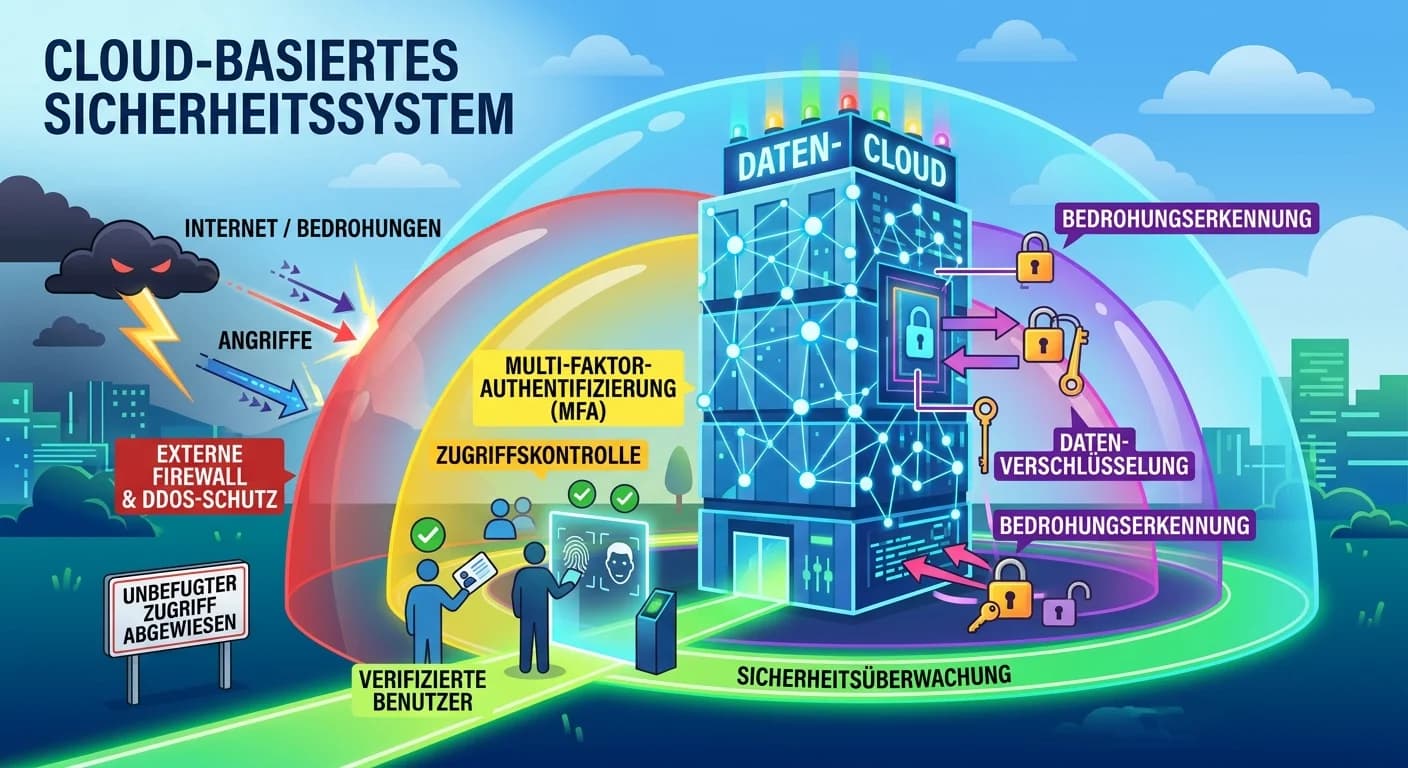

Schutz & Sicherheit: Cloud-Sicherheit externer Zugriff – einfach erklärt

Die Sicherheit von Cloud-basierten Sicherheitssystemen gegen unbefugten externen Zugriff erfordert ein mehrschichtiges Sicherheitskonzept, auch 'Defense in Depth' genannt. Dies umfasst technische und

Fachinformatiker: Need-to-Know-Prinzip: Sicherheitskonzept für IT-Zugriffe – einfach erklärt

Das Need-to-Know-Prinzip ist ein zentrales Sicherheitskonzept, das sicherstellt, dass Mitarbeiter nur Zugang zu den Informationen, Systemen oder Ressourcen erhalten, die sie zur Erfüllung ihrer spezif

Lernthemen aus anderen Ausbildungen

Fachinformatiker: Sicherheitsleitlinie (Security Policy) – einfach erklärt

Eine Sicherheitsleitlinie, auch Security Policy genannt, ist ein formelles Dokument, das die Regeln, Verfahren und Verantwortlichkeiten für den Schutz von Informationen und IT-Systemen in einem Untern

Fachinformatiker: Datenhoheit verstehen – einfach erklärt

Datenhoheit beschreibt das Recht und die Fähigkeit einer Person oder Organisation, die vollständige Kontrolle über ihre Daten zu behalten. Das umfasst den physischen Speicherort, die rechtliche Zustän

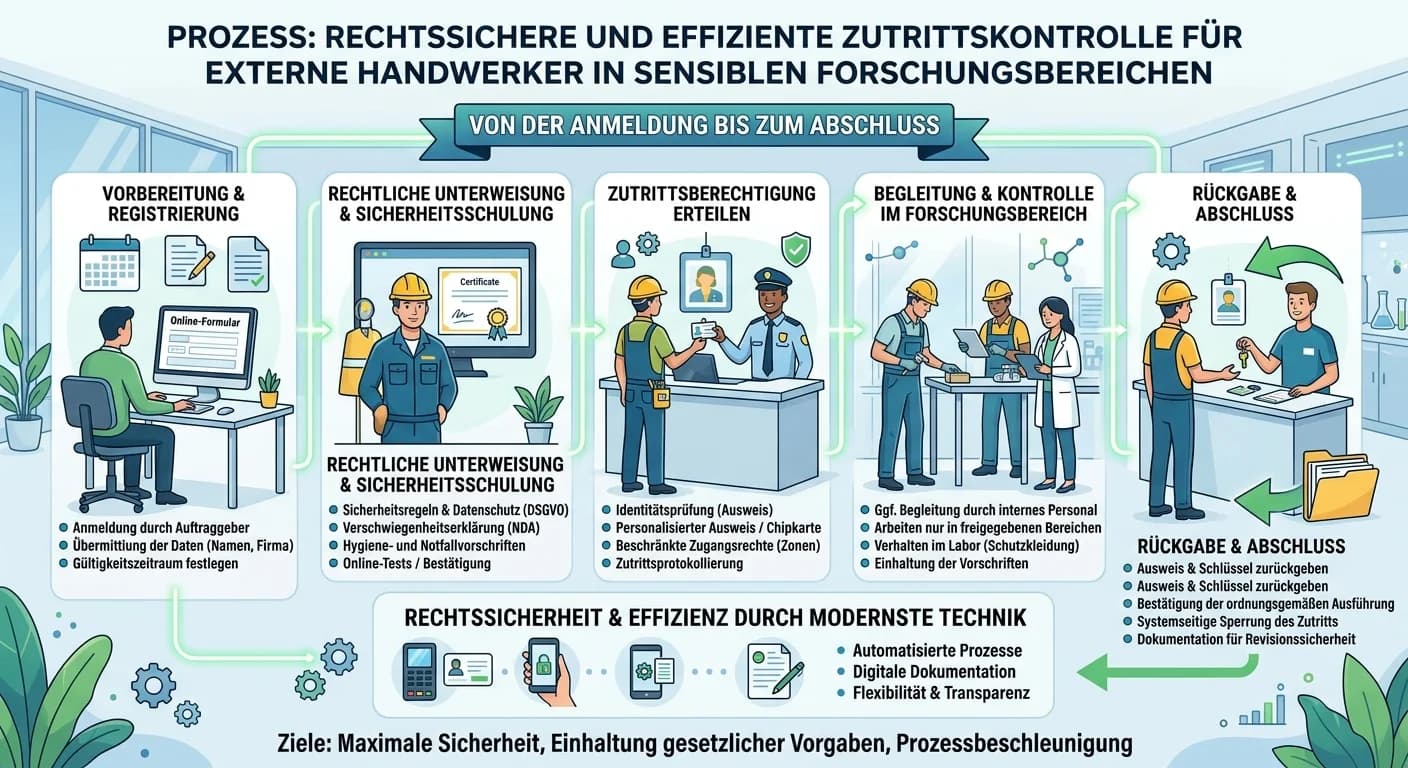

Schutz & Sicherheit: Wie gestaltet man eine Zutrittskontrolle für – einfach erklärt

Die Gestaltung einer rechtssicheren und effizienten Zutrittskontrolle für externe Handwerker in einem sensiblen Forschungsbereich erfordert einen mehrstufigen Ansatz. Es geht darum, Risiken zu minimie

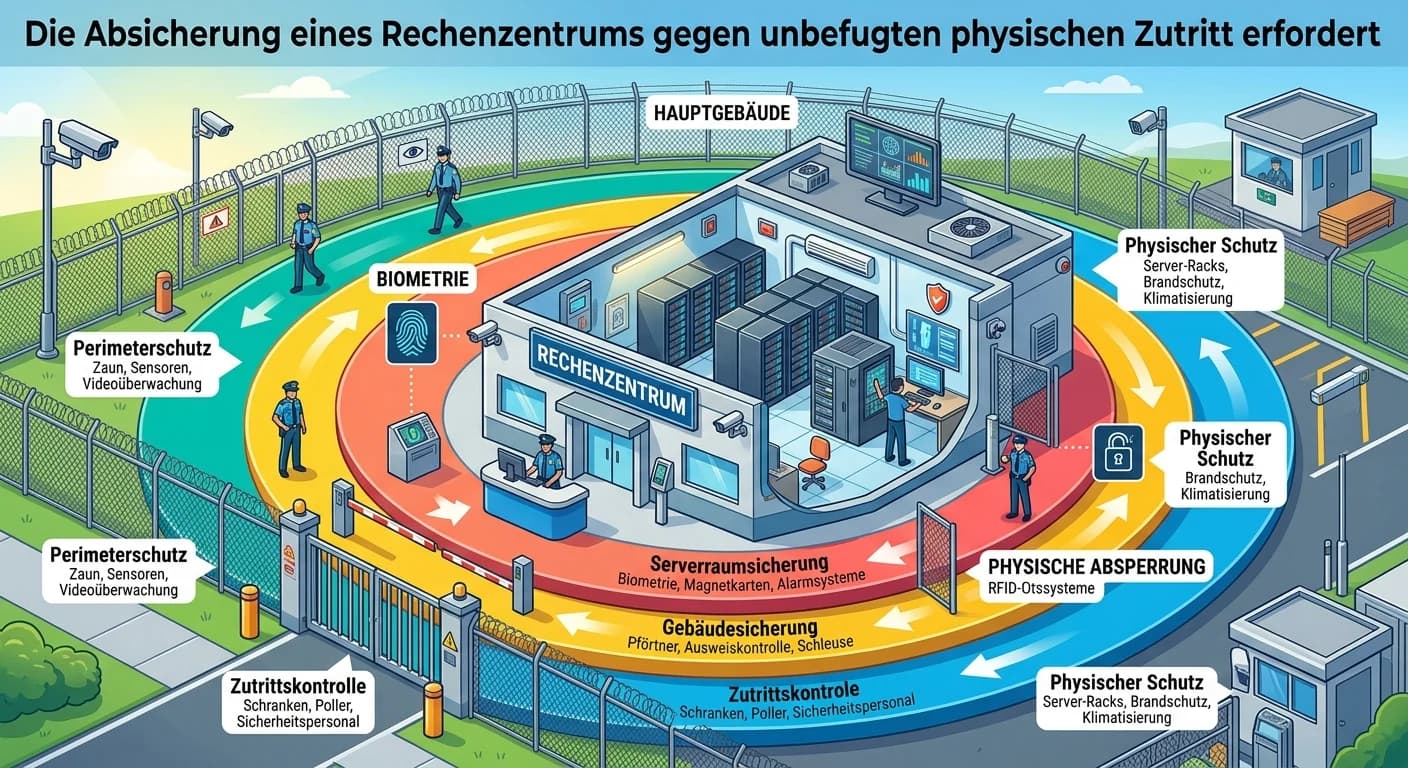

Schutz & Sicherheit: Rechenzentrum Absicherung physischer Zutritt – einfach erklärt

Die Absicherung eines Rechenzentrums gegen unbefugten physischen Zutritt erfordert eine Kombination aus baulichen und technischen Maßnahmen. Bauliche Maßnahmen schaffen physische Barrieren, während te