Lernmodul

Schadsoftware

Viren, Trojaner, Ransomware und Spyware mit typischen Infektionswegen und Schutzmaßnahmen.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Malware Definition und Funktion – einfach erklärt

Malware ist ein Kofferwort aus 'Malicious Software' (bösartige Software). Es ist ein Sammelbegriff für alle Programme, die darauf ausgelegt sind, Computersysteme zu stören, zu beschädigen, unbefugten

Fachinformatiker: Schadenseintrittswahrscheinlichkeit – einfach erklärt

Die Schadenseintrittswahrscheinlichkeit beschreibt, wie wahrscheinlich es ist, dass ein bestimmtes unerwünschtes Ereignis (ein 'Schaden') innerhalb eines definierten Zeitraums oder unter bestimmten Be

Fachinformatiker: Schadensszenario Definition – einfach erklärt

Ein Schadensszenario ist eine detaillierte Beschreibung eines hypothetischen Ereignisses, das zu einem Schaden oder einer Störung führen könnte. Es umfasst die Ursache des Ereignisses, die betroffenen

Fachinformatiker: Risiko in der IT-Sicherheit – einfach erklärt

In der IT-Sicherheit beschreibt 'Risiko' die Möglichkeit, dass eine Bedrohung eine Schwachstelle ausnutzt und dadurch einen Schaden verursacht. Es ist das Produkt aus der Wahrscheinlichkeit des Eintre

Lernthemen aus anderen Ausbildungen

Fachinformatiker: Vulnerability Scanning – einfach erklärt

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

Fachinformatiker: Bedrohungen am IT-Arbeitsplatz: Mensch, Technik, Cyber – einfach erklärt

Die drei typischen Bedrohungsfaktoren für einen IT-Arbeitsplatz lassen sich in menschliche Fehler, technische Defekte und Cyberangriffe/Malware unterteilen. Jeder dieser Bereiche birgt spezifische Ris

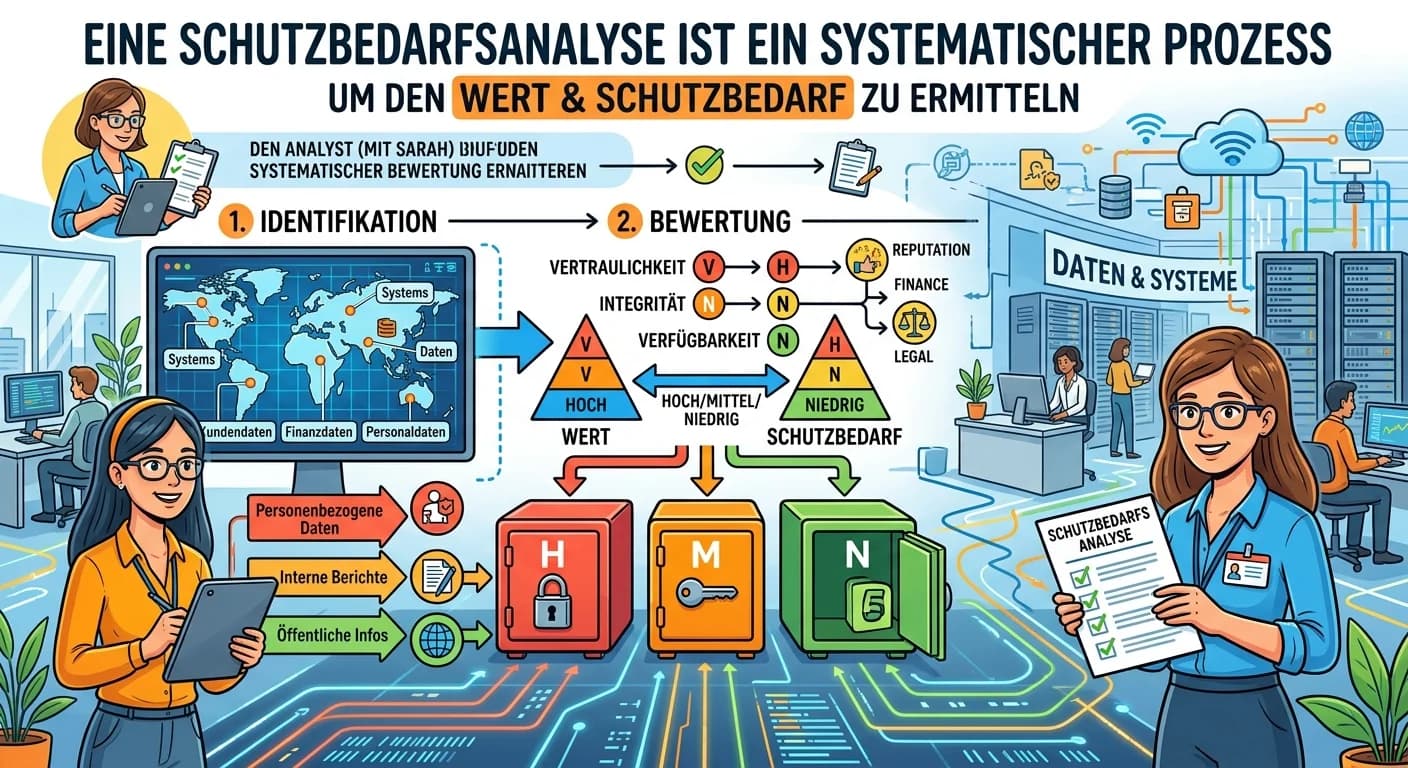

Fachinformatiker: Schutzbedarfsanalyse für IT-Systeme – einfach erklärt

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

Fachinformatiker: Verschlüsselung: Definition, Verfahren und Ziele – einfach erklärt

Verschlüsselung ist ein Verfahren, bei dem Informationen (Klartext) mithilfe eines Algorithmus und eines Schlüssels in eine unleserliche Form (Chiffretext) umgewandelt werden. Das Hauptziel ist es, di