Lernmodul

Authentifizierungsinstrumente

TAN-Verfahren, Biometrie und PSD2-konforme Sicherheitsverfahren.

Du siehst eine Vorschau. Die erste Minute ist kostenlos.

Registriere dich kostenlos und wähle einen Plan um Videos in voller Länge zu sehen.

Transkript zum VideoAufklappen

Hallo und herzlich willkommen zu unserem Lernvideo! Heute tauchen wir gemeinsam in ein super wichtiges Thema für uns Bankkaufleute ein: die Authentifizierungsinstrumente im Bankwesen. Wir schauen uns an, wie wir die Identität unserer Kunden sicher überprüfen und welche Rolle die PSD2 dabei spielt. Bereite dich darauf vor, alles Wichtige für deine IHK-Prüfung zu lernen!

Lernziele

- Die Bedeutung und die verschiedenen Arten von Authentifizierungsinstrumenten im Bankwesen erklären.

- Die Anforderungen der PSD2 an die starke Kundenauthentifizierung (SCA) erläutern und verschiedene TAN-Verfahren sowie Biometrie im Hinblick auf Sicherheit und Komfort vergleichen.

- Risiken und Vorteile unterschiedlicher Authentifizierungsmethoden aus Kunden- und Banksicht beurteilen und typische Verwechslungen vermeiden.

1.Stell dir vor, du möchtest ein wichtiges Paket abholen oder ein vertrauliches Dokument unterschreiben. Zuerst musst du deine Identität beweisen, zum Beispiel mit deinem Personalausweis – das ist die Authentifizierung. Erst danach bekommst du die Erlaubnis, das Paket mitzunehmen oder zu unterschreiben – das ist die Autorisierung. Im Bankwesen ist diese Unterscheidung entscheidend: Authentifizierung bestätigt, wer du bist, während Autorisierung dir erlaubt, was du tun darfst. Das ist ein häufiger Fehler, dass diese beiden Begriffe verwechselt werden. Die Zwei-Faktor-Authentifizierung ist wie ein Safe, der zwei verschiedene Schlüssel benötigt, die von zwei verschiedenen Personen aufbewahrt werden, um ihn zu öffnen. Ohne korrekte Authentifizierung sind deine Konten und Transaktionen nicht sicher. Wir müssen als Bank sicherstellen, dass nur berechtigte Personen Zugriff erhalten, um Betrug zu verhindern.

VisuellGeneriere ein fotorealistisches Bild: Eine Person zeigt ihren Personalausweis an einem Schalter in einer Bank, während eine Bankberaterin dies überprüft. Im Hintergrund ist ein Safe zu sehen, der zwei Schlüssellöcher hat.

2.Grundlage für viele unserer Sicherheitsstandards ist die Payment Services Directive 2, kurz PSD2. Das ist eine EU-Richtlinie, die den Zahlungsverkehr in Europa regelt und hohe Sicherheitsstandards vorschreibt. Ihr Hauptziel ist die Erhöhung der Sicherheit und die Reduzierung von Betrugsfällen. Seit dem 14. September 2019 ist die sogenannte Starke Kundenauthentifizierung, kurz SCA, für die meisten elektronischen Zahlungsvorgänge und den Online-Zugriff auf Zahlungskonten verpflichtend. Das bedeutet, Banken müssen sicherstellen, dass die von uns verwendeten Authentifizierungsinstrumente diesen strengen Anforderungen entsprechen. Die PSD2 hat die Rechte der Zahlungsdienstnutzer gestärkt und die Sicherheit im digitalen Zahlungsverkehr massiv verbessert.

VisuellEine Überschrift "PSD2 und Starke Kundenauthentifizierung (SCA)". Darunter eine Zeittafel mit "14. September 2019: SCA verpflichtend". Eine kurze Definition von PSD2 als EU-Richtlinie und SCA als Sicherheitsstandard, mit Icons für EU und…

3.Die starke Kundenauthentifizierung nach PSD2 erfordert mindestens zwei voneinander unabhängige Faktoren aus drei Kategorien. Erstens: Wissen – etwas, das nur der Nutzer weiß, wie eine PIN, ein Passwort oder eine Geheimfrage. Dieser Faktor ist anfällig für Phishing. Zweitens: Besitz – etwas, das nur der Nutzer besitzt, zum Beispiel ein Smartphone mit einer Banking-App, ein TAN-Generator oder eine Chipkarte. Dieser Faktor kann durch Verlust oder Diebstahl kompromittiert werden. Und drittens: Inhärenz – etwas, das der Nutzer ist, also biometrische Merkmale wie Fingerabdruck, Gesichtserkennung oder Iris-Scan. Dieser Faktor ist einzigartig, aber einmal kompromittiert, nicht änderbar. Ganz wichtig: Die Faktoren müssen voneinander unabhängig sein. Ein häufiger Fehler ist die Annahme, dass ein einzelner biometrischer Faktor wie nur ein Fingerabdruck allein schon eine starke Kundenauthentifizierung darstellt. Das ist nicht der Fall, es braucht immer einen zweiten unabhängigen Faktor.

VisuellEine definition_list mit dem Titel "Die drei Kategorien der Authentifizierungsfaktoren (PSD2)". Zeige die Kategorien "Wissen" (mit Icons für PIN/Passwort), "Besitz" (mit Icons für Smartphone/TAN-Generator) und "Inhärenz" (mit Icons für F…

4.Schauen wir uns nun gängige TAN-Verfahren an, die wir im Bankwesen nutzen. Die mTAN, also SMS-TAN, sendet die TAN per SMS. Sie gilt als weniger sicher wegen Risiken wie SIM-Swapping und Phishing und ist als alleiniger Besitzfaktor nicht mehr PSD2-konform. Die pushTAN generiert die TAN direkt in einer speziellen Banking-App auf dem Smartphone, bietet hohe Sicherheit durch Ende-zu-Ende-Verschlüsselung und Gerätebindung. Die photoTAN oder QR-TAN zeigt Transaktionsdaten als Grafik am PC an, die du mit einer App oder einem Lesegerät scannst, um die TAN zu erzeugen. Das bietet hohe Sicherheit durch optische Trennung. Und die chipTAN oder smartTAN erzeugt die TAN mit einem separaten TAN-Generator und deiner Bankkarte, was als sehr sicher gilt, da sie hardwarebasiert und manipulationsgeschützt ist. Hier sehen wir klar, dass nicht alle Verfahren das gleiche Sicherheitsniveau bieten und der Komfort variiert.

VisuellEine comparison_table mit dem Titel "Vergleich gängiger TAN-Verfahren im Bankwesen". Die Spalten sind "Verfahren", "Funktionsweise", "Sicherheit", "Komfort", "Anwendungsbereich" und die Zeilen enthalten die Daten für mTAN, pushTAN, photo…

5.Neben TAN-Verfahren gewinnt die Biometrie zunehmend an Bedeutung. Authentifizierung mittels Biometrie nutzt einzigartige körperliche Merkmale wie Fingerabdruck, Gesichtserkennung oder Iris-Scan. Ihre Vorteile liegen klar auf der Hand: Hoher Komfort, da Login oder Bestätigung schnell und einfach ohne Passworteingabe erfolgen. Biometrische Merkmale sind einzigartig und, im Idealfall, schwer zu fälschen, was eine hohe Sicherheit verspricht. Sie sind immer 'dabei', da sie untrennbar mit der Person verbunden sind – der Faktor Inhärenz. Zudem reduziert Biometrie das Risiko von Phishing, da keine Passwörter eingegeben werden müssen. Es gibt aber auch Nachteile: Datenschutzbedenken bei der Speicherung sensibler Daten, Irreversibilität bei Kompromittierung, technische Fehler bei der Erkennung und die Abhängigkeit von spezieller Hardware. Auch äußere Einflüsse können die Erkennung beeinträchtigen.

VisuellEine comparison_list mit dem Titel "Vorteile und Nachteile von Biometrie in der Authentifizierung". Eine Spalte "Vorteile" mit fünf Aufzählungszeichen und eine Spalte "Nachteile" mit fünf Aufzählungszeichen, jeweils mit passenden Icons (…

6.Der Ablauf einer starken Kundenauthentifizierung, kurz SCA, ist genau definiert. Zuerst initiierst du eine Transaktion oder den Zugriff, zum Beispiel eine Online-Überweisung oder den Login ins Online-Banking. Dann fordert das Bankensystem die Eingabe von mindestens zwei unabhängigen Authentifizierungsfaktoren an. Du gibst den ersten Faktor ein, etwa deine PIN oder dein Passwort. Anschließend bestätigst du die Transaktion mit dem zweiten Faktor, zum Beispiel per pushTAN-App oder Fingerabdruck. Wichtig ist, dass dir dabei die Transaktionsdetails klar angezeigt werden. Das Bankensystem überprüft dann die Korrektheit und Unabhängigkeit beider Faktoren sowie die Integrität der Transaktionsdaten. Bei erfolgreicher SCA wird die Transaktion autorisiert und ausgeführt oder der Zugang gewährt. Es gibt auch Ausnahmen von der SCA-Pflicht, beispielsweise bei geringen Beträgen unter 30 Euro, wiederkehrenden Zahlungen oder wenn du einen Empfänger auf eine sogenannte Whitelist gesetzt hast. Diese Ausnahmen sollen den Komfort erhöhen, ohne die Sicherheit grundlegend zu gefährden.

VisuellEine process_step-Darstellung mit dem Titel "Ablauf einer starken Kundenauthentifizierung (SCA) nach PSD2". Zeige die 6 Schritte als nummerierte Liste mit kurzen Beschreibungen und Pfeilen, die den Fluss der Authentifizierung darstellen.…

7.Fassen wir zusammen: Authentifizierung und Autorisierung sind zwei Seiten derselben Medaille, aber nicht dasselbe. Die PSD2 und die starke Kundenauthentifizierung sind das Rückgrat sicherer Bankgeschäfte. Wir haben die drei unabhängigen Faktoren – Wissen, Besitz und Inhärenz – kennengelernt und gesehen, dass ein einzelner biometrischer Faktor allein nicht ausreicht. Auch die Sicherheit von mTANs wird oft überschätzt. Du kannst jetzt die Vor- und Nachteile verschiedener TAN-Verfahren und Biometrie beurteilen. Für deine Prüfung: Achte besonders auf die genauen Anforderungen der PSD2 an die SCA, die drei Kategorien der Faktoren und deren Unabhängigkeit. Vergleiche die Vor- und Nachteile der verschiedenen Verfahren aus Sicht des Kunden und der Bank. So bist du bestens vorbereitet, um auch komplexe Prüfungsfragen zu beantworten und in deiner Kundenberatung zu glänzen!

VisuellGeneriere ein fotorealistisches Bild: Eine junge Bankkauffrau sitzt an einem Schreibtisch in einer modernen Bankfiliale und erklärt einem Kunden auf einem Tablet die Sicherheitsmerkmale des Online-Bankings. Im Hintergrund sind digitale A…

Hinweis: Dieses Transkript dient als barrierefreie Textalternative gemäß BFSG / WCAG 1.2.1. Die zusätzlichen „Visuell“-Hinweise beschreiben die wichtigsten Bildinhalte und erfüllen damit auch die Anforderung an eine Media-Alternative (WCAG 1.2.3) für Nutzer:innen, die das Video nicht sehen können. Eingeblendete Untertitel (WCAG 1.2.2) lassen sich im Player über das CC-Symbol ein- und ausschalten.

Authentifizierungsinstrumente im Bankwesen sind entscheidend für die Sicherheit von Transaktionen. Die PSD2 fordert starke Kundenauthentifizierung (SCA) mit mindestens zwei unabhängigen Faktoren: Wissen, Besitz und Inhärenz. TAN-Verfahren und Biometrie bieten unterschiedliche Sicherheitsniveaus und Komfort.

EINLEITUNG

Authentifizierungsinstrumente sind im Bankwesen von zentraler Bedeutung, um die Identität von Kunden sicher zu überprüfen und den Zugang zu Bankdienstleistungen zu regulieren. Die PSD2-Richtlinie legt strenge Anforderungen an die starke Kundenauthentifizierung (SCA) fest, um die Sicherheit im Zahlungsverkehr zu erhöhen.

KERNPUNKTE

Die PSD2 verlangt die Verwendung von mindestens zwei unabhängigen Faktoren aus den Kategorien Wissen (z.B. PIN), Besitz (z.B. Smartphone) und Inhärenz (z.B. Fingerabdruck). Diese Faktoren müssen unabhängig voneinander sein, um die Sicherheit zu gewährleisten. TAN-Verfahren wie mTAN, pushTAN, photoTAN und chipTAN bieten unterschiedliche Sicherheitsniveaus. Biometrie, die auf einzigartigen körperlichen Merkmalen basiert, bietet hohen Komfort, birgt jedoch Datenschutzrisiken.

PRAXISBEZUG

In der Praxis müssen Banken sicherstellen, dass ihre Authentifizierungsverfahren den PSD2-Anforderungen entsprechen, um Betrug zu verhindern. Kunden erleben dies bei Online-Transaktionen, wo sie häufig mehrere Authentifizierungsschritte durchlaufen müssen. Biometrische Verfahren werden zunehmend eingesetzt, um den Komfort zu erhöhen, während TAN-Verfahren weiterhin eine wichtige Rolle spielen.

FAZIT

Die Unterscheidung zwischen Authentifizierung und Autorisierung ist entscheidend. Die PSD2 hat die Sicherheitsstandards im Bankwesen erheblich verbessert, indem sie die starke Kundenauthentifizierung vorschreibt. Verschiedene Authentifizierungsmethoden bieten unterschiedliche Vor- und Nachteile, die sowohl aus Kunden- als auch aus Banksicht bewertet werden müssen.

Ähnliche Wiki-Artikel

Fachinformatiker: Zweck der 2-Faktor-Authentifizierung (2FA) – einfach erklärt

Die 2-Faktor-Authentifizierung (2FA) ist eine Sicherheitsmethode, die zusätzlich zum normalen Passwort (dem ersten Faktor) einen zweiten, unabhängigen Faktor abfragt. Das bedeutet, selbst wenn jemand

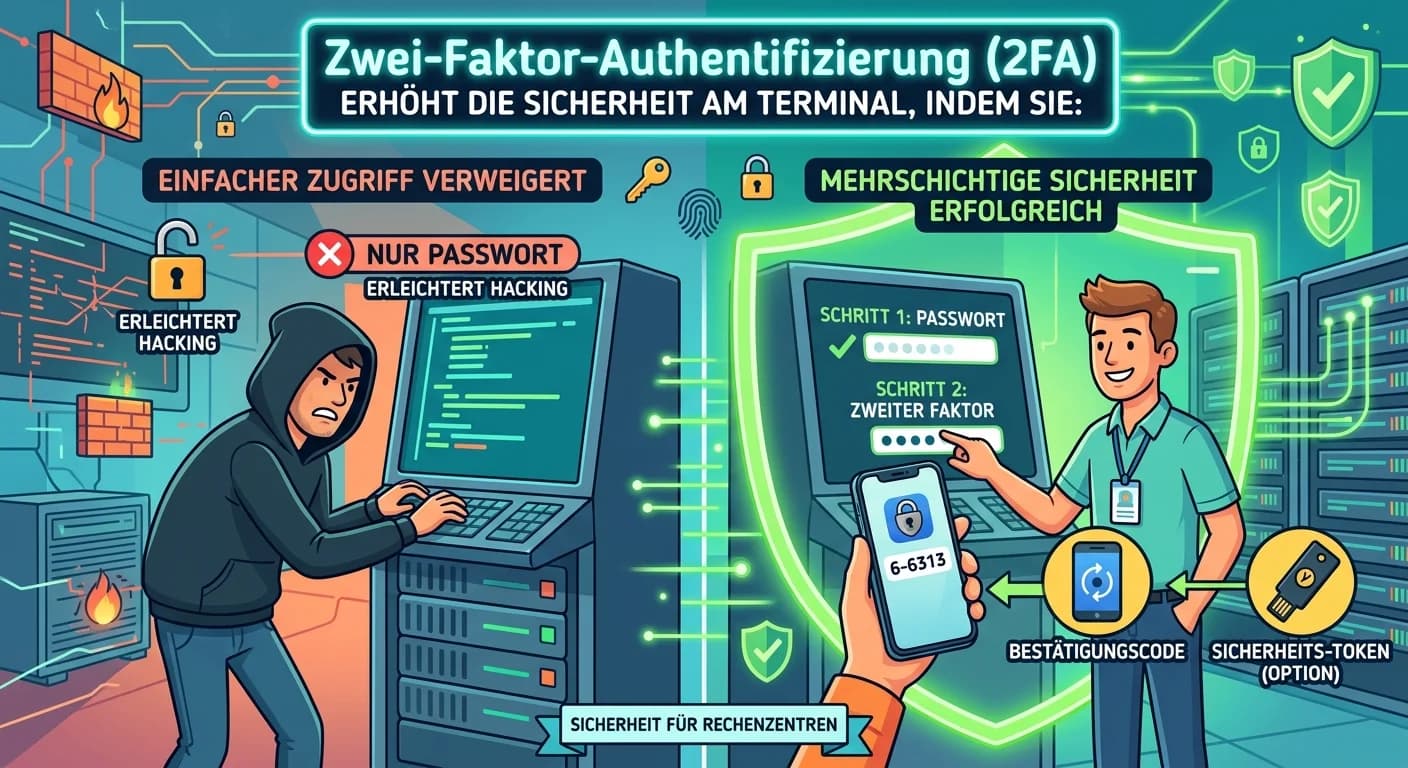

Schutz & Sicherheit: 2FA am Terminal für Rechenzentren – einfach erklärt

Zwei-Faktor-Authentifizierung (2FA) erhöht die Sicherheit am Terminal, indem sie zusätzlich zum bekannten Passwort (erster Faktor) einen zweiten, unabhängigen Nachweis der Identität verlangt. Dieser z

Fachinformatiker: Authentifizierung externer Datenquellen – einfach erklärt

Authentifizierung ist der Prozess, bei dem die Identität eines Benutzers, Systems oder einer Anwendung überprüft wird, bevor dieser Zugriff auf eine externe Datenquelle erhält. Sie stellt sicher, dass

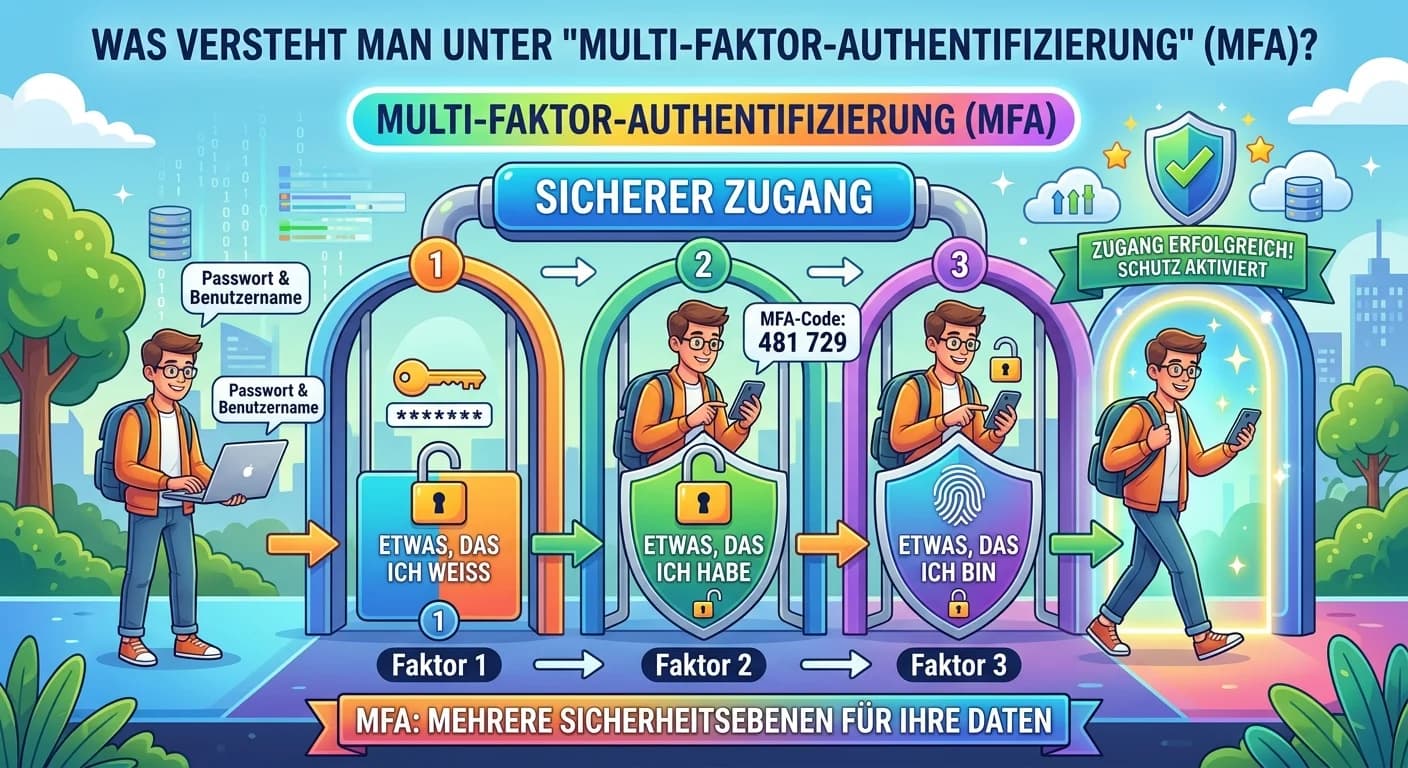

Fachinformatiker: Multi-Faktor-Authentifizierung (MFA) – einfach erklärt

Multi-Faktor-Authentifizierung (MFA) ist eine Sicherheitsmethode, bei der ein Nutzer seine Identität durch die Angabe von mindestens zwei verschiedenen und voneinander unabhängigen Faktoren nachweisen

Lernthemen aus anderen Ausbildungen

Schutz & Sicherheit: Wie lässt sich die Sicherheit von Rechenzent – einfach erklärt

Biometrische Handvenenscans erhöhen die Sicherheit von Rechenzentren erheblich, indem sie eine fälschungssichere und berührungslose Identifikation ermöglichen. Das System erfasst das einzigartige Vene

Fachinformatiker: Authentizität in der IT: Echtheit und Glaubwürdigkeit von Daten – einfach erklärt

Authentizität in der IT bedeutet die Sicherstellung der Echtheit und Glaubwürdigkeit der Herkunft von Informationen, Daten oder Identitäten. Es geht darum zu überprüfen, ob eine Nachricht, eine Datei

Verwaltungsfachangestellte: Elektronische Signatur Sicherheit Behörden – einfach erklärt

Die Nutzung der elektronischen Signatur im behördlichen Schriftverkehr erfordert höchste Sicherheitsstandards, insbesondere wenn die Schriftform gesetzlich vorgeschrieben ist. Hier kommt die Qualifizi

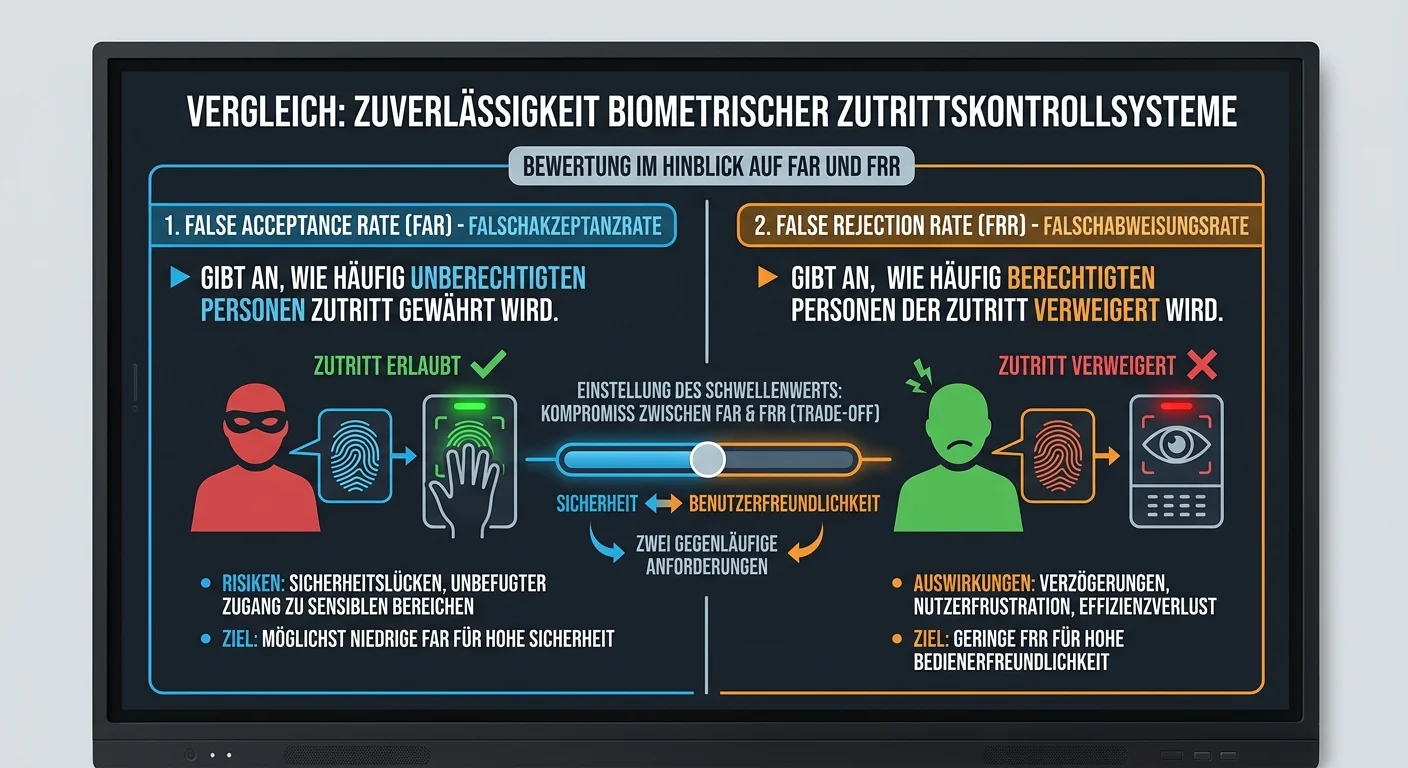

Schutz & Sicherheit: Biometrie Zuverlässigkeit: FAR & FRR – einfach erklärt

Die Zuverlässigkeit biometrischer Zutrittskontrollsysteme wird durch zwei gegenläufige Fehlerquoten bestimmt: Die False Acceptance Rate (FAR) gibt an, wie oft ein Unbefugter fälschlicherweise Zugang e