Lernmodul

Malware und Schutzmaßnahmen (Überblick)

Schwerpunkte: - Viren - Trojaner - Schutzsoftware - Sicherheitsupdates Erläuterung: Die Auszubildenden erhalten einen Überblick über Schadsoftware. Sie verstehen grundlegende Schutzmaßnahmen

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Malware Definition und Funktion – einfach erklärt

Malware ist ein Kofferwort aus 'Malicious Software' (bösartige Software). Es ist ein Sammelbegriff für alle Programme, die darauf ausgelegt sind, Computersysteme zu stören, zu beschädigen, unbefugten

Dialogmarketing: IT-Sicherheit – einfach erklärt

IT-Sicherheitsmaßnahmen am Arbeitsplatz sind entscheidend, um sensible Kundendaten und Unternehmensinformationen zu schützen. Zwei grundlegende und leicht umsetzbare Maßnahmen sind die Verwendung star

Fachinformatiker: Wie bewerten Sie das Sicherheitsniveau nach de – einfach erklärt

Die Bewertung des Sicherheitsniveaus nach der Implementierung von Schutzmaßnahmen ist ein kritischer Schritt, um sicherzustellen, dass die IT-Systeme deines Betriebs tatsächlich vor Bedrohungen geschü

Fachinformatiker: Sicherheitsupdates: Warum Patches für Grundschutz kritisch sind – einfach erklärt

Regelmäßige Sicherheitsupdates, auch Patches genannt, sind absolut entscheidend für den Grundschutz von IT-Systemen. Sie beheben bekannte Schwachstellen und Sicherheitslücken in Software, die von Angr

Lernthemen aus anderen Ausbildungen

Fachinformatiker: Präventivwartung in der IT – einfach erklärt

Präventivwartung (oder vorbeugende Wartung) in der IT bedeutet, geplante Maßnahmen durchzuführen, um Ausfälle von Hard- und Software zu verhindern, bevor sie überhaupt auftreten. Das Ziel ist, die Zuv

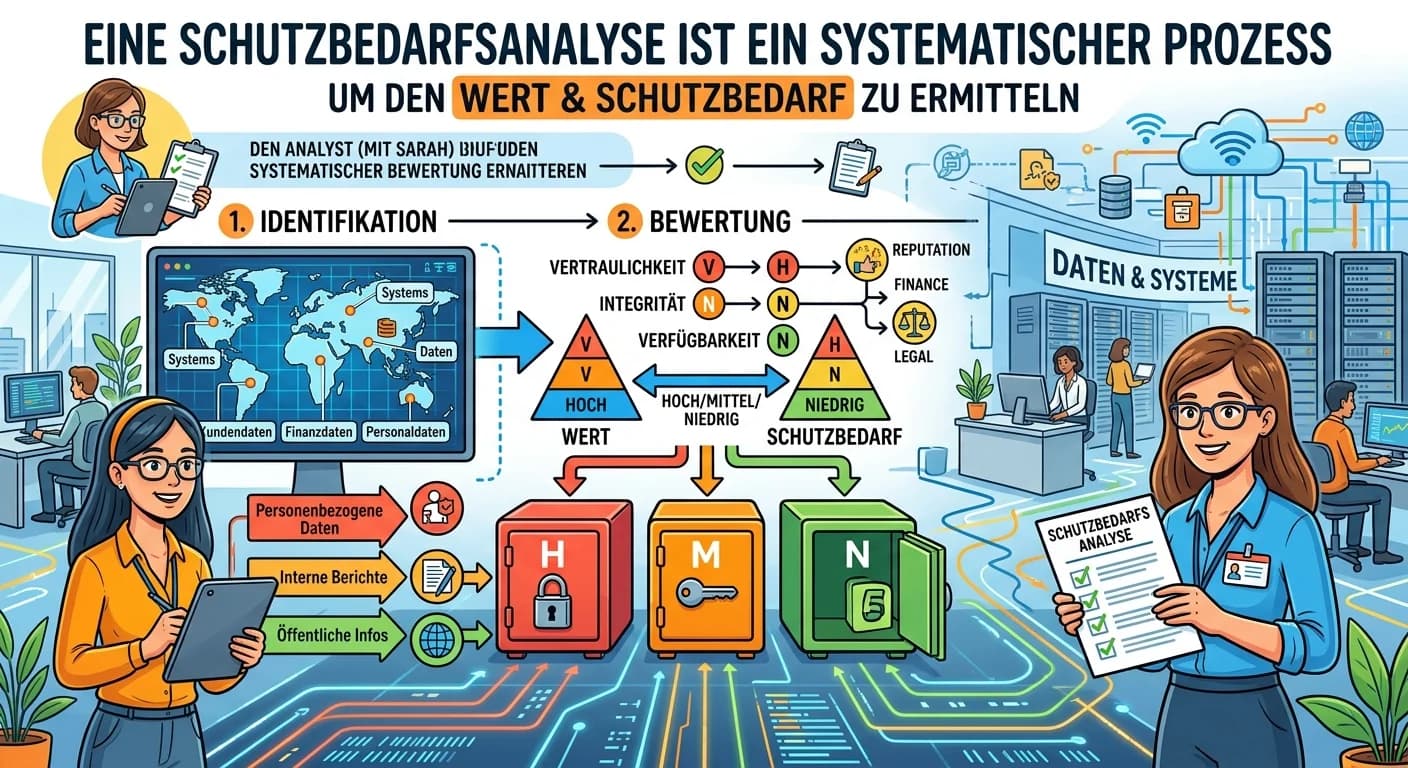

Fachinformatiker: Schutzbedarfsanalyse für IT-Systeme – einfach erklärt

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

Fachinformatiker: Vulnerability Scanning – einfach erklärt

Vulnerability Scanning ist ein automatisierter Prozess, bei dem IT-Systeme, Netzwerke oder Anwendungen systematisch auf bekannte Sicherheitslücken (Vulnerabilities) überprüft werden. Ziel ist es, pote

Fachinformatiker: Bedrohungen am IT-Arbeitsplatz: Mensch, Technik, Cyber – einfach erklärt

Die drei typischen Bedrohungsfaktoren für einen IT-Arbeitsplatz lassen sich in menschliche Fehler, technische Defekte und Cyberangriffe/Malware unterteilen. Jeder dieser Bereiche birgt spezifische Ris