Lernmodul

Abgleich mit Sicherheitsleitlinie

Analyseergebnisse mit der IT-Sicherheitsleitlinie des Unternehmens vergleichen und bewerten.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Wie bewerten Sie das Sicherheitsniveau nach de – einfach erklärt

Die Bewertung des Sicherheitsniveaus nach der Implementierung von Schutzmaßnahmen ist ein kritischer Schritt, um sicherzustellen, dass die IT-Systeme deines Betriebs tatsächlich vor Bedrohungen geschü

Fachinformatiker: Sicherheitsleitlinien Bedeutung Mitarbeiter – einfach erklärt

Sicherheitsleitlinien sind essenziell, um die Informationssicherheit in einem Unternehmen zu gewährleisten. Sie definieren klare Regeln und Verhaltensweisen für alle Mitarbeiter im Umgang mit IT-Syste

Fachinformatiker: Sicherheitsleitlinie (Security Policy) – einfach erklärt

Eine Sicherheitsleitlinie, auch Security Policy genannt, ist ein formelles Dokument, das die Regeln, Verfahren und Verantwortlichkeiten für den Schutz von Informationen und IT-Systemen in einem Untern

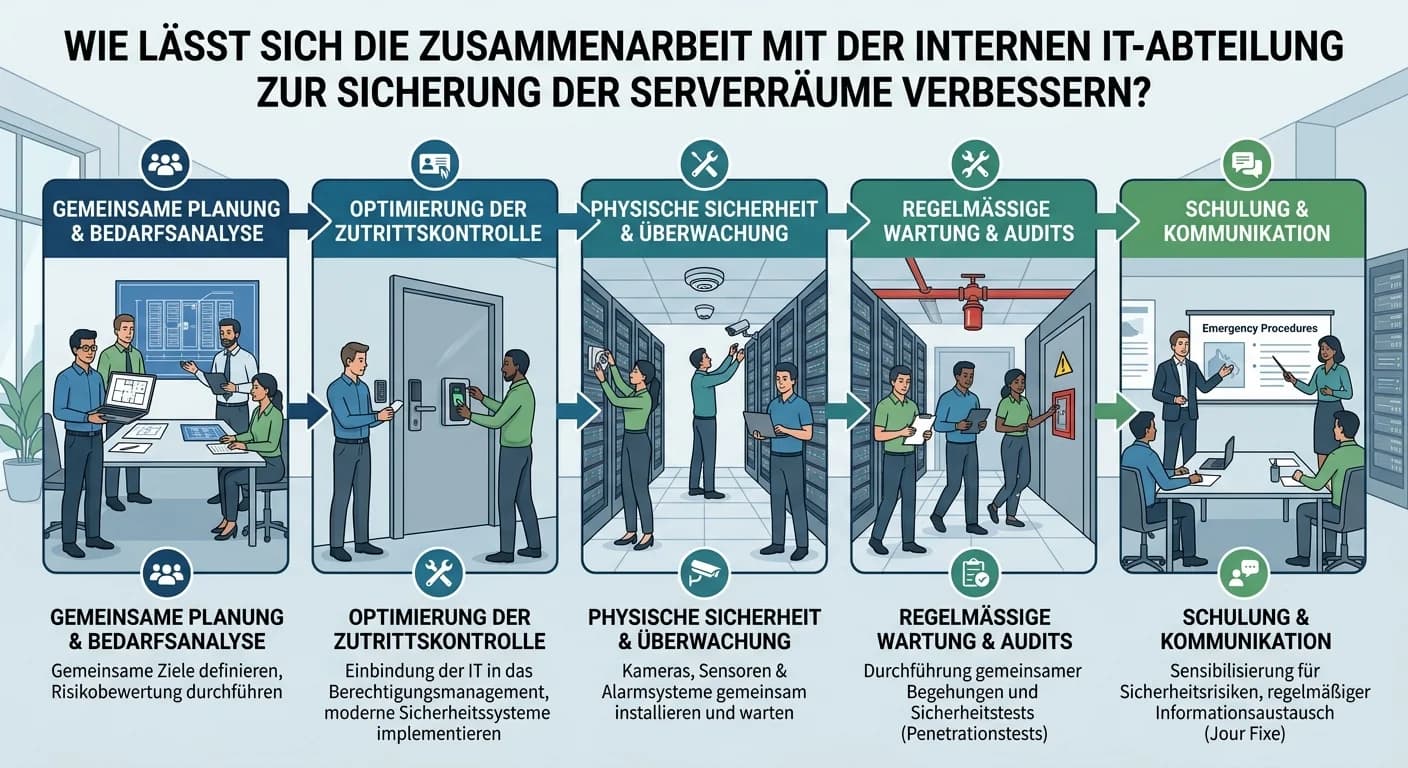

Schutz & Sicherheit: IT-Zusammenarbeit Serverschutz optimieren – einfach erklärt

Um die Zusammenarbeit mit der internen IT-Abteilung zur Sicherung der Serverräume zu verbessern, ist ein strukturierter Ansatz notwendig. Dieser umfasst klare Kommunikationswege, gemeinsame Zieldefini

Lernthemen aus anderen Ausbildungen

Schutz & Sicherheit: Welche Bedeutung hat die Analyse von Schwach – einfach erklärt

Die Analyse von Schwachstellen in der IT-Infrastruktur ist für die physische Sicherheit von entscheidender Bedeutung, da moderne Sicherheitssysteme wie PoE-Kameras stark von der IT-Vernetzung abhängen

Dialogmarketing: IT-Sicherheit – einfach erklärt

IT-Sicherheitsmaßnahmen am Arbeitsplatz sind entscheidend, um sensible Kundendaten und Unternehmensinformationen zu schützen. Zwei grundlegende und leicht umsetzbare Maßnahmen sind die Verwendung star

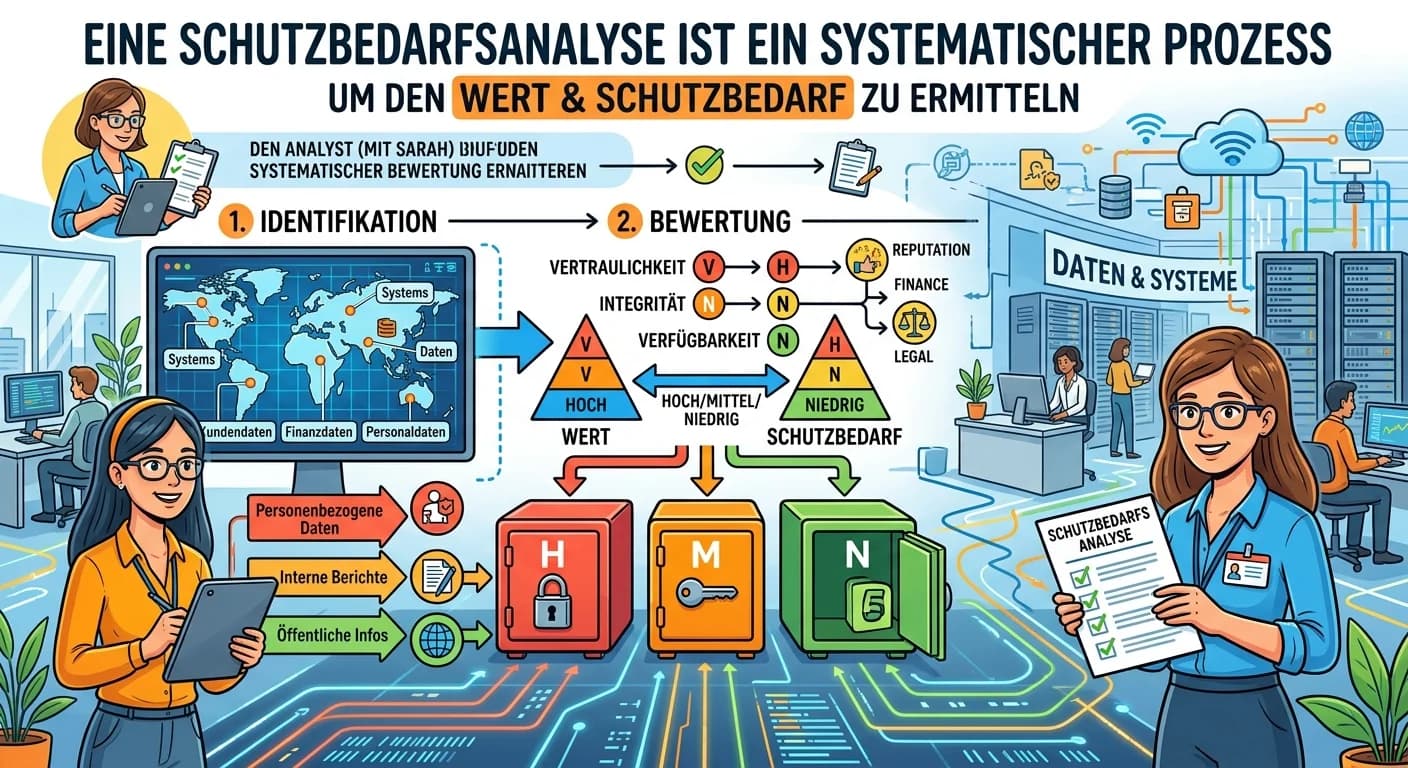

Fachinformatiker: Schutzbedarfsanalyse für IT-Systeme – einfach erklärt

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

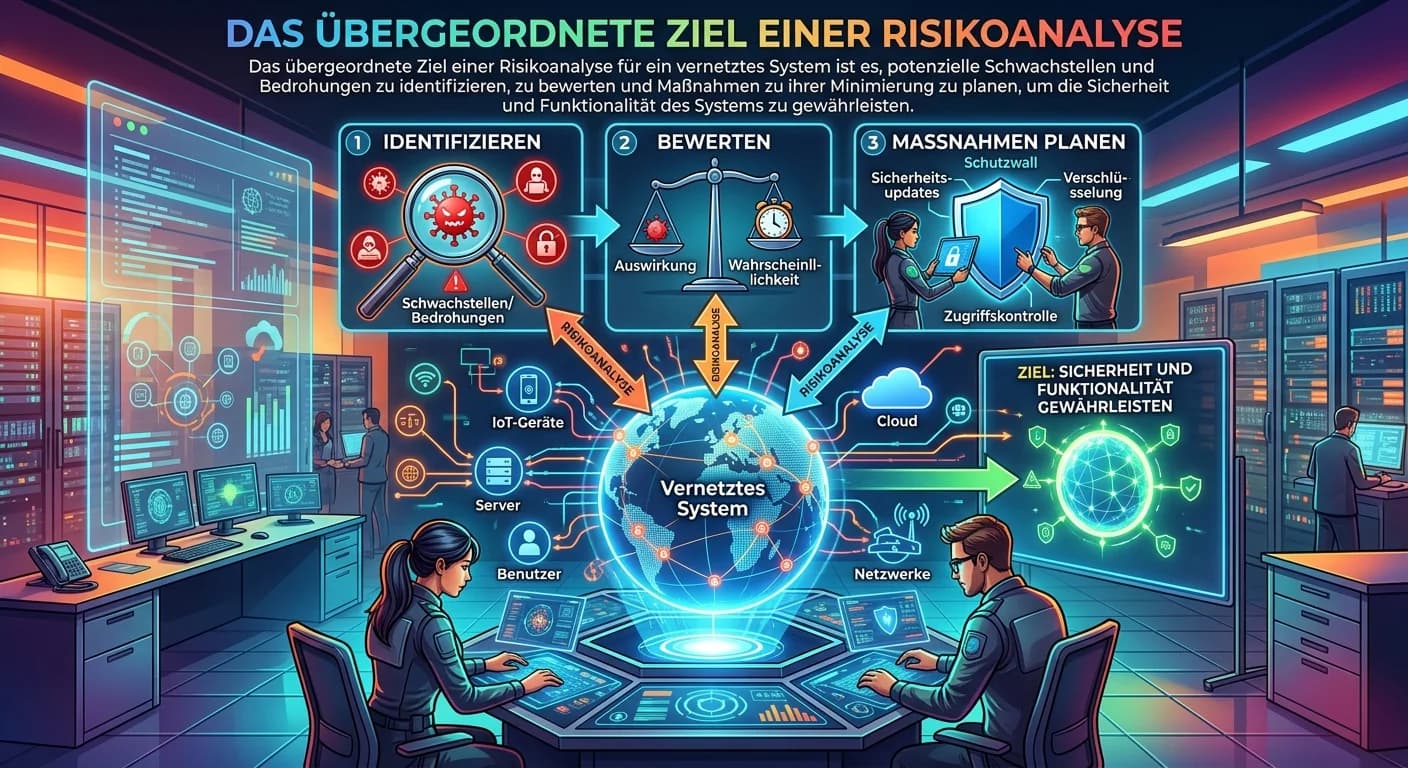

Fachinformatiker: Ziel der Risikoanalyse für vernetzte Systeme – einfach erklärt

Das übergeordnete Ziel einer Risikoanalyse für ein vernetztes System ist es, potenzielle Bedrohungen und Schwachstellen zu identifizieren, die Auswirkungen auf die Vertraulichkeit, Integrität und Verf