Lernmodul

Social Engineering: typische Maschen

Schwerpunkte: - Manipulation - Täuschung - Vertrauensmissbrauch - Schutzmaßnahmen Erläuterung: Die Auszubildenden lernen typische Social-Engineering-Methoden kennen. Sie verstehen, wie Angreifer menschliche Schwächen ausnutzen.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

Fachinformatiker: Social Engineering – psychologische Manipulation und Risiken – einfach erklärt

Social Engineering beschreibt eine Methode, bei der Angreifer psychologische Manipulation nutzen, um Personen dazu zu bringen, vertrauliche Informationen preiszugeben, Sicherheitsregeln zu umgehen ode

Schutz & Sicherheit: Welche Auswirkungen hat der Einsatz von Soci – einfach erklärt

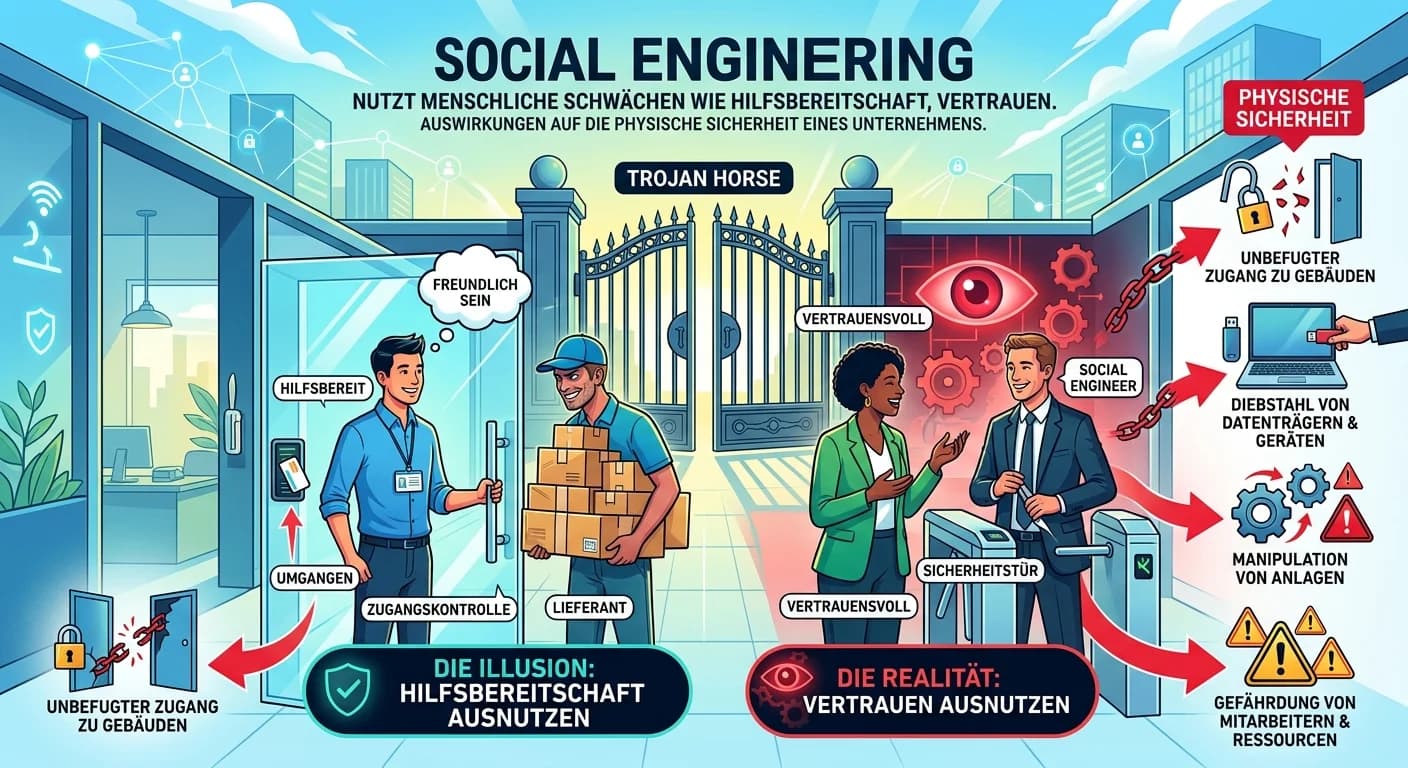

Social Engineering nutzt menschliche Schwächen wie Hilfsbereitschaft, Vertrauen oder Angst aus, um Sicherheitsbarrieren zu umgehen. Für die physische Sicherheit bedeutet dies, dass Angreifer ohne Gewa

Fachinformatiker: Phishing-Betrugsmasche im Internet – einfach erklärt

Phishing ist eine Betrugsmasche im Internet, bei der Kriminelle versuchen, an persönliche Daten wie Passwörter, Kreditkartennummern oder Bankdaten zu gelangen. Sie tun dies, indem sie sich als vertrau

Erzieher: Cybermobbing unter Schulkindern – Prävention und Intervention – einfach erklärt

Die Fachkraft muss eine umfassende Strategie entwickeln, die sowohl präventive Maßnahmen zur Stärkung der Medienkompetenz und des sozialen Miteinanders umfasst als auch klare Interventionsschritte für

Lernthemen aus anderen Ausbildungen

Schutz & Sicherheit: Eigensicherung in sozialen Brennpunkten – einfach erklärt

Die Eigensicherung in sozialen Brennpunkten erfordert eine umfassende Vorbereitung und ein hohes Maß an Situationsbewusstsein. Es geht darum, potenzielle Gefahrenquellen zu identifizieren, deeskaliere

Fachinformatiker: Bedrohungen am IT-Arbeitsplatz: Mensch, Technik, Cyber – einfach erklärt

Die drei typischen Bedrohungsfaktoren für einen IT-Arbeitsplatz lassen sich in menschliche Fehler, technische Defekte und Cyberangriffe/Malware unterteilen. Jeder dieser Bereiche birgt spezifische Ris

Schutz & Sicherheit: Wie wirkt sich die Digitalisierung auf die A – einfach erklärt

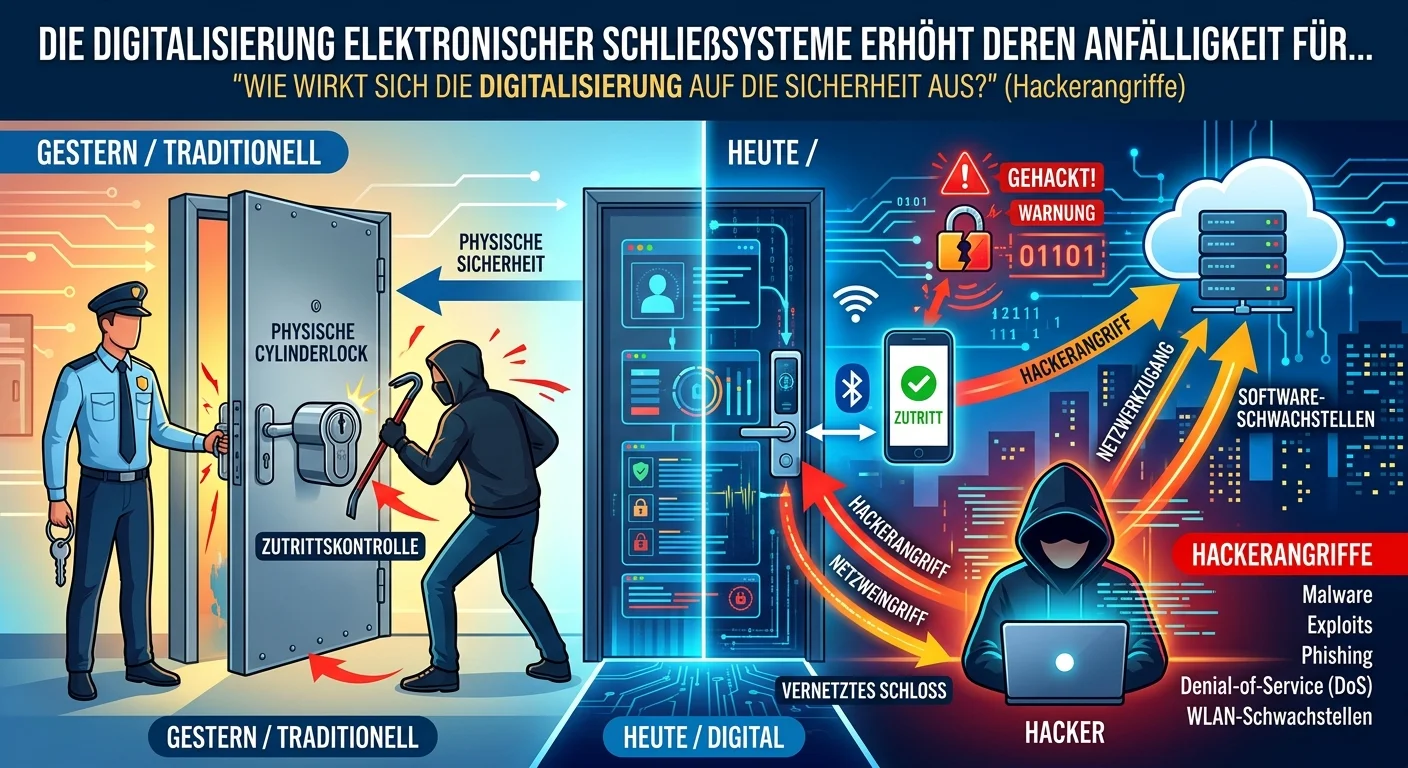

Die Digitalisierung elektronischer Schließsysteme erhöht deren Anfälligkeit für Hackerangriffe erheblich. Durch die Vernetzung, die Komplexität der Software und die Möglichkeiten des Fernzugriffs ents

Industriekaufmann: Social Media Marketing & Employer Branding – einfach erklärt

Social Media Marketing im Kontext von Employer Branding bedeutet, dass dein Unternehmen soziale Netzwerke gezielt nutzt, um sich als attraktiver Arbeitgeber zu präsentieren. Es geht darum, die Unterne