Lernmodul

Schutzbedarfsfeststellung durchführen

Den Schutzbedarf für identifizierte Objekte systematisch bestimmen und dokumentieren.

Video wird noch generiert...

Bitte warte, bis die Video-Generierung abgeschlossen ist.

Lernmaterial wird noch generiert...

Noch keine Übungsfragen vorhanden

Übungsfragen werden automatisch generiert, sobald das Video fertig ist.

Ähnliche Wiki-Artikel

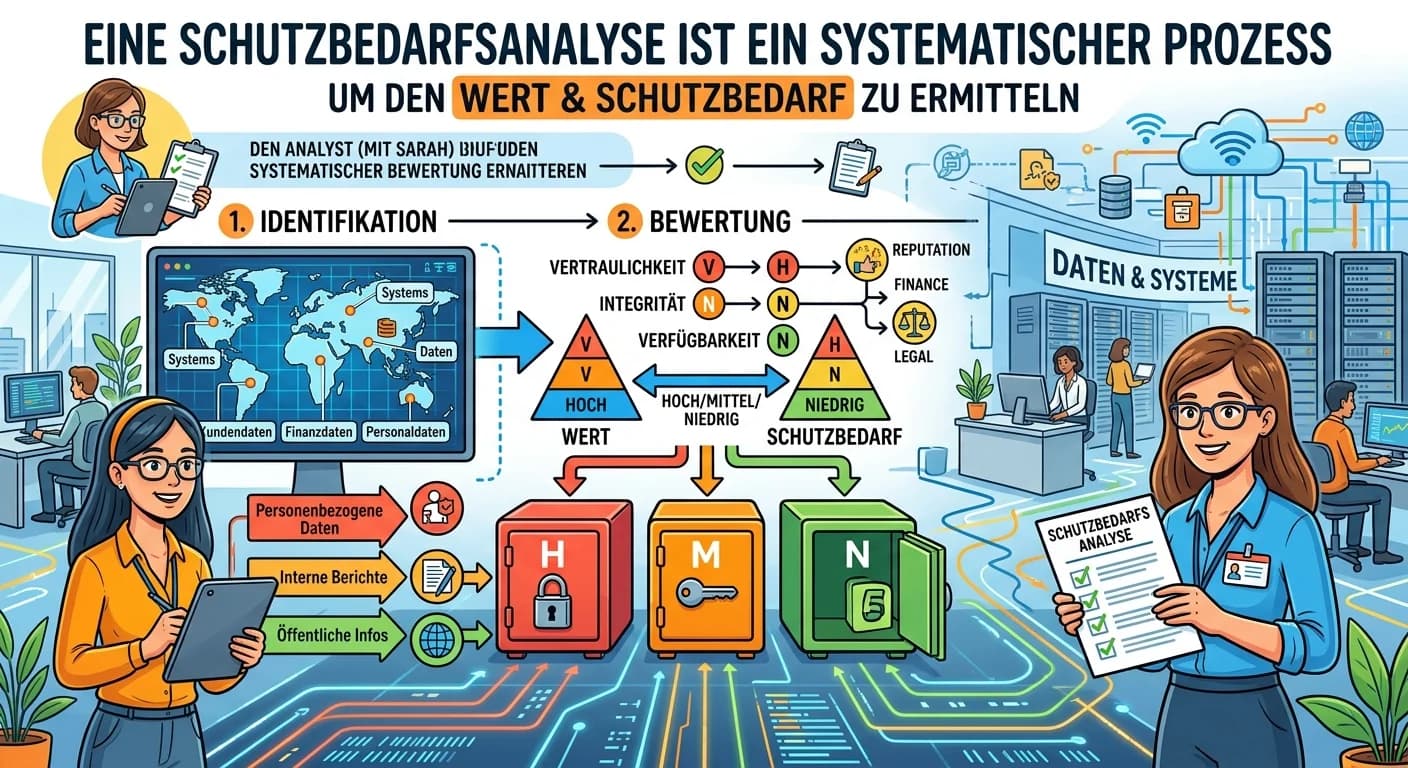

Fachinformatiker: Schutzbedarfsanalyse für IT-Systeme – einfach erklärt

Eine Schutzbedarfsanalyse ist ein systematischer Prozess, um den Wert und die Schutzwürdigkeit von Informationen, Daten und IT-Systemen zu ermitteln. Dabei wird bewertet, welche Auswirkungen ein Verlu

Fachinformatiker: Schutzbedarf IT-Infrastruktur ermitteln – einfach erklärt

Um den Schutzbedarf einer IT-Infrastruktur im Kundengespräch zu ermitteln, gehst du systematisch vor. Zuerst identifizierst du die schützenswerten Assets und deren Bedeutung für den Kunden. Dann defin

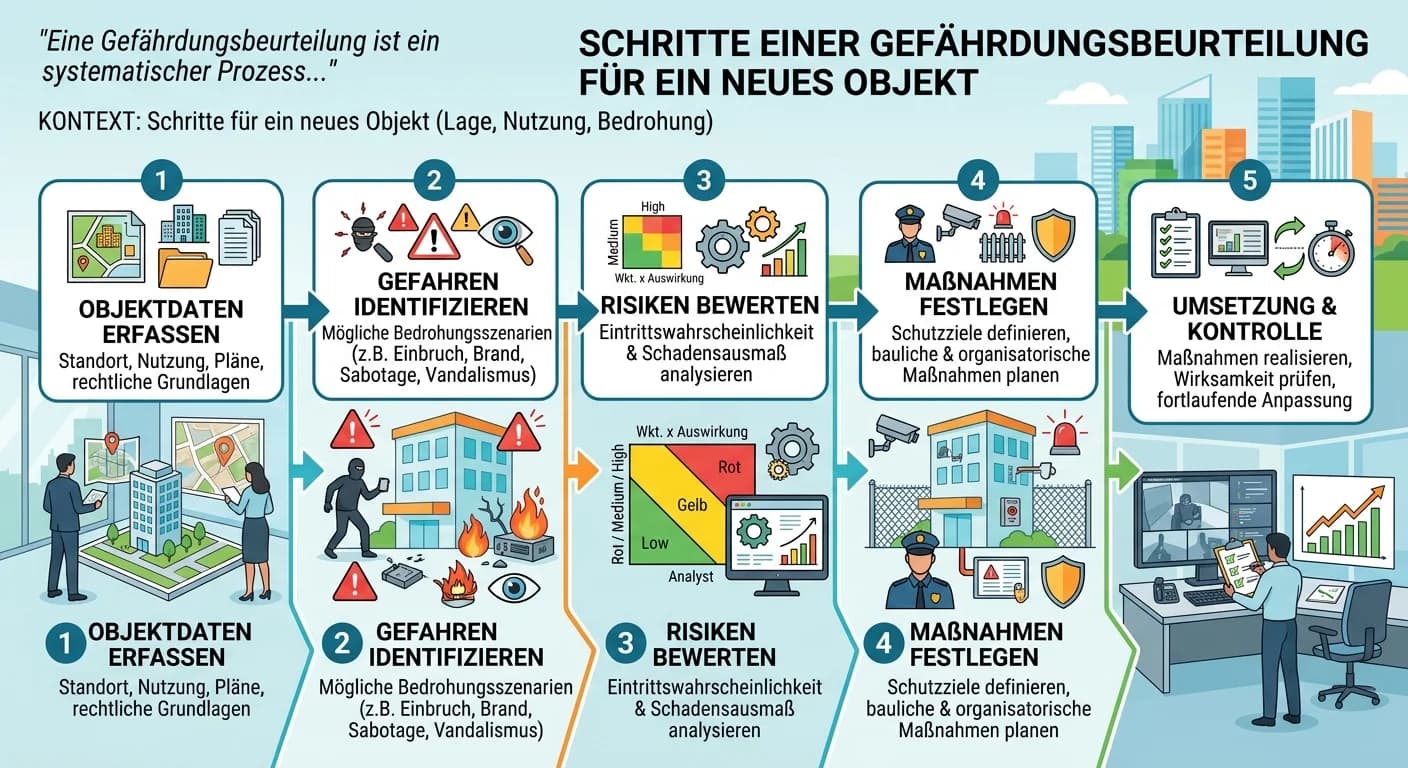

Schutz & Sicherheit: Beschreiben Sie die notwendigen Schritte ein – einfach erklärt

Eine Gefährdungsbeurteilung ist ein systematischer Prozess, um potenzielle Gefahren für ein Objekt zu identifizieren, zu bewerten und geeignete Schutzmaßnahmen abzuleiten. Sie berücksichtigt dabei die

Fachinformatiker: Schutzbedarfe klassifizieren: Normal, hoch, sehr hoch – einfach erklärt

Die Klassifizierung des Schutzbedarfs ist ein zentrales Element der Informationssicherheit. Sie hilft dabei, den notwendigen Aufwand für Schutzmaßnahmen zu bestimmen. Üblicherweise wird der Schutzbeda

Lernthemen aus anderen Ausbildungen

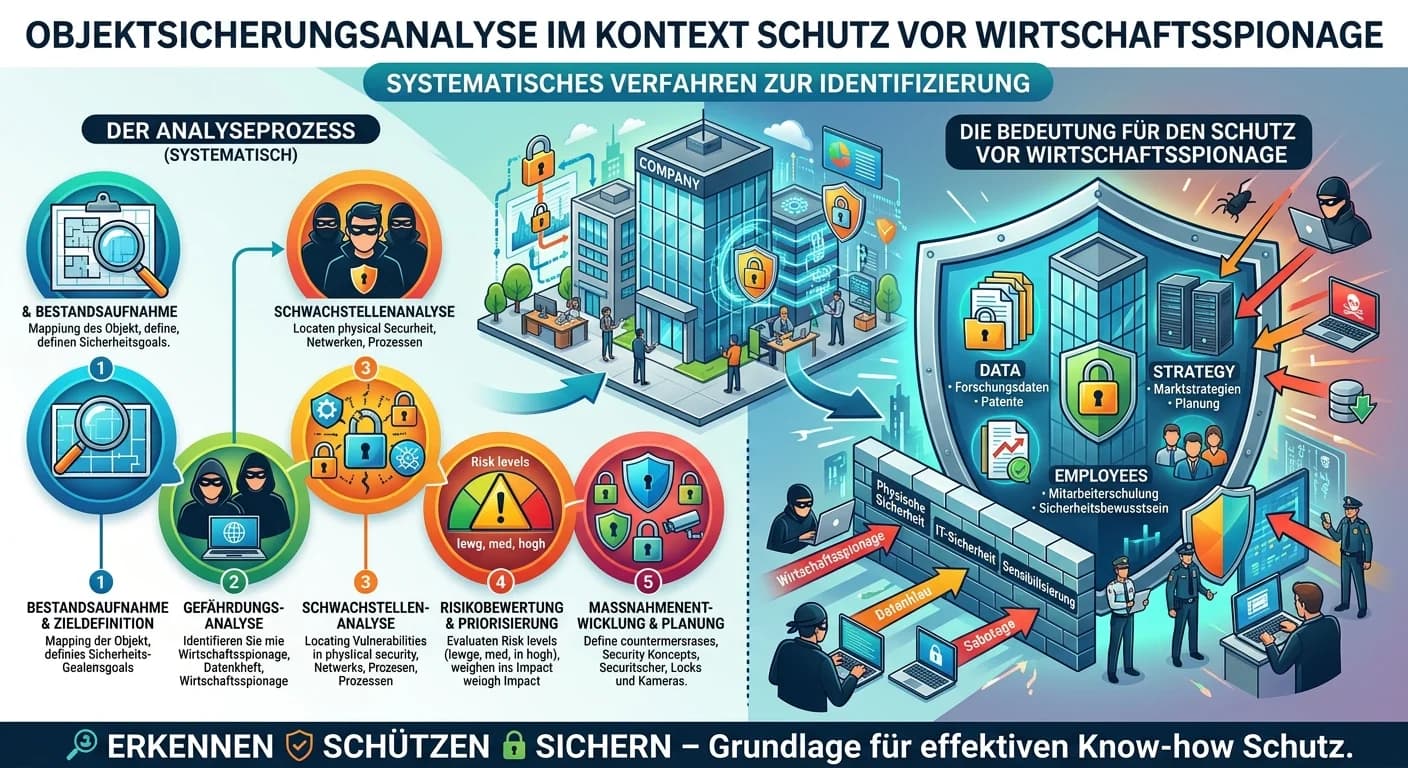

Schutz & Sicherheit: Welche Bedeutung hat die Objektsicherungsana – einfach erklärt

Die Objektsicherungsanalyse ist ein systematisches Verfahren zur Identifizierung und Bewertung von Sicherheitsrisiken und Schwachstellen in einem Objekt oder einer Einrichtung. Im Kontext der Wirtscha

Fachinformatiker: Physische Sicherheit in der Schutzbedarfsanalyse – einfach erklärt

Die physische Sicherheit ist ein fundamentaler Bestandteil der Schutzbedarfsanalyse, weil sie die Grundlage für die Verfügbarkeit, Integrität und Vertraulichkeit von Daten und Systemen bildet. Wenn Se

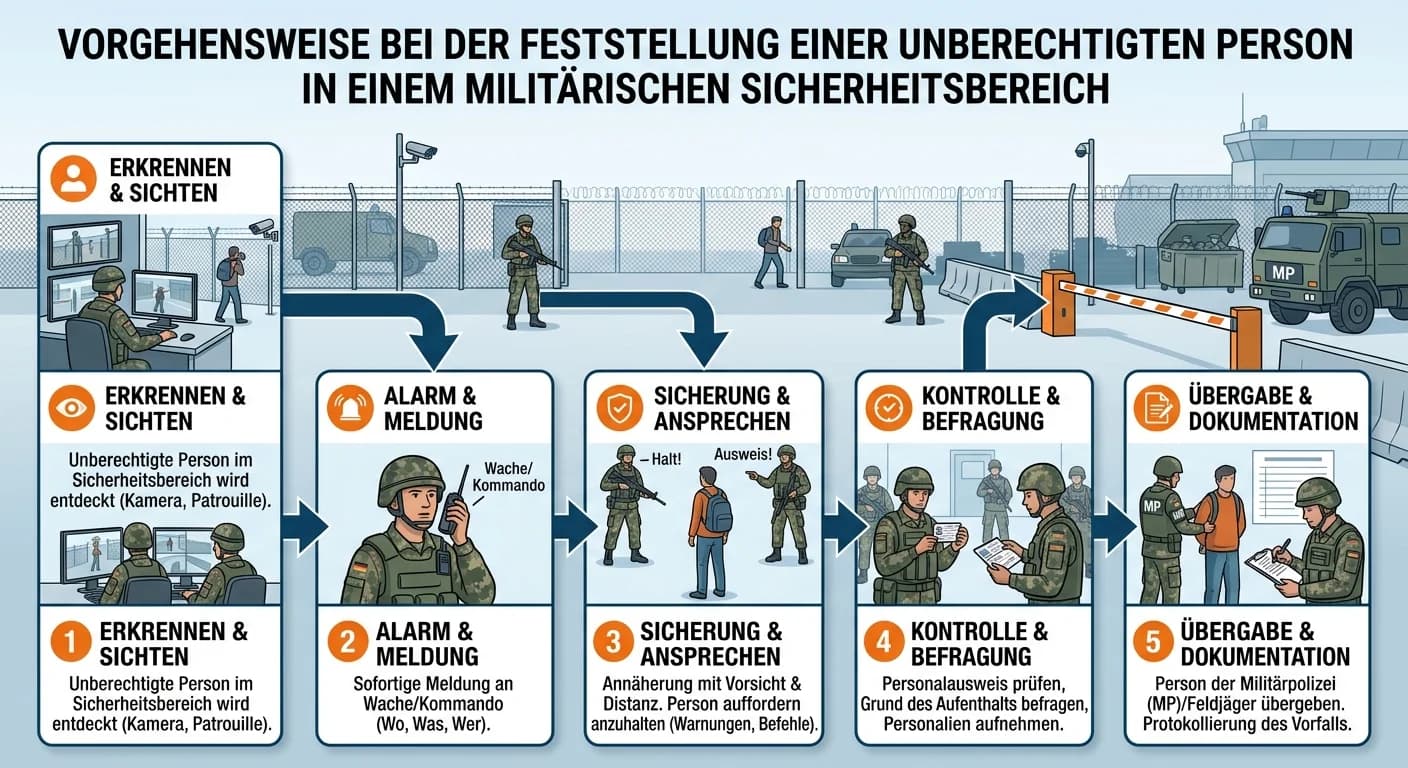

Schutz & Sicherheit: Unbefugte Person Militärbereich feststellen – einfach erklärt

Die Vorgehensweise bei der Feststellung einer unberechtigten Person in einem militärischen Sicherheitsbereich folgt einem klaren Protokoll, um die Sicherheit zu gewährleisten und rechtlich korrekt zu

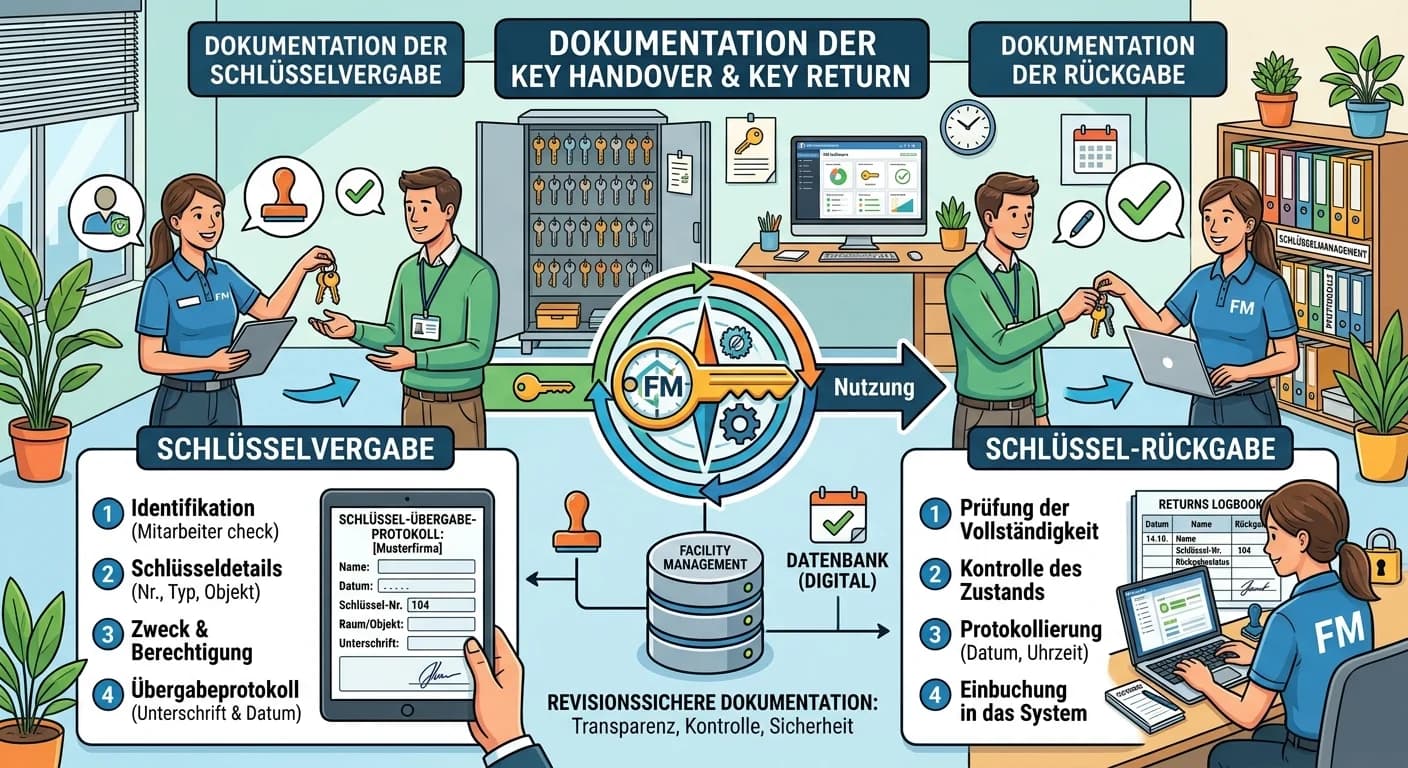

Schutz & Sicherheit: Schlüsselvergabe-Dokumentation FM – einfach erklärt

Die Dokumentation von Schlüsselvergaben und -rückgaben im Facility Management ist ein absolutes Muss. Sie dient der Nachvollziehbarkeit, der Sicherheit und der Rechenschaftspflicht. Im Kern geht es da